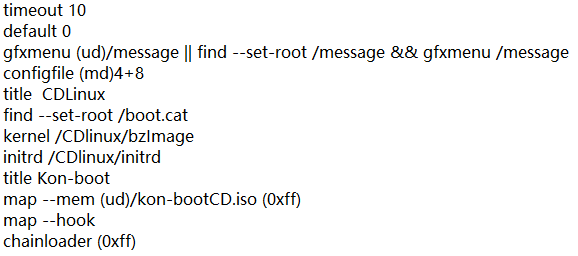

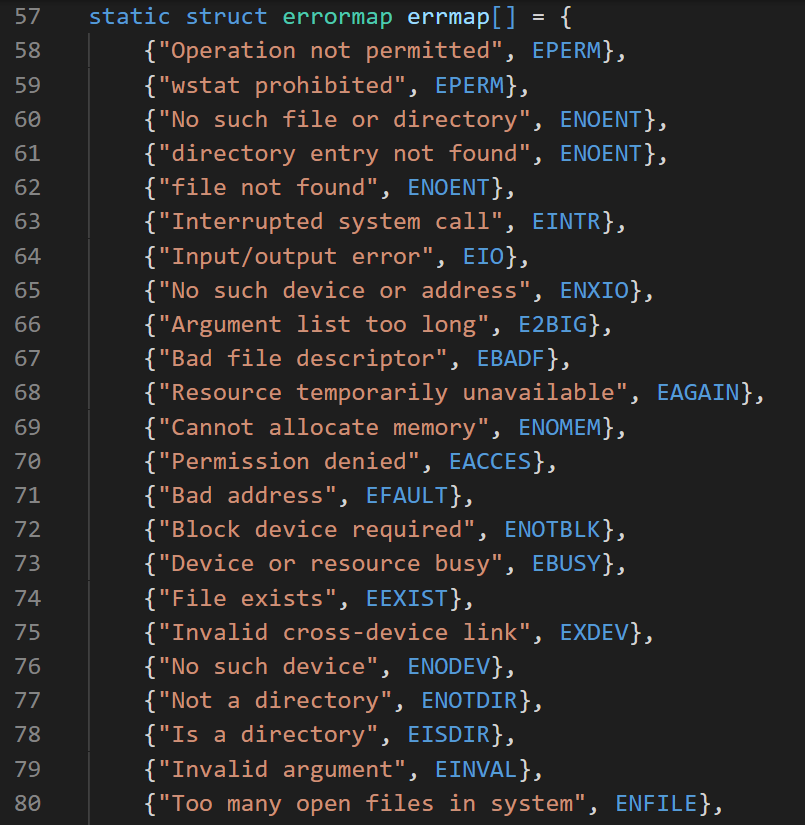

在这篇文章中,TideSec@新潮信息团队成员“你伤不到我哒”分享了一次中等难度靶机的渗透实战过程。文章首先介绍了靶机的安装、运行说明,包括靶机难度、目标以及运行环境等信息。接着详细描述了渗透实战过程,从靶机发现、目录爆破开始,通过nmap扫描IP地址、爆破目录等步骤逐渐深入。作者在实战过程中遇到了一些挑战,如Dirbuster扫描报错、页面源代码分析等,但最终通过不懈努力和技术手段成功获取了flag。

在文件上传漏洞反弹shell、提升权限获取flag等关键步骤中,作者展现了扎实的技术功底和解决问题的能力。最终,通过分析加密代码、尝试登陆特定用户账户等操作,成功获取了flag。文章以总结部分结束,作者分享了自己在渗透实战中的收获和不足之处,表达了对技术提升的渴望和努力的决心。

通过这篇文章,读者可以深入了解渗透测试的实战过程,学习到渗透测试的方法和技巧,同时也感受到了作者对网络安全的热情和专业精神。TideSec@新潮信息团队成立于2019年1月,致力于互联网攻防技术研究,汇聚了多位专业的安全攻防技术研究人员,专注于网络攻防、Web安全、移动终端安全等领域的研究和实践。

量子哈希

量子哈希