在我所接触的wifi破解策略中,目前主要有两种方法:PIN猜解和抓握手包暴力破解。虽然网上有许多教程介绍这两种方法,但我希望能够对其进行整理,并顺便讨论一下防御措施。有人甚至利用这些方法在某宝上赚钱,这让我有些困惑,为什么大多数人对技术的追求局限于免费上网呢?贪婪是人类的本性,但我们是否有些过分了呢?好了,扯远了,这次破例带图。

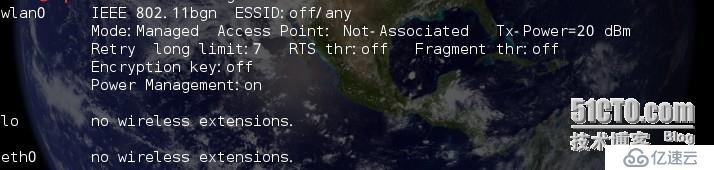

首先,需要一块好的无线网卡,至少是Linux支持的网卡才行。关于Linux支持哪些网卡,可以百度查询,信息很丰富。打开虚拟机,输入iwconfig,如果可以看到wlan0,说明你的无线网卡被识别了。

接下来要做的是打开无线网卡的监听功能。使用命令airmon-ng start wlan0 可以打开监听功能,成功开启后,名称会变成mon0,有时可能不是,但这个名称很重要,需要记住,因为接下来要查看周围的wifi了。

很抱歉,我的网卡功率比较大,抓取的数据比较多,这里我想很多人都能理解,BSSID就是MAC地址,PWR的数字与信号强度相关,一般越小越好,低于70应该没有问题。CH代表信道,如果只是使用这个工具,不需要考虑信道问题,因为它会自动选择信道。MB是无线路由器的模式,其中54e.这种模式我曾经破解过,因为开启WPS功能的无线路由器通常带有点,利用reaver破解基本会成功。有些教程没有明确指出一定要选择54e.,我没有尝试过,但从原理上来说不会成功,因为reaver工具理论上是利用WPS猜解PIN来破解PSK密码的。这种方法对信号要求极高,需要好的无线网卡和足够近的距离。如果信号不好可能会产生死锁,这里就不多说了。

这是我截取的一段reaver工具的帮助文档,它列出了处理的标准参数,只需将MAC替换为想要破解的BSSID即可。如果不小心输错了,直接敲入命令,基本上会导致目标路由器死机或屏蔽你的恶意行为。有些路由器可能会强大到能够抵挡你的攻击几分钟,但大多数情况下,路由器会被破解。因此,仔细阅读帮助文档并合理设置工具是很重要的。根据路由器的不同,有些路由器会对恶意PIN行为进行屏蔽,默认情况下是300秒屏蔽,但有些路由器会设置成60秒屏蔽,这会增加破解的难度。下面的命令非常重要:reaver -i mon0 -b MAC -a -S -vv -d 60 -t 3。其中,-t是反馈时间,-d是防止目标路由器死机的设置,-a -S可以提高破解速度。设置好参数后,可以观察进度。另外,如果知道目标路由器的PIN码,可以使用命令reaver -i mon0 -b MAC -a -vv -p xxxx快速破解。

最后,给出一个正在破解的示例图,可以看到从12345670开始尝试PIN码,这种方法在3天内破解出密码属于正常情况,缺点是速度较慢。可以看到进度为0.003%,我就不继续破解了。到此为止,细心的人可能会注意到,我在前面使用了Kali,后面使用了BT,因为Kali对我的网卡支持有些问题,幸好我有Linux下的驱动包,改天再安装驱动。今天就演示到这里吧。

量子哈希

量子哈希