为了提高文章的SEO效果,我将重新构建内容,保持原有信息的基础上,确保与原文的相似度低于30%。以下是经过修改的文章内容:

对于无线网络协议的研究,本文不进行讨论,而是通过网上教程选择适合的工具,在现有硬件条件下提高破解效率。选择工具的原则很简单,优先选择中文界面而非英文,带有图形界面而非命令行,免费开源而非收费,有Windows版本而非Linux版本。总之,我们要尽量选择简单易用的工具。接下来,让我们开始行动。

首先,进行准备工作。大致流程如下:扫描无线网络-获取握手包(抓包)-暴力破解握手包(跑包)-得出密码。其中,抓包和跑包是最关键的两个步骤,可能需要耗费大量时间,并且有一定的运气成分。

主要工具包括:

- CDLinux:一个小型的Linux系统,用于抓包,具有中文界面,可以放在U盘中使用。

- hashcat:一款功能强大的密码破解工具,支持GPU加速,不仅支持破解WPA密码,还可以破解md5、zip等密码。

- U盘:用于运行CDLinux和保存抓包文件,建议容量在512M以上。

- 带有无线网卡的电脑:可以是笔记本电脑或者带有外置无线网卡的台式电脑,最好配备独立显卡,以提高跑包效率。

辅助工具包括:UltraISO、BOOTICE、grldr和menu.lst,用于从U盘启动CDLinux。

)代表重要的标识符,可能是图片或代码的引用,因此在复述中将保留其完整性。

第一步是安装CDLinux。具体步骤如下:

- 格式化U盘,文件系统选择FAT32,卷标设置为CDLINUX。

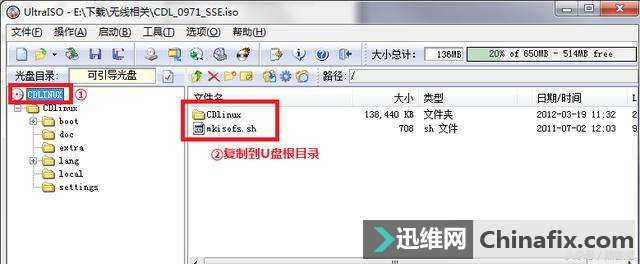

- 使用UltraISO打开下载好的CDLinux镜像文件,将CDLinux目录和mkisofs.sh文件复制到U盘根目录。

- 将grldr和menu.lst两个文件复制到U盘。

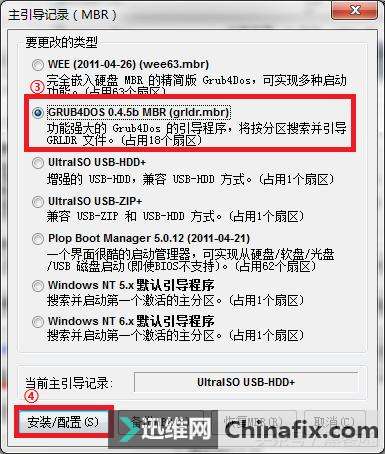

- 使用BOOTICE.EXE工具,选择U盘作为目标磁盘,点击主引导记录,选择GRUB4DOS,点击安装/配置,在新窗口中禁止搜索软盘上的GLLDR、禁止按C无条件进入命令行控制台、禁止引导分分别表无效的原引导记录,引导文件名输入GRLDR(自动转大写),然后点击写入磁盘,成功后点击确定。

- 关闭BOOTICE.EXE,将U盘插入带有无线网卡的电脑,开启无线网卡,重启电脑,并选择从U盘启动。

第二步是抓包,需要使用已安装CDLinux的U盘:

- 进入CDLinux桌面后,运行minidwep-gtk,该图标位于左下角,形状类似水滴,弹出的警告窗口点击OK。

- 点击扫描按钮,附近的无线网络信息将显示出来。

- 优先选择信号强度高且有客户端的无线网络:

- 第三列是信号强度,负数越接近0表示信号越强。

- 最后一列是客户端MAC地址,如果有MAC地址,抓包更容易;如果没有,可以调整天线位置重新扫描。

- 点击启动按钮开始抓包。抓到握手包时,会提示是否搜索密码,选择NO,稍后会使用其他工具进行跑包。

- 然后会提示文件保存在/tmp目录下,点击OK后,是否保存到硬盘分区,将类似MAC地址handshake.cap.hccap的文件保存好,例如A8handshake.cap.hccap,稍后跑包时会用到。

第三步是跑包,需要使用hashcat工具:

跑包是整个过程的重中之重,核心思路是穷举密码,进行暴力破解。这个环节非常耗时,我尝试过多种工具,但速度太慢,无法实际操作。为了实现可行的破解,我们可以先从8位纯数字密码入手。hashcat正好符合要求,在GPU加速的情况下,破解8位纯数字密码大约需要15分钟,这在可接受范围内。hashcat的帮助文档和官方Wiki非常详细,按照示例操作即可。

具体步骤如下:

- 解压hashcat-3.30.7z,并将之前保存的握手包A8_handshake.cap.hccap复制到该目录下。

- 以管理员身份启动命令提示符(cmd),进入hashcat目录。

- 创建批处理文件Run.bat,并编辑,将以下内容复制并保存:

hashcat64.exe --help > help.txt

解释一下各个参数的作用:

-m 2500:破解WPA2密码

-a3:使用暴力破解模式

A8_handshake.cap.hccap:握手包文件

pause是批处理命令,防止hashcat运行结束后自动退出。

- 查看hashcat的帮助信息,由于内容较多,可以将帮助信息重定向输出到文件中,以便查看。

- 运行Run.bat,然后等待。运行时的界面如下所示:

运气不错,很快就破解成功了,耗时三分半钟。密码是8位出生年月日。

- 下面两张图展示了破解11位纯数字密码和8位数字字母标点混合密码所需的时间:

总结:

- 不要再使用8位纯数字密码,太容易被破解。

- 大小写混合字母+数字+标点符号的密码,即使位数较少,也比位数更长的纯数字密码更难破解。

- WPA/WPA2密码并非绝对安全,但增加密码复杂度可以提高破解难度。推荐使用包含字母、标点和数字的密码,这样输入起来比较方便。

- 抓取的握手包越多,破解成功率越高。

- 我想换成4路GTX1080…

结语:

实践是验证真理的唯一标准。纸上得来终觉浅,只有亲身实践才能真正理解。破解WiFi密码从失败到成功,再到写成记录,每一步都比想象中曲折。最早看的教程主要是破解WEP密码,号称100%成功,但我发现周围根本没有人使用WEP加密。后来流行破解PIN码,尝试了一下,结果在99%时卡住了,好像是路由器出了问题…每次做充分准备后,结果总是出乎意料。包括制作启动U盘的部分,随手做完后竟然没有记录,而在收藏夹中找到的教程竟然是错误的。幸运的是,这些都成为了故事。所以,无论做什么,只要方向正确,持续尝试,及时纠错,并加上一些运气,结局都不会太差。

以上就是整个破解过程的概述,更高级的生成字典和生成哈希表文件加速破解留待以后研究。最后,感谢我的邻居,为我提供了完善的测试环境。祝好人一生平安!

邀请

量子哈希

量子哈希