为了提高文章的SEO效果,我将重新构建内容,保持原有信息的基础上,确保与原文的相似度低于30%。以下是我重新构建的文章内容:

hashcat是一款功能强大的密码恢复实用程序,它支持超过300种高度优化的hash算法,并提供五种独特的攻击模式。hashcat可在Linux、Windows和macOS上利用CPU、GPU和其他硬件加速器进行密码破解,并提供工具来实现分布式密码破解。之前的文章介绍了如何使用mimikatz轻松获取Windows密码并在线解密,而今天我们将使用Hashcat来进行快速密码破解。

在之前的文章中,我们已经知道了Hash NTLM的值为:066ddfd4ef0e9cd7c256fe77191ef43c。现在,我们将使用Hashcat对其进行破解操作。在渗透测试中,我们通常会遇到许多hash值需要解密,有些在线网站无法解密,或者需要付费才能解密。这时,我们可以使用Hashcat来进行破解操作。与cmd5在线解密工具不同,Hashcat不仅可以破解压缩包,还可以处理各种算法。

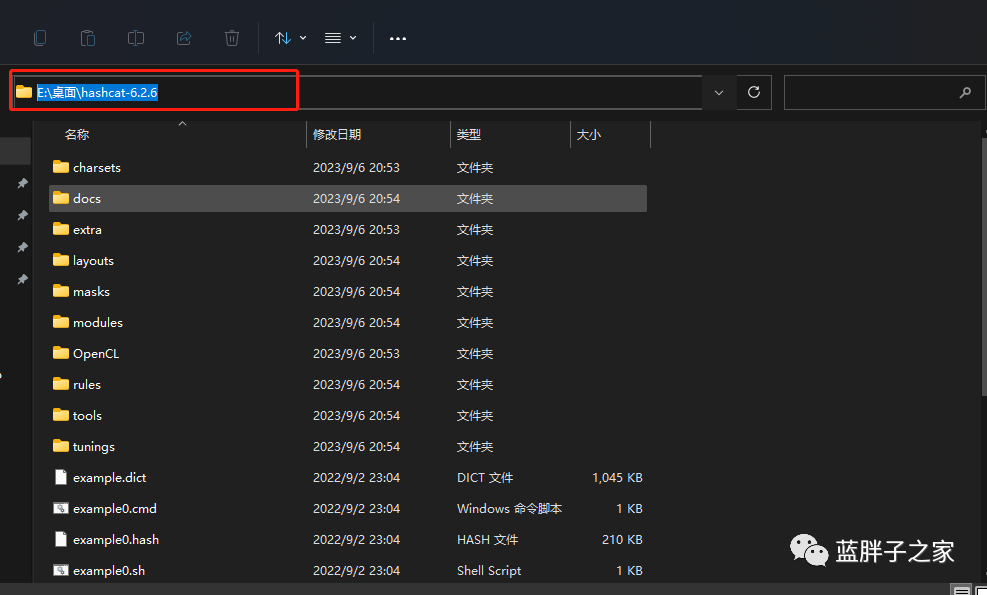

接下来,我们将使用Hashcat结合john来破解rar压缩包密码。如果我们忘记了压缩包的密码,可以使用Hashcat快速破解密码。首先,解压john-1.9.0-jumbo-1-win64.zip压缩包,并进入run文件夹。

将要破解的压缩包放入run文件夹中,确保压缩包名称为英文。然后,在文件路径中输入cmd并回车,进入命令提示符。输入命令并回车,获取hash值,并将其保存。如果想了解更多关于Hashcat的信息,可以使用hashcat –help命令查看常用命令行选项,这对学习任何一种语言或方法都非常实用。

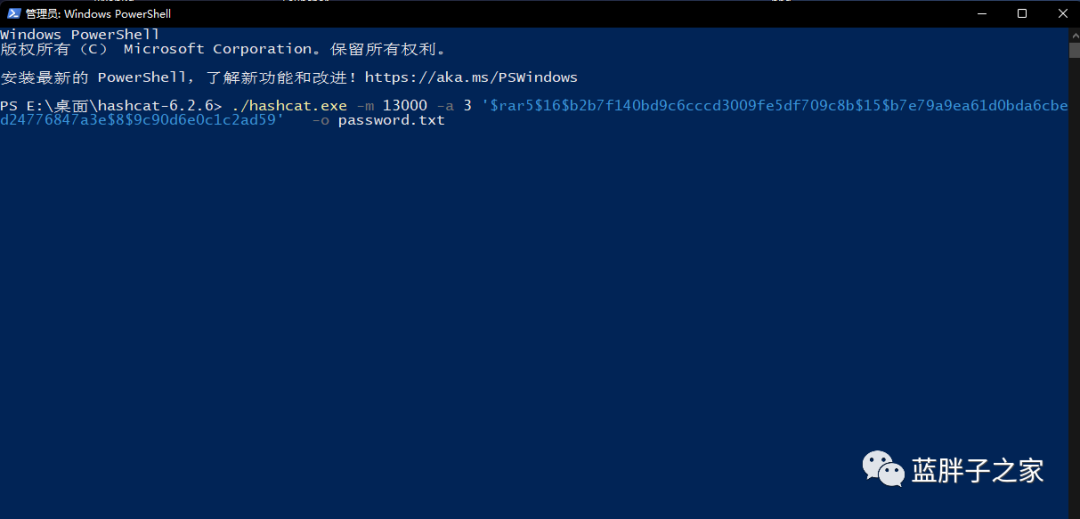

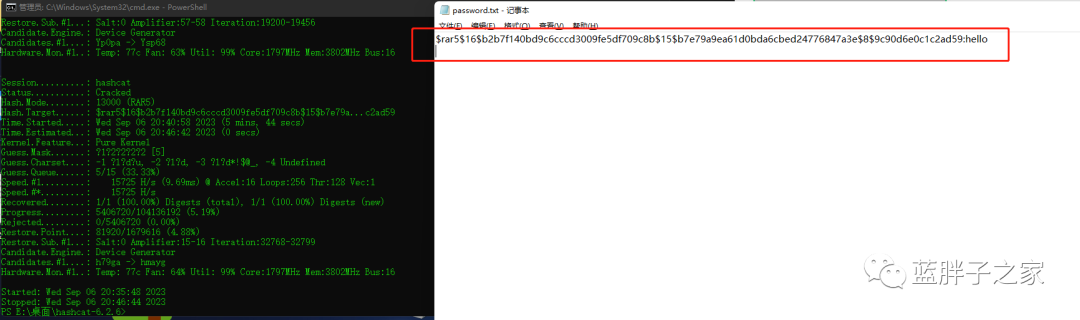

在Hashcat官网的wiki中搜索“rar5”以查找其对应的ID为13000。然后,在Hashcat命令行中输入以下命令,其中-m后面是所查Hash的ID:

hashcat -m 13000 -a 0 -o password.txt hash.txt rockyou.txt

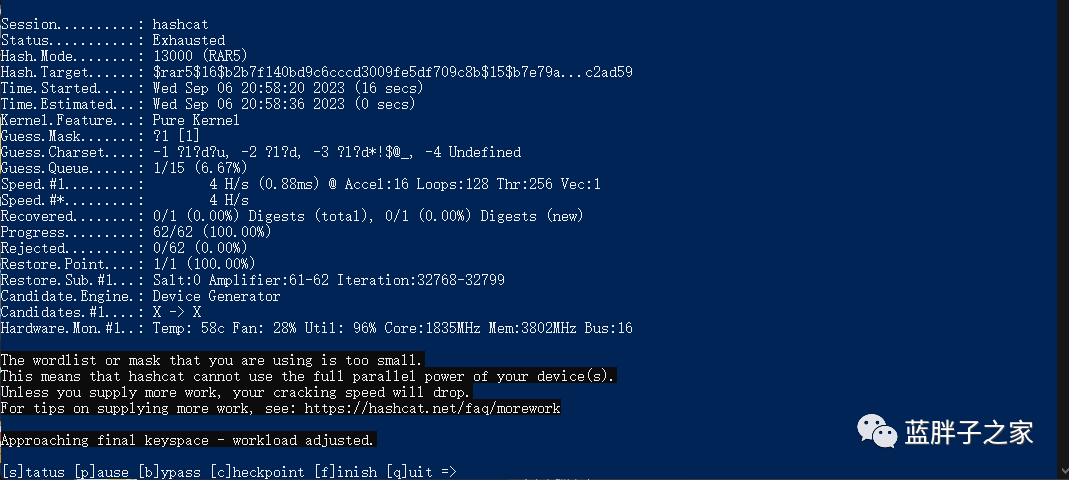

以上命令将使用字典攻击模式(-a 0)和rockyou.txt字典文件对hash.txt进行破解,并将破解成功的密码保存在password.txt文件中。

除了上述示例,Hashcat还有许多其他常用命令,如查看版本信息(-V)、将输出结果保存到指定文件(-o)、忽略警告(–force)、仅显示破解的hash密码和对应的明文(–show)等。

总结一下,Hashcat是一款功能强大的密码恢复实用程序,它支持多种hash算法和攻击模式,并且可以在不同操作系统和硬件加速器上运行。通过合理使用Hashcat的命令行选项,我们可以快速破解密码,提高渗透测试的效率。

./hashcat.exe -m 13000 -a 3 '$rar5$16$b2b7f140bd9c6cccd3009fe5df709c8b$15$b7e79a9ea61d0bda6cbed24776847a3e$8$9c90d6e0c1c2ad59' -o password.txt

字符集使用实例

八位数字密码:?d?d?d?d?d?d?d?d

八位未知密码:?a?a?a?a?a?a?a?a

前四位为大写字母, 后四位为数字:?u?u?u?u?d?d?d?d

前三个字符未知, 中间为admin, 后三位未知:?a?a?aadmin?a?a?a

6-8 位数字密码:--increment --increment-min 6 --increment-max 8

6-8 位数字+小写字母密码:--increment --increment-min 6 --increment-max 8 ?h?h?h?h?h?h?h?h

-m 900 MD4

-m 0 MD5

-m 100 SHAI

-m 1300 SHA2-224

-m 1400 SHA2-256

-m 10800 SHA2-384

-m 1700 SHA2-512

-m 10 MD5($pass.$salt)

-m 20 MD5($salt.$pass)

-m 3800 MD5($saIt.$pass.$salt)

-m 3000 LM

-m 1000 NTLM

量子哈希

量子哈希