-m, --hash-type 哈希类型,如: -m 100 -a, --attack-mode 攻击模式,如: -a 3

900 MD4 0 MD5 100 SHA1 10 md5($pass.$salt) 20 md5($salt.$pass) 3710 md5($salt.md5($pass)) 2600 md5(md5($pass)) 5500 NetNTLMv1 5600 NetNTLMv2 16500 JWT (JSON Web Token) 11 Joomla = 2.5.18 (MD5) 400 WordPress (MD5) 7900 Drupal7 131 MSSQL (2000) 132 MSSQL (2005) 1731 MSSQL (2012, 2014) 300 MySQL4.1/MySQL5 15000 FileZilla Server >= 0.9.55 1000 NTLM

0 Straight(密码字典) 1 Combination 3 Brute-force(掩码攻击) 6 Hybrid Wordlist + Mask 7 Hybrid Mask + Wordlist

?l 小写字母(abcdefghijklmnopqrstuvwxyz)

?U 大写字母(ABCDEFGHIJKLMNOPQRSTUVWXYZ)

?d 数字(0123456789)

?s 特殊符号(!"#$%&'()*+,-./:;?@[]^_`{|}~)

hashcat64.exe -m 0 -a 0 5ec822debe54b1935f78d9a6ab900a39 password.dict

hashcat64.exe -m 0 -a 0 md5_list.txt password.dict

hashcat64.exe -m 0 -a 3 3d9865a2843dcb59e7a6296c894732a4 ?d?d?d?d?d?d?d?d

hashcat64.bin -m 0 -a 0 hash.txt dict1.txt dict2.txt dict3.txt

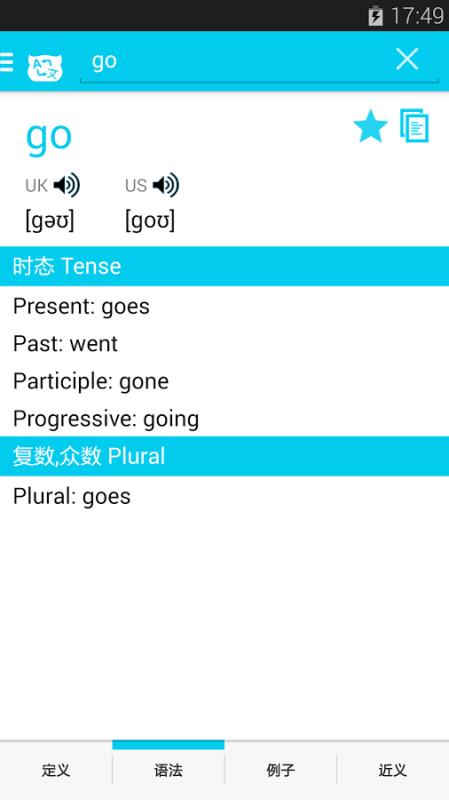

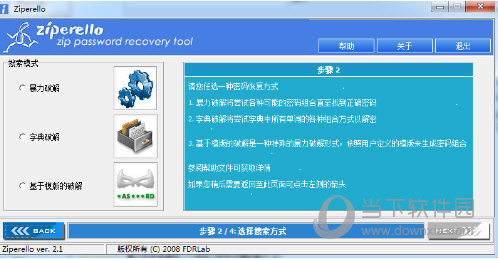

本文主要介绍了hashcat的使用教程,包括使用实例、应用技巧、基本知识点总结和需要注意事项。具有一定的参考价值,需要的朋友可以参考一下。hashcat的官网链接:hashcat官网,GitHub项目链接:GitHub项目。基本语法:hashcat.exe [选项]。常用选项包括:

- 哈希类型(哈希模式)

- 攻击模式

- 掩码

- 使用案例

使用案例包括:

- 加载密码字典,破解单一MD5哈希

- 加载密码字典,破解多个MD5哈希

- 已知明文密码为8位数字,利用掩码“?d?d?d?d?d?d?d?d”表示8个数字。

量子哈希

量子哈希