rtgen.exe hash_algorithm charset plaintext_len_min plaintext_len_max table_index chain_len chain_num part_index本文将以RainbowCrack为例,介绍如何利用彩虹表来破解hash。RainbowCrack是一款实用的hash破解工具,它基于预先生成的各种散列类型的彩虹表,并支持GPU加速(包括AMD和英伟达)。通常,它被用来破解Windows系统用户密码的hash(ntlm)。相比之前介绍的其他两款hash工具,RainbowCrack的功能较弱,但它易于使用,且在平台支持方面相对较好。本文将以Windows平台为例进行简单演示。

关于RainbowCrack的基本使用流程如下:首先,创建彩虹表(使用rtgen工具);然后,对彩虹表进行排序(使用rtsort工具);最后,开始真正的hash破解过程(使用rcrack工具)。

创建彩虹表的过程很简单,彩虹表实际上由所有可能的明文和其对应的hash组成,类似于键值对的形式。具体的数据结构可能并不清楚,但它的效率很高。rtgen工具的参数解释如下:

hash_algorithm 指定生成的彩虹表对应的hash类型,不同hash类型的彩虹表只能用于破解对应类型的hashcharset 明文所使用的字符集范围,比如,大小写字母,数字,特殊字符等等...

plaintext_len_min 指定明文密码最小长度

plaintext_len_max 指定明文密码最大长度,它会按所你给定的长度,来生成hash,范围越大,组合自然就越多,彩虹表也就会越大

table_index 彩虹表索引[其实是指生成彩虹表的最大单文件个数]

chain_len 彩虹链长度[单文件密码串长度]

chain_num 彩虹连数量[数量越大密码就越多]

part_index 其实是彩虹表的标示[比如有很多单文件,它们就是靠这个标示来判断是否属于同一个彩虹表]lm

ntlm 可能是用的最多的,我自己一般都是为了跑它才用的

md5

sha1.......numeric = [0123456789]

alpha = [ABCDEFGHIJKLMNOPQRSTUVWXYZ]

alpha-numeric = [ABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789]

loweralpha = [abcdefghijklmnopqrstuvwxyz]

loweralpha-numeric = [abcdefghijklmnopqrstuvwxyz0123456789]

mixalpha = [abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ]

mixalpha-numeric = [abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789]

ascii-32-95 = [ !"#$%&'()*+,-./0123456789:;?@ABCDEFGHIJKLMNOPQRSTUVWXYZ[]^_`abcdefghijklmnopqrstuvwxyz{|}~]

ascii-32-65-123-4 = [ !"#$%&'()*+,-./0123456789:;?@ABCDEFGHIJKLMNOPQRSTUVWXYZ[]^_`{|}~]

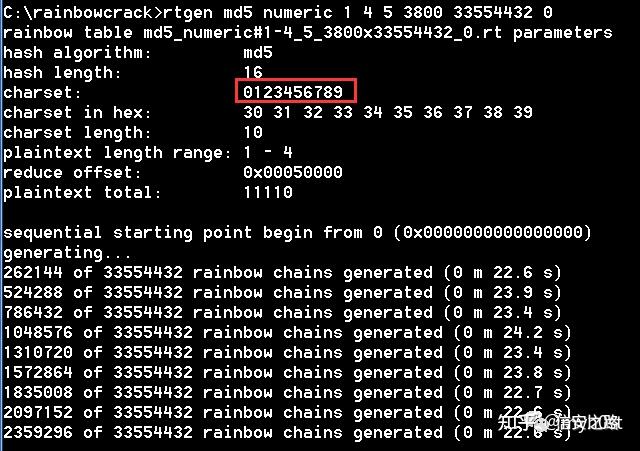

alpha-numeric-symbol32-space = [ABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789!@#$%^&*()-_+=~`[]{}|:;”‘,.?/ ]rtgen md5 numeric 1 4 5 3800 33554432 0常用的hash类型和可用的字符集可以根据实际需求进行选择。更多详细内容可以参考官方文档:project-rainbowcrack.com/documentation.htm。

在实际测试中,生成彩虹表的过程可能会非常耗时,特别是当彩虹表的数量和字符集范围很大时。但只需要生成一次,就可以永久使用。

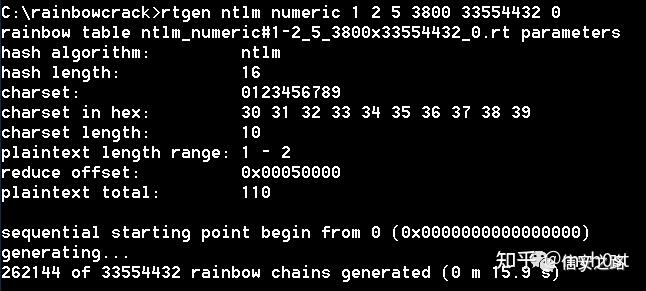

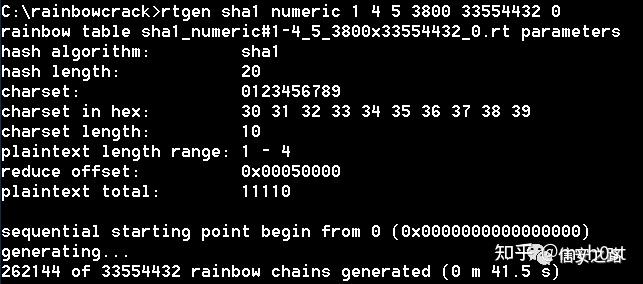

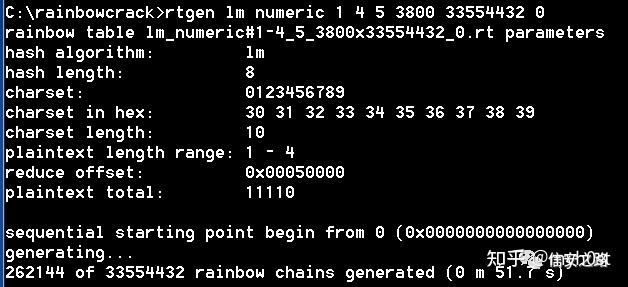

下面是创建不同位数的纯数字md5 hash彩虹表、ntlm hash彩虹表、sha1 hash彩虹表和lm hash彩虹表的示例:

rtgen ntlm numeric 1 2 5 3800 33554432 0

rtgen sha1 numeric 1 4 5 3800 33554432 0

rtgen lm numeric 1 4 5 3800 33554432 0

可以看到,在生成彩虹表的过程中,CPU基本上一直处于百分百的使用率,这是正常现象。

彩虹表创建成功后,需要立即对其进行排序。

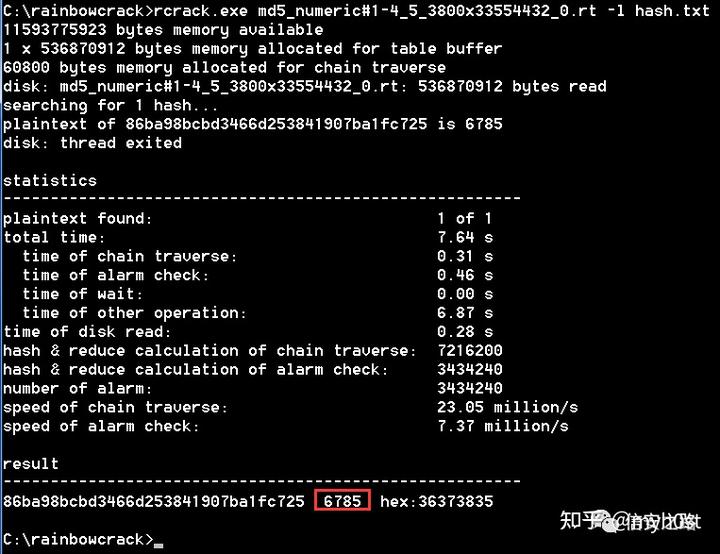

接下来,我们正式开始hash破解过程。rcrack工具的简单使用帮助如下:

最后,RainbowCrack非常简单易用,至少比之前的hashcat和john要简单得多。在实际破解中,可以根据自己的需求和喜好选择合适的工具。选择一个易于上手且能够完成工作的工具是非常重要的。

量子哈希

量子哈希