brew安装:https://blog.csdn.net/weixin_45413603/article/details/114784960目录 一、攻击原理说明 首先,无线信号是加密的。当您想要连接无线路由器时,您需要向路由器发送一个请求,请求与无线路由器建立连接。这个请求被包含在一个数据包中,通常被称为握手包。握手包中包含了一个加密的密码。因此,要破解无线网络密码,我们首先需要捕获到这个包,其中包含了加密的密码。然后,我们可以使用工具来批量匹配密码本,一旦匹配成功,就可以实现Wi-Fi密码破解。 二、前期准备 2.1操作系统环境: 2.2实验使用工具: brew、airport、aircrack-ng和密码字典 2.2.1 工具介绍: brew是Mac下的一个包管理工具,类似于centos下的yum。如果您的电脑上没有安装brew,可以参考链接进行安装。brew可以用于一键安装aircrack-ng。 airport是Mac自带的一款测试无线的工具,可以借助该工具监听无线信号并获取无线发送的数据包。 Aircrack-ng是一个与802.11标准的无线网络分析有关的安全软件,主要功能包括网络侦测、数据包嗅探以及WEP和WPA/WPA2-PSK破解。Aircrack-ng可以在任何支持监听模式的无线网卡上工作,并嗅探802.11a、802.11b和802.11g的数据。 Aircrack-ng的安装方法:通过brew进行一键安装。 用于破解无线密码的字典集合可以从GitHub、百度、谷歌等网站下载。 三、开始破解Wi-Fi(破解Wi-Fi名称:叫我雷锋) 2.1 通过airport抓取目标无线数据包 2.1.1 在终端使用airport工具获取附近无线网络列表。

/System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport

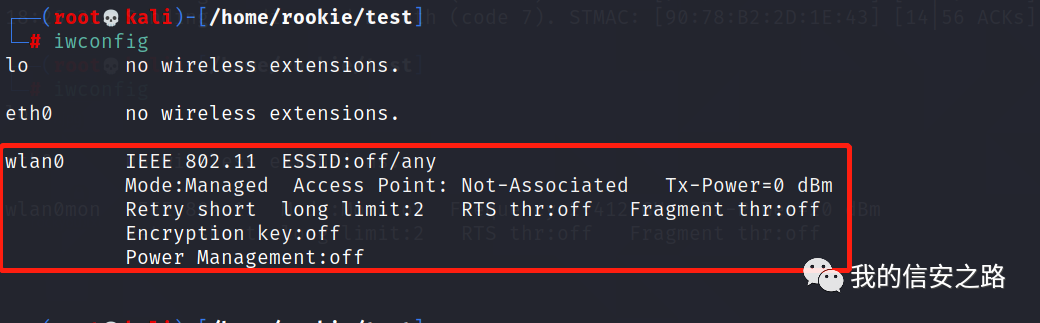

为airport绝对路径如果想对该路径设置环境变量可自行百度设置。ifconfig/System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport en0 sniff 1/tmp/airportSniffBvcynA.cap参数介绍: 注意: 介绍需要使用的参数: 获取本地Wi-Fi网卡名称: 在终端输入命令以获取Mac上的Wi-Fi网卡名称(例如en0)。 2.1.2 监听本地无线网卡,获取Wi-Fi数据包 参数介绍: 在监听过程中,您的无线连接将会断开,并显示一个小眼睛符号。请耐心等待一段时间,只要目标无线网络有终端重新连接,就会捕获到目标无线网络的认证数据包,其中包含认证密码,供后续使用密码字典进行爆破(建议抓取时间较长,以避免目标无线网络没有客户端连接而无法获取数据包)。 当抓取时间完成后,使用Ctrl+C断开监听,流量包将保存在指定的文件中。

量子哈希

量子哈希