Hashcat是一款备受赞誉的密码破解工具,被誉为宇宙最强。它是一款开源软件,提供了适用于Windows、Mac和Linux的版本。Hashcat支持多种计算核心,包括CPU、GPU、APU、DSP和FPGA,并且支持多种hash散列算法。它可以用于破解rar、office、pdf、Windows账户、wifi等各种密码。本文将重点介绍在Windows 10系统下安装配置Hashcat的方法,以及具体的密码破解技巧和密码保护技巧。

-a 指定要使用的破解模式,其值参考后面对参数。“-a 0”字典攻击,“-a 1” 组合攻击;“-a 3”掩码攻击。

-m 指定要破解的hash类型,如果不指定类型,则默认是MD5

-o 指定破解成功后的hash及所对应的明文密码的存放位置,可以用它把破解成功的hash写到指定的文件中

--force 忽略破解过程中的警告信息,跑单条hash可能需要加上此选项

--show 显示已经破解的hash及该hash所对应的明文

--increment 启用增量破解模式,你可以利用此模式让hashcat在指定的密码长度范围内执行破解过程

--increment-min 密码最小长度,后面直接等于一个整数即可,配置increment模式一起使用

--increment-max 密码最大长度,同上

--outfile-format 指定破解结果的输出格式id,默认是3

--username 忽略hash文件中的指定的用户名,在破解linux系统用户密码hash可能会用到

--remove 删除已被破解成功的hash

-r 使用自定义破解规则

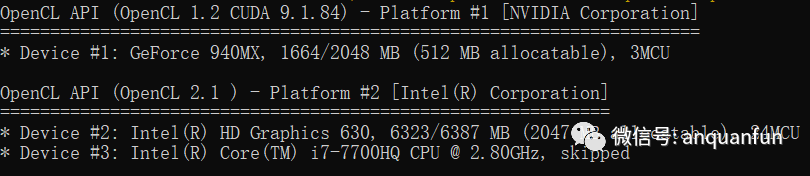

首先,您需要前往Hashcat官网下载软件包。我选择了版本v6.1.1。请注意,您需要下载已编译生成的可执行文件,而不是源代码。下载完成后,您可以通过命令行在Hashcat软件包的主目录下运行Hashcat。为了方便,您可以直接在文件资源管理器的地址栏中输入”cmd”,以便快速跳转到Hashcat主目录。以下是我使用的测试电脑配置:

在使用Hashcat进行密码破解时,您需要使用辅助工具来获取加密文件的Hash。在这里,我选择了John the Ripper(版本为john-1.9.0)。它也是一个命令行工具。在密码破解和保护小节中,我将详细介绍如何使用它。请注意,运行John the Ripper需要安装Python和Perl,并配置相应的环境变量。

使用Hashcat非常简单。您可以通过运行”hashcat –help”命令来查看常用的命令行选项。这是学习任何新语言或方法时最实用的技巧之一。此外,您还可以查阅Hashcat的wiki页面,其中包含了常用的攻击类型、常见Hash类型对照表、掩码设置方式以及支持的平台类型等详细说明。如果您有任何疑问,请随时与我们联系。

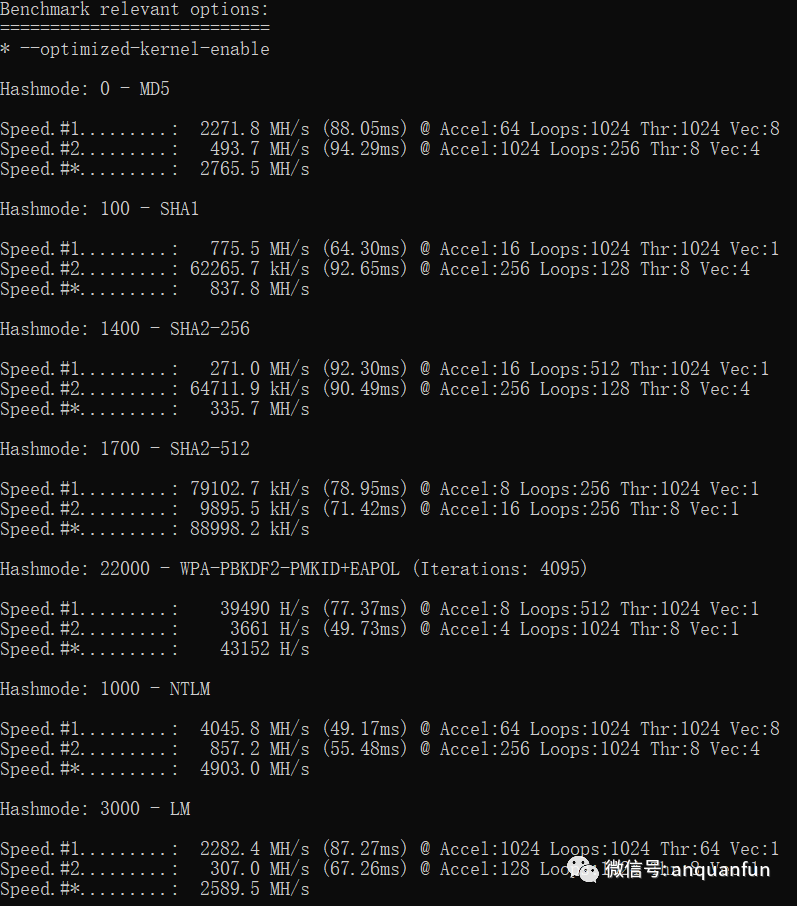

在开始探索Hashcat之前,我首先测试了我使用的笔记本电脑的计算能力。通过运行”hashcat -b”命令,我可以查看GeForce 940MX独立显卡、Graphics 630核显以及Intel Core(TM) i7-7700HQ CPU的各自算力。

rar2john.exe test.rar

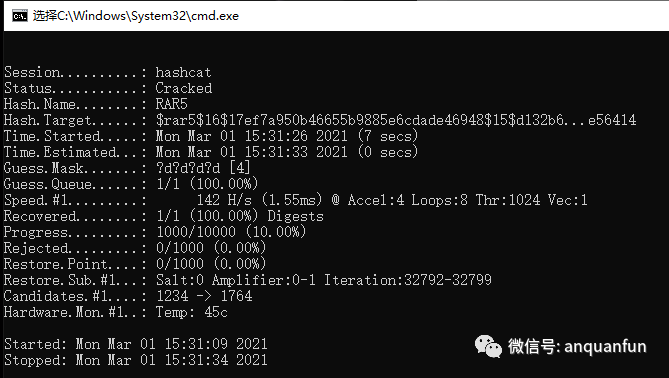

接下来,我将通过比较掩码攻击和字典攻击的方式,测试对rar、office、pdf加密文件以及zip加密文件进行密码破解的效率。我创建了一个名为”test.rar”的测试用加密文件,并在john-1.9.0的运行目录下打开命令行窗口,输入以下命令:

test.rar:$rar5$16$17ef7a950b46655b9885e6cdade46948$15$d132b6edad975688f01a00df22ef20c1$8$6b4b7c0213e56414

hashcat.exe -m 13000 -a 3 $rar5$16$17ef7a950b46655b9885e6cdade46948$15$d132b6edad975688f01a00df22ef20c1$8$6b4b7c0213e56414 ?d?d?d?d -o out.txt

通过上述命令,我得到了以下结果。在Hashcat的wiki页面中,我点击进入”Example hashes”,并搜索”rar5″,找到了对应的ID为13000的Hash。然后,我在Hashcat命令行中输入以下命令:其中,”-m”后面是所查Hash的ID,”-a”后面的”3″表示掩码攻击,”?d”表示一个数字。

python office2john.py test.docx 获取word加密文件的Hash指令(此处需要安装python并配置环境变量)

test.docx:$office$*2013*100000*256*16*561f4dcaaac333e7c06d150f9ea5aea2*ef4e7b026217124561ecb865b324eac4*e9ef4a859f2c81581db0e27d9ce48e6451b82cd1641941e8adc10dc5600969cb 所得Hash返回结果

hashcat.exe -m 9600 -a 3 $office$*2013*100000*256*16*561f4dcaaac333e7c06d150f9ea5aea2*ef4e7b026217124561ecb865b324eac4*e9ef4a859f2c81581db0e27d9ce48e6451b82cd1641941e8adc10dc5600969cb ?d?d?d?d -o out.txt Hashcat破解对应hash

perl pdf2john.pl test.pdf 获取pdf加密文件的Hash指令(此处需要安装perl并配置环境变量)

test.pdf:$pdf$4*4*128*-3904*0*16*55f913d20e34724fd70d3004f5e43166*32*7a29310ea5dc0276d34c1bef24595d61984a08eb759eaba56bd4887a260bbcce*32*de0c200bbe6887a980dc429edbdabc40f39a368841d804afefa726b2bd7c7b24 所得Hash返回结果

hashcat.exe -m 10500 -a 3 $pdf$4*4*128*-3904*0*16*55f913d20e34724fd70d3004f5e43166*32*7a29310ea5dc0276d34c1bef24595d61984a08eb759eaba56bd4887a260bbcce*32*de0c200bbe6887a980dc429edbdabc40f39a368841d804afefa726b2bd7c7b24 ?l?l?l?l?l?l -o out.txt Hashcat破解对应hash,此处?l对应一个小写字母

zip2john.exe test.zip 获取zip加密文件的Hash指令

test.zip/test.txt:$pkzip2$1*1*2*0*15*9*4aac42f3*0*26*0*15*4aac*470b*6fa72c2bc69e5738181cb7f406187f8084ce07cf5f*$/pkzip2$:test.txt:test.zip::test.zip 所得Hash返回结果

hashcat -a 0 -m 17210 $pkzip2$1*1*2*0*15*9*4aac42f3*0*26*0*15*4aac*470b*6fa72c2bc69e5738181cb7f406187f8084ce07cf5f*$/pkzip2$ password.txt --force

password.txt中存放密码字典

最后,我得到了以下结果。我将破解得到的密码导出到了”out.txt”文件中。在破解过程中,您可以按下”S”键实时查看破解状态。接下来,我将分享破解word加密文件、pdf加密文件和zip加密文件的指令及输出结果。

通过上述步骤,我成功使用Hashcat对rar、zip、pdf和word加密文件进行了破解。我选择了字典破解和掩码破解的方法。在这些示例中,我使用的密码都比较简单,仅用于演示目的。实际情况中,您可能会遇到各种类型的密码。在不知道密码长度和类型的情况下,最好首先尝试字典破解的方式。我还将分享一些收集到的字典和字典下载链接。如果使用现有字典无法破解密码,那么只能使用暴力破解或掩码组合暴力破解的方式。这时,对计算机性能的要求会更高。此外,密码越复杂(例如包含字母、数字、特殊字符、汉字等),破解难度将呈指数级增加。接下来,我将深入挖掘Hashcat这款密码破解工具,并分享一些破解技巧和密码设置技巧。

量子哈希

量子哈希