现今,我们的生活越来越离不开互联网,数据安全问题成为一场不间断的攻防战。实际上,许多网络攻击可能只需要一个步骤——破解您的密码!如果有人能够获取您的账户密码,那么他们无需使用复杂的黑客技术,就能轻松窃取您的数字资产。为了更有效地提升安全防护水平,我们应该了解攻击者使用的以下8种策略来破解密码。

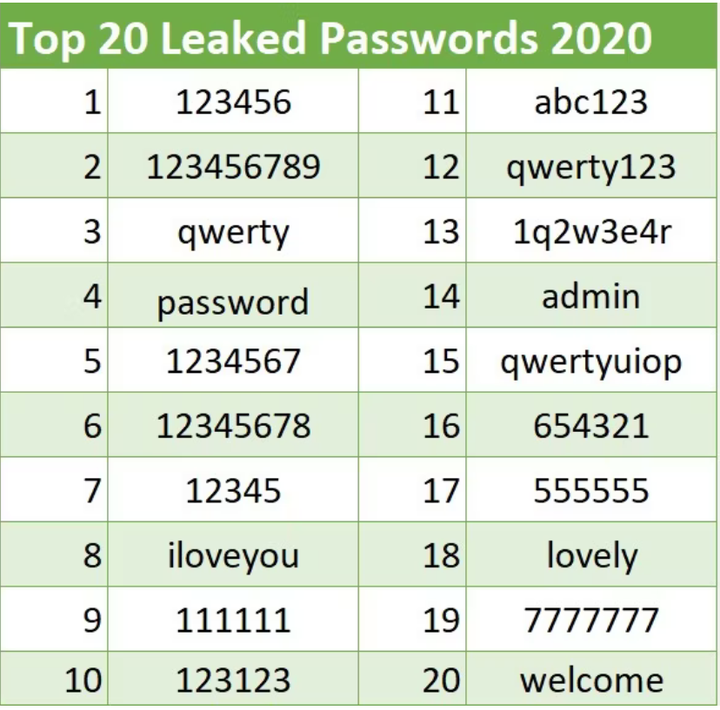

- 字典攻击:字典攻击是常见的密码攻击技术之一。它会自动测试已定义的“字典”中的每个单词作为密码。这里的字典并不是指学校里使用的那本词典,而是一个包含常用密码组合的文件,例如123456、qwerty、password、iloveyou、hunter2等等。

研究人员发现,许多弱密码都是脆弱且容易破解的,并且长期保持不变,只是顺序稍有不同。如果您不想让别人知道您的密码,永远不要使用这些常用的弱密码。

防护建议:尽可能使用密码管理工具,为每个账户设置一个强大且唯一的密码。密码管理器可以安全地存储各种密码,并为每个系统生成强大、复杂、安全的密码,您也不必担心忘记密码。

- 暴力破解:暴力破解是一种穷举法的攻击方式。当攻击者获取到密码哈希时,他们会尝试使用大量的猜测和穷举来尝试登录用户账户。暴力破解通常有四种技术形态:

- 密码猜测:攻击者在不了解密码的情况下,使用常见密码字典来猜测登录密码,无需预先了解系统或环境密码。

- 密码破解:当攻击者获得凭证材料(如密码哈希)时,他们可能会尝试解密密码以恢复可用的凭证,如纯文本密码。

- 密码喷洒:为了避免账户被锁定,攻击者可能会使用少量常用密码列表对多个账户进行暴力破解,以尝试获取有效的凭证。

- 撞库:攻击者可以使用受害者历史上泄露的数据来获取凭证,通过凭证重叠来访问目标账户。

防护建议:

- 网络钓鱼:网络钓鱼是一种常见的密码盗取方式,虽然不属于严格意义上的黑客攻击,但受害者通常会遭受严重后果。网络钓鱼邮件通常会伪装成来自知名组织或企业的邮件,强调紧急性,并提供一个链接。这个链接实际上是指向一个伪造的登录门户,看起来几乎与合法网站完全相同。一旦受害者输入他们的登录凭证,密码就会被泄露。

研究发现,恶意邮件附件的数量非常庞大,仅在2021年,卡巴斯基就拦截了超过1.48亿个恶意附件。此外,卡巴斯基的反网络钓鱼系统还拦截了2.53亿个网络钓鱼链接。这只是来自卡巴斯基系统的数据,实际的钓鱼邮件数量要远远超过这个数字。

防护建议:

- 社会工程:社会工程是现实世界中的网络钓鱼。攻击者通过电话等方式冒充新的办公室技术支持团队,要求受害者配合提供某些应用的密码进行测试或验证。缺乏警惕性的人往往会毫不犹豫地交出密码。社会工程已经存在了几个世纪,欺骗他人进入安全区域是一种常见的攻击方法,只有通过教育才能预防。当有人声称他们被骗泄露了密码时,通常都是社会工程的结果。

防护建议:

- 彩虹表攻击:彩虹表是一种辅助工具,用于破解用户密码。它通过建立明文和密文之间的对应关系来进行破解。彩虹表可以自行编程生成,也可以使用软件如RainbowCrack或Cain来生成。另外,也可以购买预先填充的彩虹表,其中包含数百万个潜在的组合。

防护建议:

- 键盘记录:键盘记录是一种恶意软件工具,可以窃取登录密码。恶意软件无处不在,可能会造成巨大的破坏。恶意软件可以携带键盘记录器,以窃取您的所有账户信息,或者专门针对隐私数据,引入远程访问木马来窃取密码。

防护建议:

- 爬行收集:主流搜索引擎会派发爬虫浏览全网,复制并储存页面上的文本和代码,这个过程称为爬行。许多组织在其网站、社交媒体等渠道上使用包含公司信息的密码。攻击者可以通过爬行收集这些信息,以构建单词列表,然后用于字典攻击和暴力破解。

防护建议:

- 肩窥:肩窥是一种直接观察技术,攻击者站在他人身后,通过观察他们的操作来获取密码。肩窥是一种有效的密码获取方法,因为当他人在填表、在ATM机或POS机上输入PIN码,甚至在公共场合使用手机或电脑打字时,攻击者很容易站在旁边观察。此外,攻击者还可以使用望远镜或其他视觉增强设备进行远距离观察。

防护建议:

近年来,随着云计算、物联网、区块链、人工智能、边缘计算等新技术和应用的兴起,我们的工作和生活变得更加便捷。然而,这也带来了更多需要全面保护数据信息安全的新业务场景。作为陕西省政府指定的电子政务信息安全建设支撑单位,陕西CA提供基于密码技术的可信身份认证、电子文书签署和符合密评、密改的适配等服务,面向政务、医疗、公共资源、教育等领域和行业。

量子哈希

量子哈希