今天的话题是如何破解WIFI。为了准备工作,您需要以下工具:

- 一台笔记本电脑

- 一个小米的USB无线网卡(或类似设备)

- Kali系统(建议使用2019年及以下版本,并在虚拟机中安装)

- VMware Workstation 15虚拟机软件

以下是具体步骤:

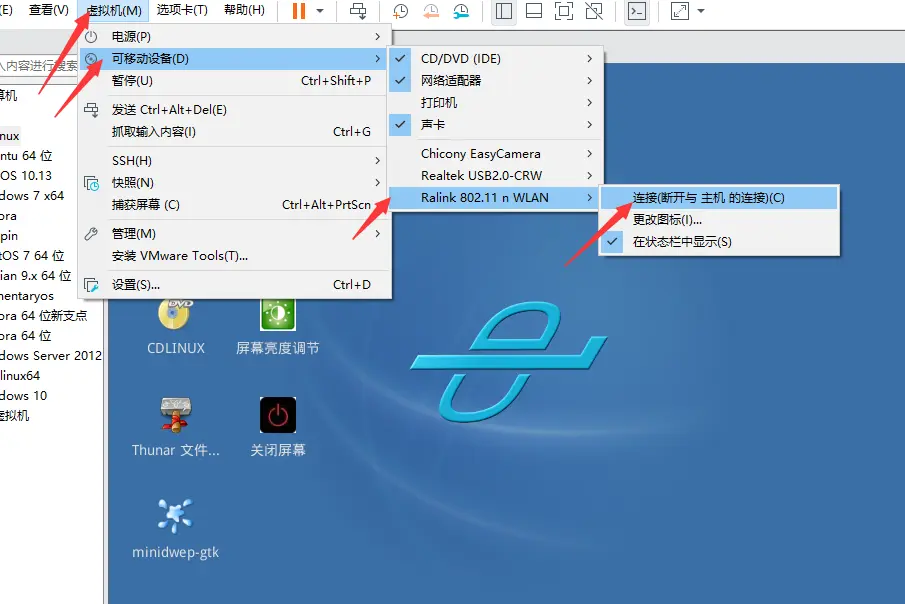

- 打开虚拟机,并将USB网卡插入,将其连接到虚拟机中。

- 在桌面上右键点击,选择”Open in Terminal”打开终端。

- 在终端中输入命令”airmon-ng start wlan0″,启动网卡监控。使用”ifconfig”命令查看网卡信息,您会发现网卡的名称已经改变。

- 扫描WIFI信号。使用以下命令:

- “-c”:指定信道(ch)

- “-w”:指定抓取握手包的存放位置或名称(例如,freedom)

- “–bssid”:指定路由器的MAC地址

另外,打开另一个终端窗口,输入以下命令,使用airplay-ng工具强制断开已连接到WIFI的设备,并重新连接到路由器,以便抓取数据包。 - “-0″:指定发送反认证包的个数(数字0)

- “-a”:指定路由器的MAC地址

- “-c”:指定客户端的MAC地址

当出现下图时,表示抓取成功。接下来,您可以使用字典文件对握手包进行破解。

- “dict”:字典文件的名称

- “freedom-*.cap”:握手包的文件名

破解成功后,您可以获取到WIFI的密码。

补充说明:

- 系统自带了一些密码字典,您也可以使用自己的字典文件。

- 密码字典文件的位置如下:

- /usr/share/john/password.lst

- /usr/share/wfuzz/wordlist

- /usr/share/wordlists/rockyou.txt

最后一个路径下的文件默认是压缩的,您可以使用相应的命令进行解压缩。 - 反向认证的原理是让一个已连接的客户端下线,然后再次连接,从而获取握手包。

- 当信号扫描结束或进程终止时,可以使用Ctrl+C来停止操作。

量子哈希

量子哈希