前提:安装或者硬盘引导了BT5的gnome32位镜像。虽然人们都说wpa的密码难破解,其实,嗯,确实是这样子,不仅仅靠技术,还要靠运气,这里就要用到一个强大的字典咯,木有一个好字典,破解密码灰常困难的说。好了,不卖关子了,说方法:

1.打开BT5的Wicd network manager,在application下的internet中。选择一个新号较好的AP(那样子用起来才爽嘛)。然后看它的properties,打开properties以后继续打开里面的属性看看这个AP的mac地址跟channel。

2.ifconfig看看自己的无线网卡的名称,一般是wlan0或者wifi0,后文中根据实际情况执行命令。

3.开启无线监控 airmon-ng start wlan0 6

注:wlan0为你的无线设备名称 6为你要开启的信道(但是这里的6其实并没有那么重要的说) 这一步你可能会看到提示有XXXX XXXX进程影响,没关系,kill XXX XXX XXX为给出的进程号,然后重新执行上句直到不报错

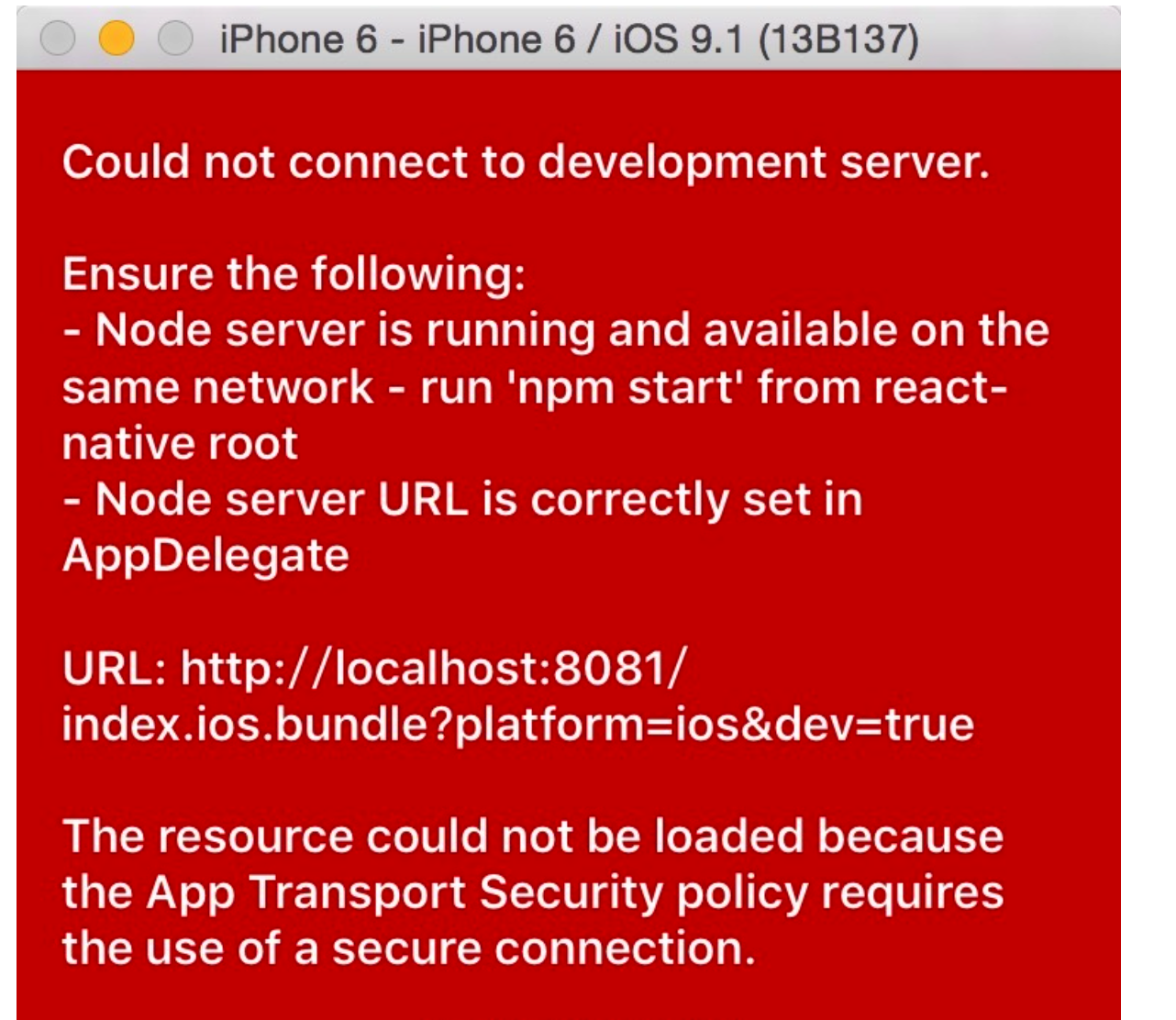

4.因为我们已经选择好了目标,我们就直奔目标AP,开始用BT5对其进行监控 airodump-ng -w nenew -c 4 –bssid AP‘s MAC mon0 这时候你应该可以看到如下图示:5.根据上图,我们可以找到四个Client客户端的MAC地址,从里面随便选个(最好选择活跃点儿的)。打开一个新的终端,上一个终端不要关闭,后面还需要用到。在新终端中输入: aireplay-ng -0 10 -a AP’s MAC -c CP’s MAC mon0 执行一次看第一个终端中是否出现了下图所示的标志WAP Handshake 。如果出现了,那么恭喜,你离成功已经不远了。如果没有出现就继续重复5的命令就ok了,直到出现握手。

6.对BT5握手抓到的包进行破解工作 aircrack-ng -w password.txt -b AP’s MAC nenew.cap 其中的password.txt为我们需要预置的字典文件,字典文件网上很多,搜搜就有了。最后上成果图

量子哈希

量子哈希