为了进行渗透测试,除了必备的基础知识,还需要使用一些方便的工具。那么,在渗透测试领域,专业人士都在使用哪些工具呢?

一、防病毒逃避工具

- peCloak.py:自动隐藏恶意Windows可执行文件,避免被防病毒软件检测到。

- Hyperion:用于对32位可移植可执行文件进行运行时加密的工具。

- Shellter:动态shellcode注入工具,同时也是第一个真正动态的PE infector。

- UniByAv:简单的混淆器,使用原始shellcode并生成反病毒友好的可执行文件。

- 面纱:生成绕过常见防病毒解决方案的metasploit有效负载。

- shellsploit:生成自定义shellcode、后门、注入器,并可通过编码器对每个字节进行混淆。

- peCloakCapstone:peCloak.py的多平台分支,用于自动恶意软件防病毒逃避。

- AntiVirus Evasion Tool(AVET):包含针对Windows机器的可执行文件的后处理漏洞,以避免被防病毒软件识别。

二、匿名工具

- I2P:隐形互联网项目,提供匿名的网络通信。

- dos-over-tor:用于验证Tor压力测试工具的概念,以拒绝服务攻击。

- Tor:免费软件和洋葱路由覆盖网络,可帮助防御流量分析。

- kalitorify:为Kali Linux OS提供透明代理,通过Tor进行匿名通信。

- OnionScan:用于调查Dark Web的工具,通过查找Tor隐藏服务运营商引入的操作安全问题。

三、GNU / Linux实用程序

- Linux Exploit Suggester:针对给定GNU / Linux系统的潜在可行漏洞的启发式报告。

- LinEnum:本地Linux枚举和权限提升检查程序,用于审核主机和CTF游戏期间。

- Lynis:基于UNIX的系统的审计工具。

- Hwacha:用于在一个或多个Linux系统上通过SSH快速执行有效负载的后期利用工具。

- unix-privesc-check:用于检查UNIX系统上的简单权限提升向量的Shell脚本。

- checksec.sh:用于测试正在使用的标准Linux OS和PaX安全功能的Shell脚本。

四、CTF工具

- shellpop:生成复杂的反向或绑定shell命令,以在渗透测试期间节省时间。

- Pwntools:为CTF使用而构建的快速漏洞利用开发框架。

- ctf-tools:安装各种安全研究工具的脚本集合,可快速部署到新机器上。

- RsaCtfTool:用于弱RSA密钥解密和从公钥恢复私钥的自动攻击工具。

- 文件格式分析工具

- Veles:二进制数据可视化和分析工具。

- Kaitai Struct:文件格式和网络协议剖析语言和Web IDE,支持多种编程语言。

- Hachoir:用于查看和编辑二进制流的Python库,用于元数据提取。

- 协作工具

- RedELK:用于跟踪和报警Blue Team活动,并提供更好的可用性。

七、网络侦察工具

- DNSDumpster:在线DNS侦察和搜索服务。

- ACLight:用于高级发现敏感特权帐户的脚本,包括Shadow Admins。

- ScanCannon:通过调用masscan快速识别开放端口,并使用nmap获取有关这些端口上系统/服务的详细信息,快速枚举大型网络。

- CloudFail:通过搜索旧数据库记录并检测配置错误的DNS,揭示隐藏在Cloudflare后面的服务器IP地址。

- Mass Scan:TCP端口扫描程序,异步发送SYN数据包,在5分钟内扫描整个互联网。

- dnsmap:被动DNS网络映射器。

- XRay:网络(子)域发现和侦察自动化工具。

- dnsenum:用于枚举域中的DNS信息,尝试区域传输,执行强力字典样式攻击,并对结果执行反向查找。

- fierce:用于定位非连续IP空间的原始DNS侦察工具。

- dnsrecon:DNS枚举脚本。

- dnstracer:确定给定DNS服务器从哪里获取其信息,并遵循DNS服务器链。

- nmap:用于网络探索和安全审计的免费安全扫描程序。

- passivedns-client:用于查询多个被动DNS提供程序的库和查询工具。

- zmap:开源网络扫描仪,可轻松执行互联网范围的网络研究。

- scanless:用于代表您使用网站执行端口扫描的实用程序,以便不显示您自己的IP。

- passivedns:网络嗅探器,记录所有DNS服务器回复,用于被动DNS设置。

- smbmap:方便的SMB枚举工具。

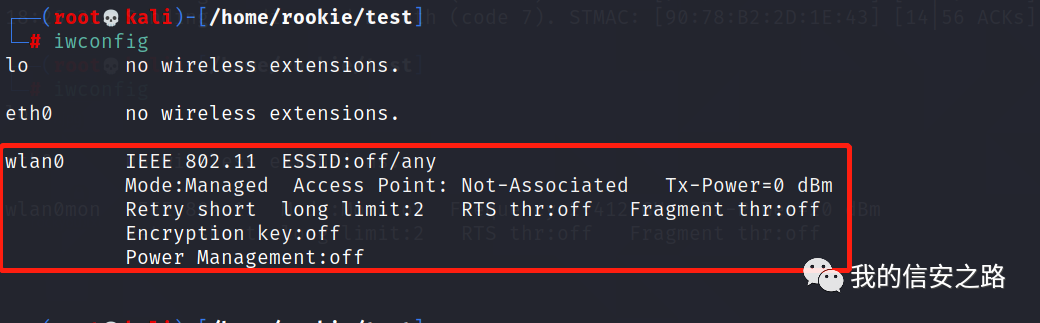

八、无线网络工具

- wifi-arsenal:用于Wi-Fi渗透测试的资源集合。

- Aircrack-ng:用于审计无线网络的工具集。

- krackattacks-scripts:WPA2 Krack攻击脚本。

- BoopSuite:用Python编写的无线审计工具套件。

- Wifite:自动化无线攻击工具。

- Cowpatty:对WPA-PSK进行暴力字典攻击。

- 掠夺者:对WiFi保护设置进行暴力攻击。

- Kismet:无线网络探测器、嗅探器和IDS。

- KRACK Detector:检测并防止网络中的KRACK攻击。

- WiFi-Pumpkin:流氓Wi-Fi接入点攻击框架。

- Fluxion:基于自动社交工程的WPA攻击套件。

- infernal-twin:自动无线黑客工具。

- 欺负:用C语言编写的WPS暴力攻击实施。

- Airgeddon:用于Linux系统的多用途bash脚本,用于审计无线网络。

九、网络工具

- IKEForce:用于Linux的命令行IPSEC VPN暴力破解工具,允许组名/ ID枚举和XAUTH暴力破解功能。

- CrackMapExec:用于测试网络的瑞士军刀。

- Intercepter-NG:多功能网络工具包。

- 网站上提供的接口众多基本的网络工具一样ping,traceroute,whois,等等。

- Legion:基于Python 3并从SPARTA分叉的图形化半自动发现和侦察框架。

- 打印机开发工具包(PRET):用于打印机安全测试的工具,能够进行IP和USB连接,模糊测试以及利用PostScript,PJL和PCL打印机语言功能。

- Praeda:自动化多功能打印机数据采集器,用于在安全评估期间收集可用数据。

- THC Hydra:在线密码破解工具,内置支持多种网络协议,包括HTTP,SMB,FTP,telnet,ICQ,MySQL,LDAP,IMAP,VNC等。

- SPARTA:图形界面,提供对现有网络基础架构扫描和枚举工具的可编写脚本的可配置访问。

- dsniff:用于网络审计和测试的工具集。

- dnstwist:用于检测拼写错误、网络钓鱼和企业间谍活动的域名置换引擎。

- Zarp:以攻击本地网络为中心的网络攻击工具。

- scapy:基于Python的交互式数据包操作程序和库。

- routersploit:类似于Metasploit,但专用于嵌入式设备的开源开发框架。

- hping3:网络工具,能够发送自定义TCP / IP数据包。

- pig:GNU / Linux数据包制作工具。

- rshijack:TCP连接劫持者,Rust重写的shijack。

- impacket:用于处理网络协议的Python类集合。

十、协议分析仪和嗅探器

- tcpdump / libpcap:命令行下运行的通用数据包分析器。

- Debookee:用于macOS的简单而强大的网络流量分析器。

- netsniff-ng:瑞士军刀般的网络嗅探工具。

- Netzob:反向工程、流量生成和通信协议的模糊测试。

- Dripcap:含咖啡因的包装分析仪。

- Dshell:网络取证分析框架。

- sniffglue:安全的多线程数据包嗅探器。

- Wireshark:广泛使用的图形化、跨平台网络协议分析仪。

十一、Web漏洞扫描程序

- WPScan:用于黑匣子WordPress漏洞扫描的工具。

- WebReaver:商业图形Web应用程序漏洞扫描程序,专为macOS设计。

- JCS:带有自动数据库更新程序的Joomla漏洞组件扫描程序,包括exploitdb和packetstorm的漏洞。

- Nikto:嘈杂但快速的黑匣子Web服务器和Web应用程序漏洞扫描程序。

- SecApps:浏览器内Web应用程序安全测试套件。

- Wapiti:带有内置模糊器的黑匣子Web应用程序漏洞扫描程序。

- Netsparker应用程序安全扫描程序:自动查找应用程序中的安全漏洞。

- w3af:Web应用程序攻击和审计框架。

- SQLmate:根据给定的dork和(可选)网站识别SQLi漏洞的工具。

- ACSTIS:用于检测AngularJS的自动客户端模板注入(沙箱转义/旁路)的工具。

- joomscan:Joomla漏洞扫描程序。

- Arachni:用于评估Web应用程序安全性的可编写脚本的框架。

十二、网络漏洞扫描程序

- Nexpose:商业漏洞和风险管理评估引擎,与Rapid7销售的Metasploit集成。

- Netsparker应用程序安全扫描程序:自动查找应用程序中的安全漏洞。

- OpenVAS:流行的Nessus漏洞评估系统的免费软件实现。

- Nessus:由Tenable销售的商业漏洞管理、配置和合规性评估平台。

- Vuls:用于GNU / Linux和FreeBSD的无代理漏洞扫描程序,用Go编写。

量子哈希

量子哈希

![[翻译]Wi-Fi 破解-量子哈希](https://www.ccwifi.cc/blogs/wp-content/uploads/2024/03/1711469987785_0.jpg)