注:本教程出自X网络科技,作者:skilfulwriter团队qq群:603791426

前言:漏洞利用(英语:Exploit,本意为“利用”)是计算机安全术语,指的是利用程序中的某些漏洞,来得到计算机的控制权(使自己编写的代码越过具有漏洞的程序的限制,从而获得运行权限)。在英语中,本词也是名词,表示为了利用漏洞而编写的攻击程序,即漏洞利用程序。漏洞是在硬件、软件、协议的具体实现或操作系统安全策略上存在的缺陷,从而使攻击者能够在未经授权的情况下访问或者破外系统 [1]。漏洞利用是获得系统控制权限的重要途径。用户从目标系统中找到容易攻击的漏洞,然后利用该漏洞获取权限,从而实现对目标系统的控制。为了达到发现网络的漏洞,实现获取密码挡、添加用户、控制网站的目标,攻击者进行exploit。每个操作系统都会存在各种bug,像windows这样版权操作系统微软公司会很快的开发针对这些bug或漏洞的补丁,并为用户提供更新。没有公布补丁的bug,就是所谓的0day漏洞,由于这种漏洞对网络安全具有巨大威胁,因此0day漏洞也称为黑客的最爱,实际上能够掌握0day漏洞的黑客少之又少。

本次kali nethunter系列选题,旨在带领大家认识一些主流技术。为了便于初学者研究和学习,只要你有作为模拟的攻击环境,只要你按照我们的步骤操作,就可以体验全新的黑客旅程。

3389端口是Windows远程桌面的服务端口。通过3389端口入侵系统是黑客的最爱,因为通过图形界面,可以像操作本地计算机一样来控制远程计算机。但是如何绕过系统身份验证,进入远程系统却成为了一个关键问题。本文将要提到的方法是利用经典的输入法漏洞,该漏洞存在于Microsoft Windows 2000所有中文版本,可以通过微软提供的补丁程序进行漏洞修复。

GG好象不舍得编注:虽然此漏洞不算什么新鲜事,但是正如经典的商业案例会被载入MBA教程一样,不会被时代所遗忘。而且现在仍然有一些网管因为疏忽或对它重视不够,犯此严重错误。作为初学者,你必须认识并完全掌握它。只有对基础知识有了全面的了解,你才有进阶的资本。

通过使用Kalinethunter 手机扫描工具Nmap和漏洞利用工具Msf来发现目标主机的系统漏洞和软件服务漏洞。因为很多教程只说了用什么漏洞去攻击,但是前提是该主机存在漏洞或者是该漏洞未被安装补丁。

一.工具介绍

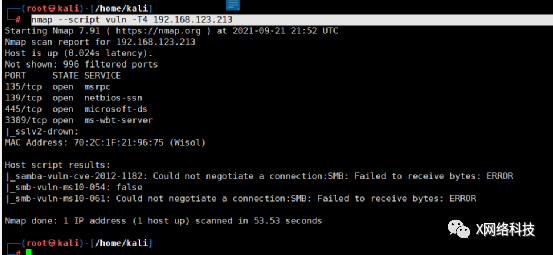

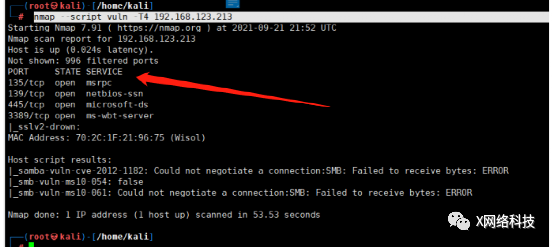

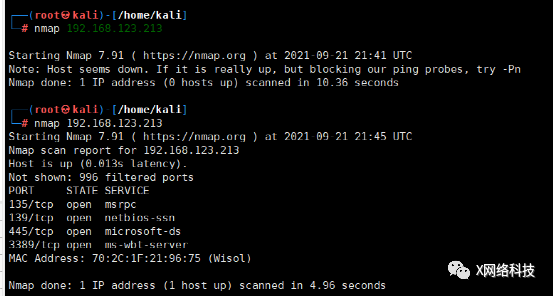

通过Nmap专项扫描目标主机存在系统漏洞(只能系统漏洞利用)

漏洞扫描工具, nmap

nmap –script vuln

目标IP地址

也可以加上-T4 来扫描

nmap –script vuln -T4 192.168.123.213

显示host script results就是该主机存在的漏洞

使用nmap深度扫描目标系统的软件漏洞(只能用于软件漏洞的利用):

nmap -T4 -A -v IP (深度扫描指定IP主机的全部信息)

因为我要扫描的主机是192.168.123.213

所以代码是nmap -T4 -A -v192.168.123.213

不过一会系统的所有信息就出来了,PROT 端口信息部分就行了它能显示什么端口开着什么服务

通过msf数据库查找此系统漏洞:

search 该主机漏洞名称

因为我主机存在很多漏洞我就随便挑一个ms10-054漏洞

search ms10-054 回车

就出现了所有MSF数据库中的关于ms10-054的漏洞

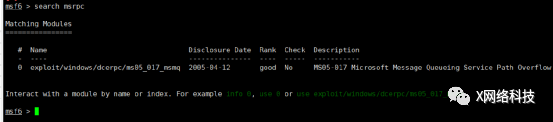

那么在举个列子:举我要用如上图中135端口开启的msrpc(原名:Microsoft Windows RPC)服务去实现软件服务漏洞利用

我就得打开msf

去输入search msrpc (关于Microsoft Windows RPC的软件服务漏洞)

然后会出现的关于msrpc(Microsoft Windows RPC)的软件漏洞

怎样在我的网络上找到活动主机

假如我们不知道 IP 地址信息,但是可以通过快速 nmap 扫描来帮助确定在特定网络上哪些是活动主机。这种扫描称为 “简单列表” 扫描,将-sL参数传递给 nmap 命令。

在我的网络中找到并 ping 所有活动主机

不用担心,在这里有一些技巧可以使 nmap 尝试找到这些机器。下一个技巧会告诉 nmap 尝试去 ping 192.168.56.0/24 网络中的所有地址。

找到主机上的开放端口

让我们尝试让 nmap 端口扫描这些特定的主机,看看会出现什么。

注意:这就是通过nmap去扫描指定IP存在的软件漏洞和系统漏洞,但这仅仅是该系统存在该软件或者是系统漏洞,至于该漏洞里面的漏洞利用尽量选great级别的漏洞,然后再去一个一个调用查看是否数据库中下的该漏洞可以被利用。

那么以上是在kali nethunter中进行扫描,在手机上我们可以借助fing来进行简单的扫描:自行百度谷歌下载

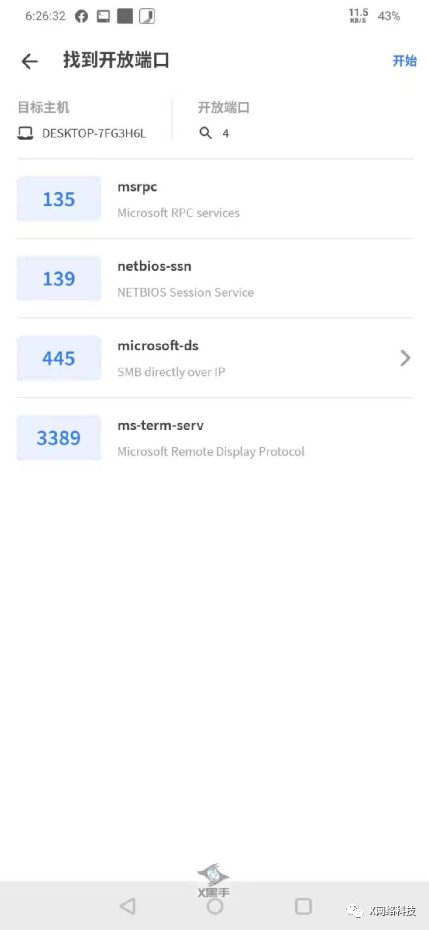

我们打开fing网络工具查看我们的靶机并扫描端口:

我们可以看到打开3389端口。3389端口是Windows 2000(2003) Server远程桌面的服务端口,可以通过这个端口,用”远程桌面”等连接工具来连接到远程的服务器,如果连接上了,输入系统管理员的用户名和密码后,将变得可以像操作本机一样操作远程的电脑,因此远程服务器一般都将这个端口修改数值或者关闭。

以上呢学到了许多关于扫描漏洞的知识,感觉最多的就是对主机进行漏洞的扫描,扫描的工具有好多,我就不一一介绍我所了解的工具及基本用法。那大概网络漏洞扫描的三个阶段1、寻找目标主机或网络2、在主机或网络内搜集信息,包括OS类型,运行的服务/端口以及服务软件的版本等,3.根据系统类型和服务软件,判断或进一步检测系统是否存在安全漏洞以

那么我们接下来要暴力破解3389号端口的前提是对方的3389号端口是开放的,不过大多数情况下电脑是默认关闭的,即使有远程协助的需要也不一定非得要用到3389号端口,开启不仅容易被对方破解,还容易成为肉鸡如果你发现你的端口是开放的,那么我建议你还是关上吧。

实验环境为了演示用的是虚拟机上的Windows11系统,那么我接下来用Hydra对3389的一个端口进行暴力破解:

Linux下暴力破解工具Hydra详解

一、简介

正如每一项密码安全研究所显示的那样,最大的安全漏洞之一是密码。Hydra是一个并行登录破解程序,支持多种攻击协议。新的模块很容易添加,除此之外,它是灵活和非常快速的。

Hydra经过测试,可以在Linux、Windows/Cygwin、Solaris 11、FreeBSD 8.1和OSX上编译,并在GPLv3下通过特殊的OpenSSL许可证扩展提供。

目前,该工具支持:

AFP、Cisco AAA、Cisco auth、Cisco enable、CVS、Firebird、FTP、HTTP-FORM-GET、HTTP-FORM-POST、HTTP-GET、HTTP-PROXY、HTTPS-FORM-GET、HTTPS-FORM-POST、HTTPS-GET、HTTPS-HEAD、HTTP-PROXY、ICQ、IMAP、IRC、LDAP、MS-SQL、MYSQL、NCP、NNTP、Oracle侦听器、Oracle SID、Oracle、PC Anywhere、PCNFS、POP3、POSTGRES、RDP、Rexec、Rlogin、Rsh、SAP/R3、,SIP、SMB、SMTP、SMTP枚举、SNMP、SOCKS5、SSH(v1和v2)、Subversion、Teamspeak(TS2)、Telnet、VMware Auth、VNC和XMPP。

量子哈希

量子哈希