$ fastboot flash recovery Downloads/twrp-3.5.2_9-0-cheeseburger_dumpling.imgSending 'recovery' (34840 KB) OKAY [ 0.873s]Writing 'recovery' OKAY [ 0.168s]Finished. Total time: 1.044s

引言:Kali Nethunter是一款基于Kali Linux的免费、开源的Android设备移动渗透测试平台,已经发布近七年。尽管有很多关于刷入教程的文章,但大多数都比较混乱,并且受限于官方指定的较旧(Nexus)或昂贵(一加7 Pro)机型,这让像我这样的普通用户望而却步。因此,我决定在我的主力机Redmi 8上尝试刷入Nethunter,并记录了从零开始的过程。请注意,由于我使用的是小米(红米)手机,其他型号的手机需要自行查找相应的步骤。此外,由于我刷入的是通用包,可能会有一些小问题,但不会影响shell的使用。现在,让我们开始吧。

测试环境刷入过程:

在整个刷入过程中,建议始终使用数据线连接电脑,并允许ADB调试。

- 解锁Fastboot:

Fastboot(快速启动)是一种底层诊断协议,主要用于通过USB连接计算机来修改Android智能手机的闪存文件系统。由于为了安全考虑,大多数厂商都会对Fastboot进行锁定,因此在刷机之前需要解锁手机的Fastboot。

对于小米手机,解锁方式相对简单。首先,前往小米手机官方网站申请帐号解锁权限并下载解锁工具。另外,你的小米手机需要登录解锁账号满一周。满足以上两个条件后,我们就可以开始解锁了。

解锁步骤非常简单。进入手机设置,找到”我的设备”和”全部参数”,多次点击MIUI版本以开启开发者模式。然后,在更多设置中找到开发者选项,并打开其中的设备解锁状态绑定解锁账号。接下来,使用数据线将手机连接到电脑上,并打开解锁工具进行解锁。这一步相对简单,不再赘述。

- 刷入第三方Recovery:

成功解锁Fastboot后,下一步是刷入TWRP版本的Recovery。

Recovery是Android手机的恢复功能,可以对安卓手机内部的数据或系统进行修改,通常具备清除数据和重新写入ROM的功能。Team Win Recovery Project(TWRP)是一个开源软件,提供定制的Recovery映像供基于安卓的设备使用。它提供了一个支持触摸屏的界面,允许用户安装第三方固件和备份当前系统。

在刷入Recovery之前,需要确保电脑已经安装了ADB,手机已解锁Fastboot。Linux和Mac用户可以使用包管理器进行安装,Windows用户可以在此处下载。

前往TWRP官网,找到适用于你手机型号的最新版本Recovery,并下载。下载完成后,将手机关机,同时按住音量下和电源键进入Fastboot模式。

然后,在电脑上执行以下命令:

刷入成功后,长按电源键和音量加键进入Recovery模式。请注意,此时千万不要因为按错键而直接进入系统,否则MIUI会恢复官方Recovery,导致前面的工作付之一炬。只有在刷入Magisk后,才能进入系统。

原本,这应该是公众号的第一篇文章。但由于一些不可描述的原因,我永远失去了红米8手机,所以这篇文章一度被搁置。幸运的是,我的朋友给了我一台一加五手机,让我能够继续完成这篇文章。以下内容是在搭载基于安卓10的OxygenOS 10.0.1的一加五上制作的,但其他手机,包括红米8,可以使用相同的方法安装。一加五进入Recovery模式的方法是按住电源键和音量减键。

对于一加五,刷入Recovery的方式与上述相同。

进入Recovery后,选择语言,输入系统密码以解密分区(如果有的话),然后进入Recovery。如下图所示,请注意此时手机不要进行其他操作。

$ adb push Downloads/Magisk-v22.0.apk /sdcard/Magisk-v22.0.zipDownloads/Magisk-v22.0.apk: 1 file pushed, 0 skipped. 38.9 MB/s (7513409 bytes in 0.184s)

刷入Magisk(Root手机):

Magisk是台湾大佬吴泓霖开发的一个工具框架,工作原理类似于Xposed,但有所不同。它可以在无需修改系统文件的情况下更改/system或/vendor分区内容,获取安卓的Root权限并进行管理。

前往Magisk的GitHub页面下载最新版本,并使用ADB将其传输到手机上,并将文件扩展名重命名为zip。

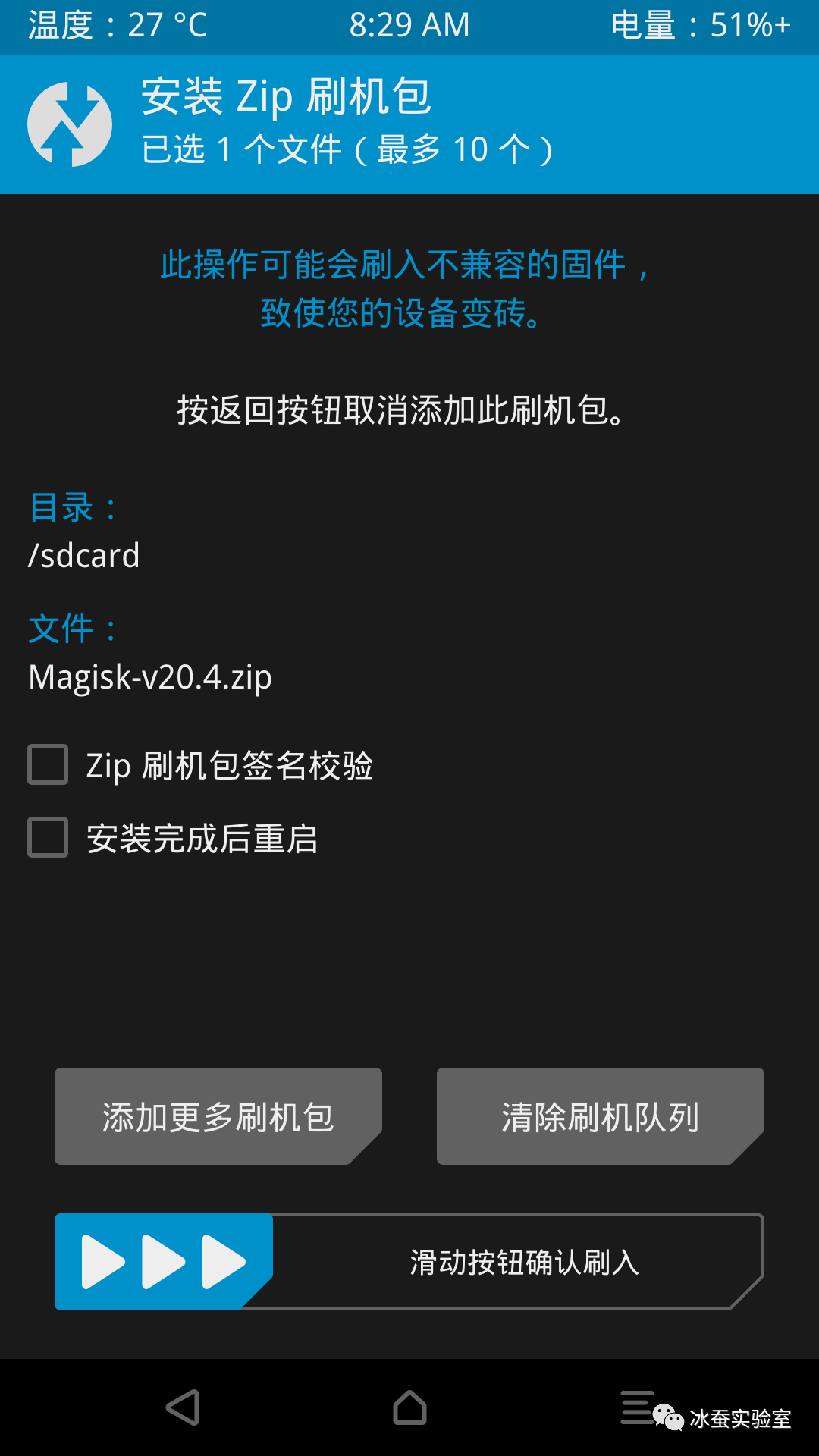

git clone https://gitlab.com/kalilinux/nethunter/build-scripts/kali-nethunter-project然后,拿起手机,点击安装,选择刚刚传输的包,滑动以刷入Magisk。刷入成功后,重启手机,你会发现手机上多了一个Magisk的应用程序。打开该应用程序,你将看到Magisk已经成功安装。

如果打开时出现错误提示需要更新,你可以在文件管理器中将下载的包的文件名后缀改为apk,然后进行安装。

构建Nethunter包:

这一步是最近才发现的坑。官方不再提供最新版本的Nethunter包,需要自己进行构建。此外,官方网站上仅剩的2020.1版本全量刷机包对设备内存有要求,4GB内存的红米8已经无法刷入。因此,对于内存较小的设备,建议自己构建最小包;对于内存较大的设备,也建议自己构建全量包,以避免手动安装软件的麻烦。此外,需要注意的是,项目托管在GitLab上,因此需要良好的网络条件进行构建。

首先,克隆项目代码:

cd kali-nethunter-project/nethunter-installer[chiso@localhost nethunter-installer]$ python3 build.py --helpusage: build.py [-h] [--device DEVICE] [--kitkat] [--lollipop] [--marshmallow] [--nougat] [--oreo] [--pie] [--ten] [--eleven] [--forcedown] [--uninstaller] [--kernel] [--nokernel] [--nobrand] [--nofreespace] [--supersu] [--nightly] [--generic ARCH] [--rootfs SIZE][--release VERSION]Kali NetHunter recovery flashable zip builderoptional arguments:-h, --help show this help message and exit--device DEVICE, -d DEVICEAllowed device names:--kitkat, -kk Android 4.4.4--lollipop, -l Android 5--marshmallow, -m Android 6--nougat, -n Android 7--oreo, -o Android 8--pie, -p Android 9--ten, -q Android 10--eleven, -R Android 11--forcedown, -f Force redownloading--uninstaller, -u Create an uninstaller--kernel, -k Build kernel installer only--nokernel, -nk Build without the kernel installer--nobrand, -nb Build without wallpaper or boot animation--nofreespace, -nf Build without free space check--supersu, -su Build with SuperSU installer included--nightly, -ni Use nightly mirror for Kali rootfs download (experimental)--generic ARCH, -g ARCHBuild a generic installer (modify ramdisk only)--rootfs SIZE, -fs SIZEBuild with Kali chroot rootfs (full or minimal)--release VERSION, -r VERSIONSpecify NetHunter release version

python3 build.py --ten --generic arm64 --rootfs minimal #安卓10 arm64 最小包进入构建目录,其中有一个build.py文件。我们需要使用Python 3和requests库进行构建。让我们先看一下帮助文档:

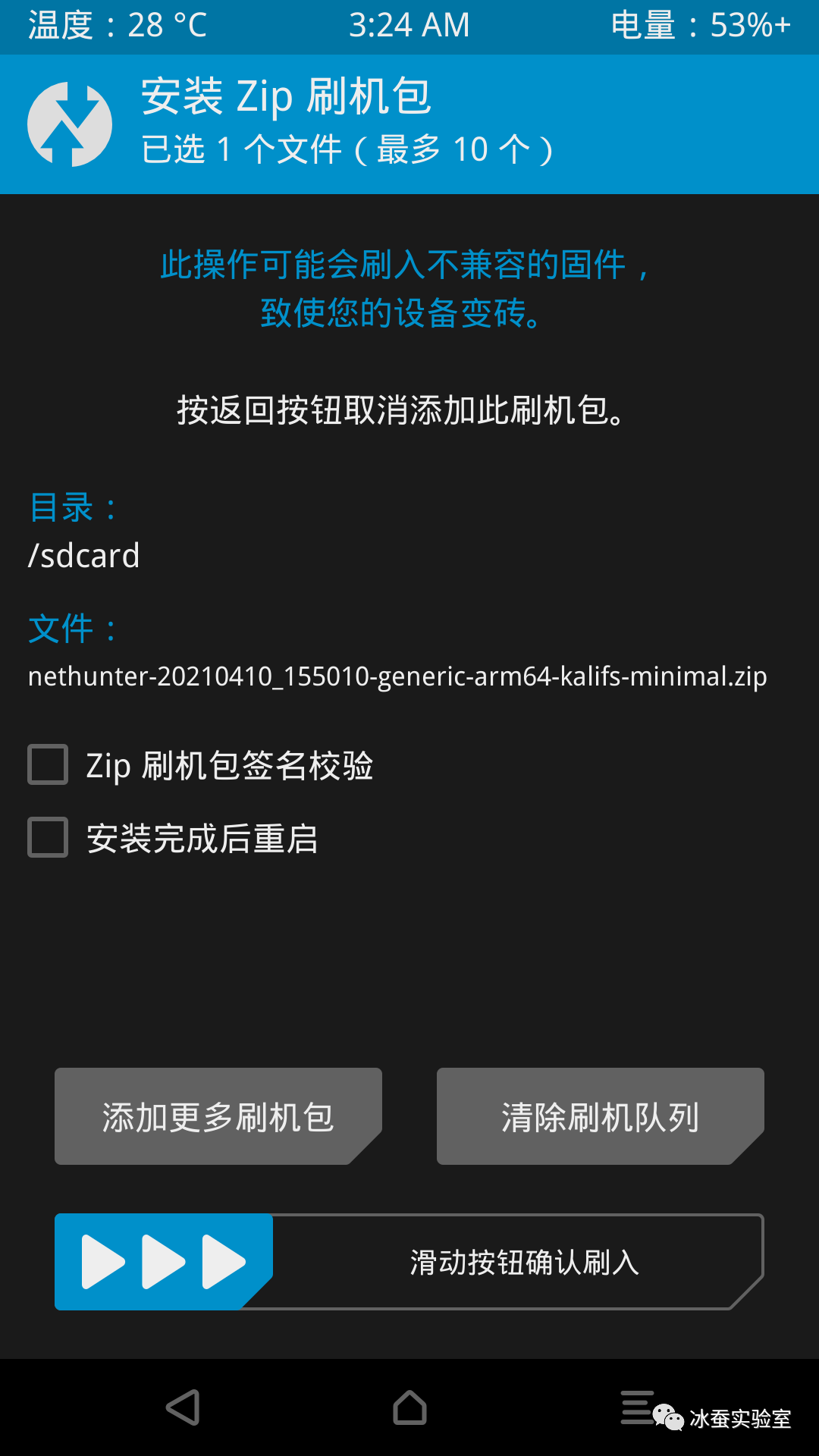

Adding Kali rootfs archive to the installer zip...Added: kalifs-arm64-minimal.tar.xzCreated NetHunter installer: nethunter-20210410_155010-generic-arm64-kalifs-minimal.zip

在这里,有很多选项,但我们只关注其中几个:手机的安卓版本、架构和RootFS(全量或最小)。因此,如果我们要构建最小的安卓10 arm64版本,只需要执行以下命令:

$ adb push Downloads/nethunter-20210410_155010-generic-arm64-kalifs-minimal.zip /sdcard/Downloads/nethunter-20210410_155010-generic-arm64-kalifs-minimal.zip: 1 file pushed, 0 skipped. 33.3 MB/s (501230136 bytes in 14.364s)

构建完成后,将在当前目录下生成一个zip包。

刷入Nethunter:

接下来的步骤变得简单了。使用ADB将上面构建的包传输到手机上,然后进入Recovery模式,滑动以刷入包,完成后重启手机。

此时,桌面上会多出三个图标,分别是NetHunter(用于管理服务)、NetHunter KeX(用于VNC图形界面)以及最重要的NetHunter终端。第一次启动NetHunter应用程序时,授予Root权限并初始化系统。由于MIUI的原因,小米手机可能在初始化完成后闪退,但不会影响使用Shell。

效果:

初始化完成后,可以查看一下效果,首先是系统版本和简单的网络扫描。

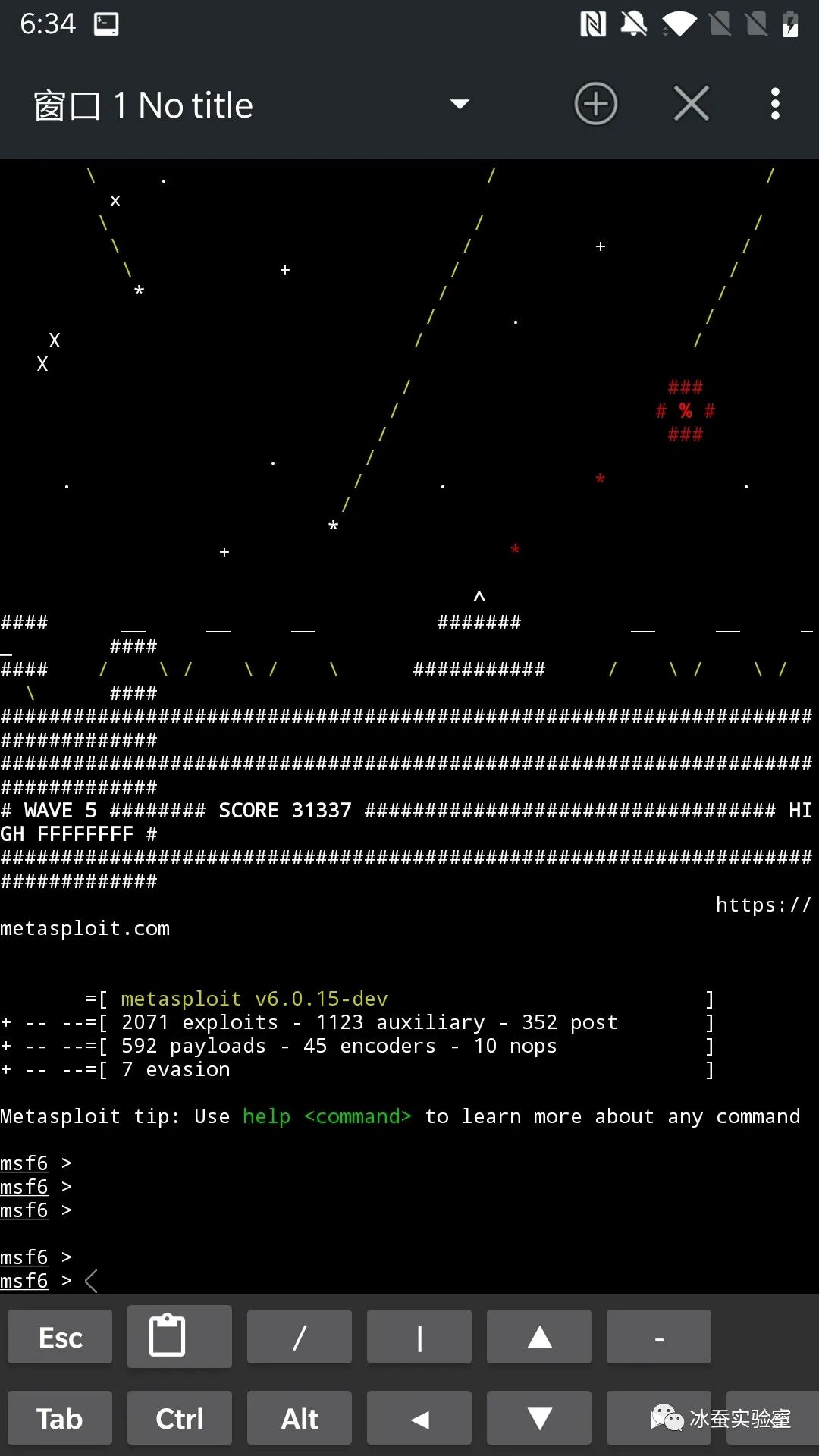

接下来,看一下Metasploit。

当然,由于这是一个极简包,后续需要自己配置软件源并安装许多其他软件,可能会遇到一些问题。对于不太熟悉Linux的用户,建议购买配置较高的手机,直接使用全量包。

总结:

作为安全从业人员,获得手机的Root权限后,我们可以做很多有趣的事情,不仅可以进行渗透测试,还可以对应用程序进行脱壳、破解等,甚至可以连接无线网卡进行无线渗透。当然,本文只是介绍了安装过程,更多功能和操作需要用户自行研究。

量子哈希

量子哈希